一、概述

比特币在经历了2018年大幅下跌之后,在2019年上半年又重新恢复上涨,在6月底达到13000美元/BTC,接近历史最高水平17000美元/BTC。

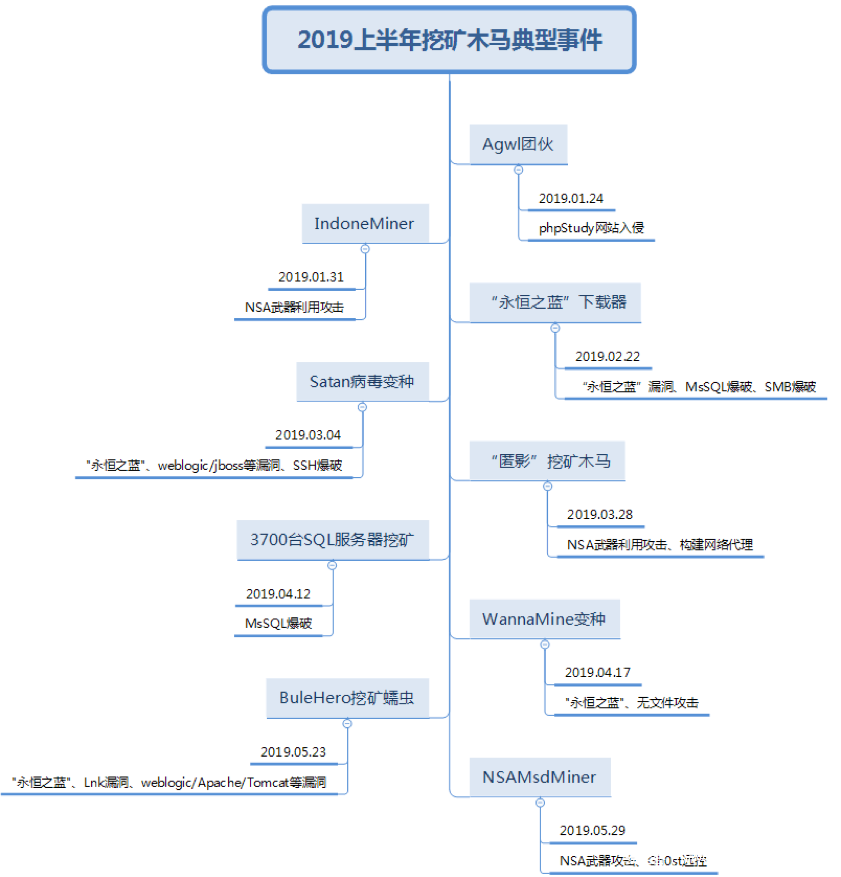

随着比特币的飙升,推动整个数字加密货币价格回升,与币市密切相关的挖矿木马开始新一轮活跃。例如2019年3月初开始出现的“匿影”挖矿木马,自出现之后就不断更新基础设施,利用各大图床、网盘传播恶意挖矿程序;“永恒之蓝”下载器木马、WannMiner、BuleHero等挖矿团伙持续出现新的变种,利用各类系统漏洞、服务器组件漏洞快速扩散传播,然后在感染系统植入门罗币挖矿程序。

挖矿木马通过完成大量计算,来获得数字加密货币系统的“货币”奖励。在计算的过程中会占用计算机大量的CPU、GPU资源,导致电脑变得异常卡慢,如果是笔记本电脑,会出现电脑发烫、风扇转速增加,电脑噪声增加等异常。

虽然挖矿木马并不通过窃取资产给中毒电脑造成直接损失,但因其传播速度快(许多具有内网横向扩散能力)、感染量级大,干扰正常系统服务的运行,会给企业营收、政府机关的公共服务效率造成极大影响。

挖矿木马和勒索病毒的传播通道几乎完全一致,政企机关甚至可以拿挖矿木马当做评估系统安全措施是否有效的“指示剂”:若有挖矿木马入侵事件发生,勒索病毒也一定可以入侵,必须采取措施强化安全管理,避免发生更严重的损失。

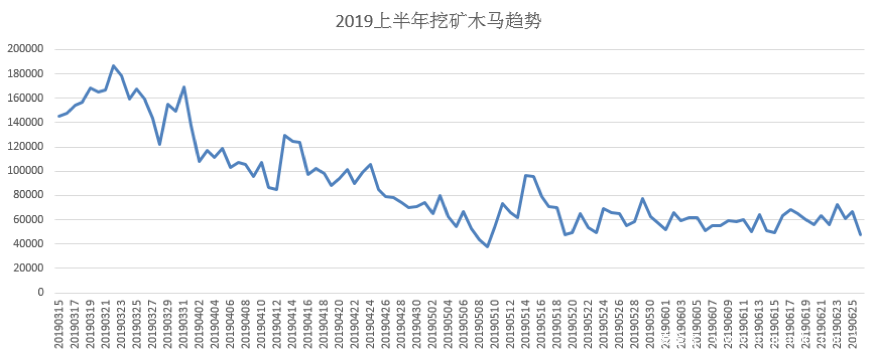

在年初到3月份,挖矿木马最活跃,日产生挖矿木马样本在15万个左右;4月开始有所下降,到五月六月保持在日产生样本6万个左右。挖矿木马在数字虚拟币升温的时候会极速膨胀,在数字虚拟币遇冷时,也会缓慢降温。挖矿木马样本的总规模在所有病毒木马种类中占据较大比例,是近年来最常见的病毒类型。

二、攻击类型(传播渠道)

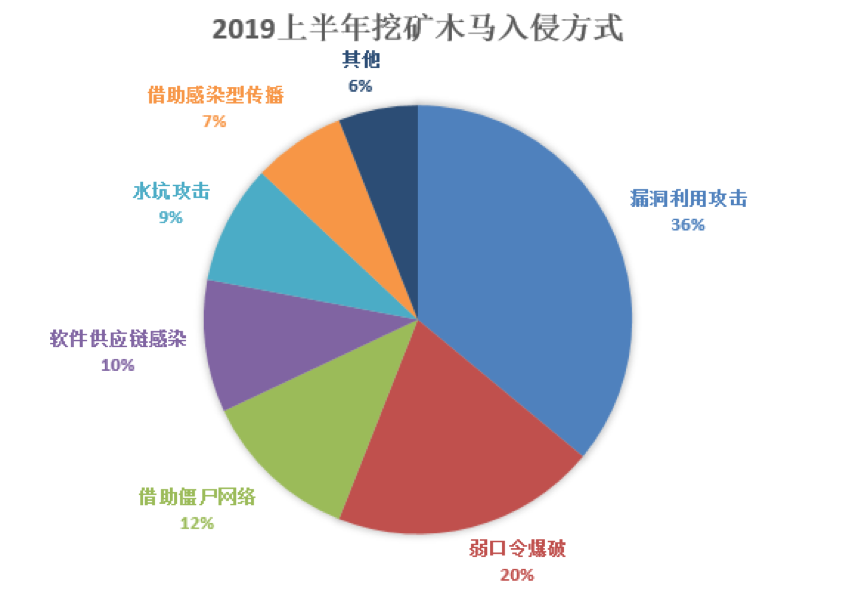

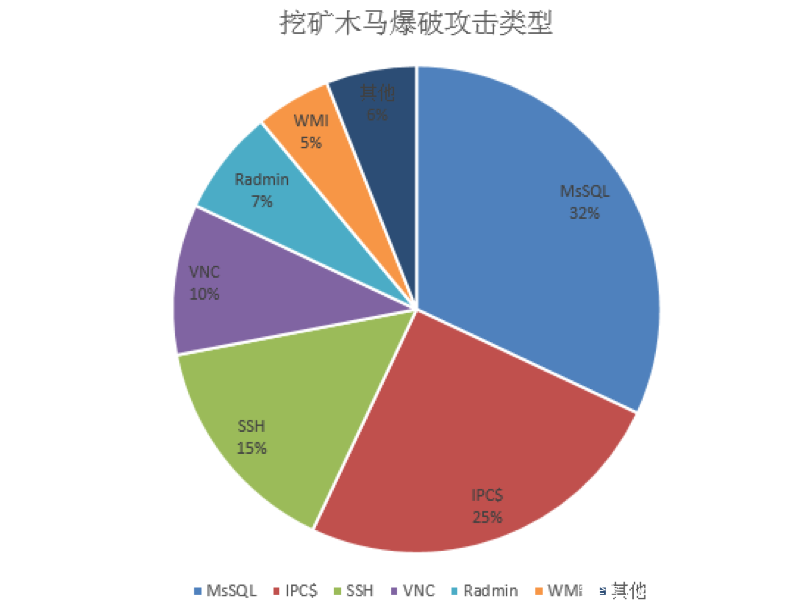

2019年上半年,挖矿木马的主要攻击方式以漏洞利用攻击为主,利用的漏洞包括Windows系统漏洞以及各类服务器组件漏洞,这种攻击特点为速度快,针对存在漏洞的机器攻击成功率高;其次为弱口令爆破,包括MsSQL爆破、IPC$爆破、SSH爆破等,攻击特点为手法简单,但是攻击时间较长;然后是借助僵尸网络感染,僵尸网络Mykings、Glupteba等呈现持续活状态,是挖矿木马的第三大传播源。

三、感染地区分布

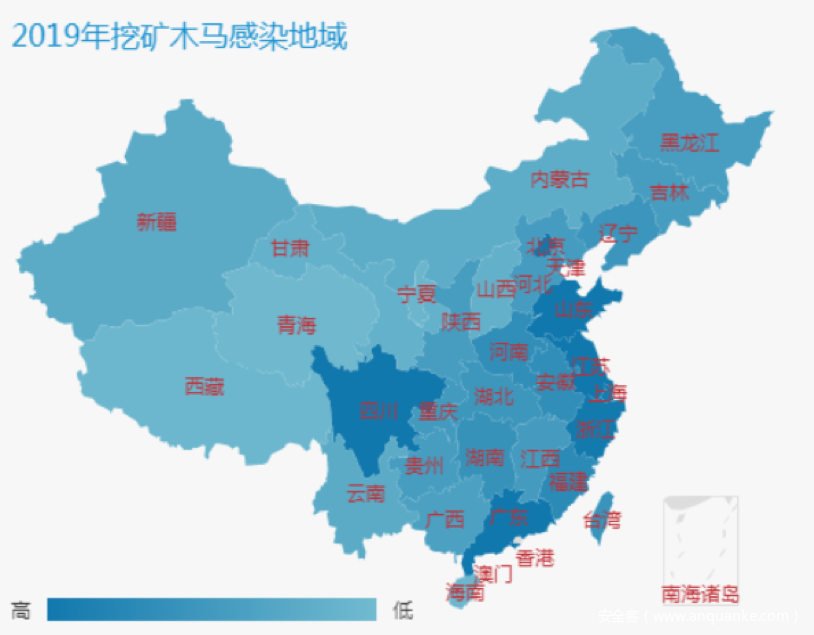

从地域分布来看,2019年上半年挖矿木马在全国各地均有不同程度感染,较严重的地区依次为广东、山东、江苏、北京、四川,整体分布规律与互联网使用人口密度分布基本相吻合。挖矿木马已经成为网络世界感染几率最高的木马之一。

四、挖矿收益

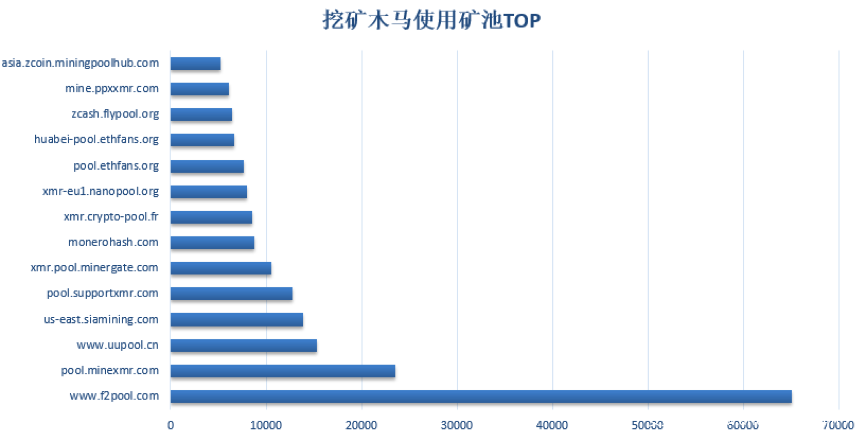

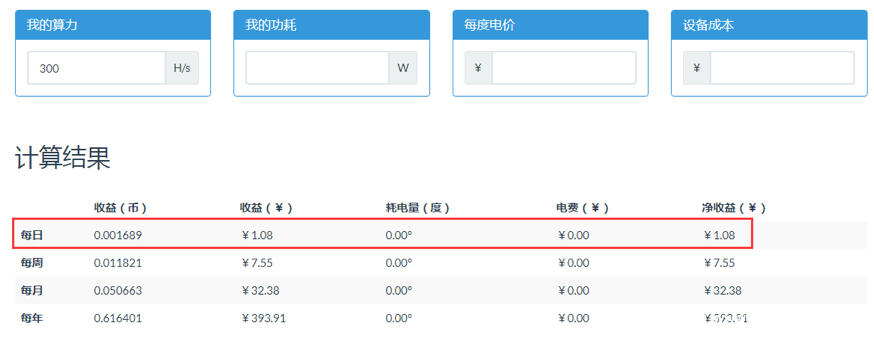

挖矿木马连接矿池挖矿,从矿池获取任务,计算后将任务提交到矿池。由于单个设备的算力(亦称“哈希率”,单位是哈希值个数/秒)较低,无法获得区块奖励,因此矿工通常将自己的矿机接入矿池平台,贡献自己的算力共同挖矿,获得奖励后根据各自的贡献分享收益。2019年上半年挖矿木马使用最广泛的矿池依次为f2pool.com,minexmr.com,uupool.cn。

按照平均每台电脑算力300 H/s计算,腾讯安全御见威胁情报中心监测到全网每天约81000台电脑具有访问矿池挖矿行为,据此估算通过控制肉鸡进行挖矿获得收益约为8万人民币/天,每天每台电脑挖矿门罗币(根据分析,绝大部分挖矿木马被投入到门罗币挖矿,比特币挖矿是专业矿机在进行)收益约价值1元人民币,挖矿木马控制肉鸡设备挖矿的成本为零,电费、矿机(中毒电脑)成本都是系统原主人掏)。

五、主要技术特点

5.1 NSA武器的广泛利用

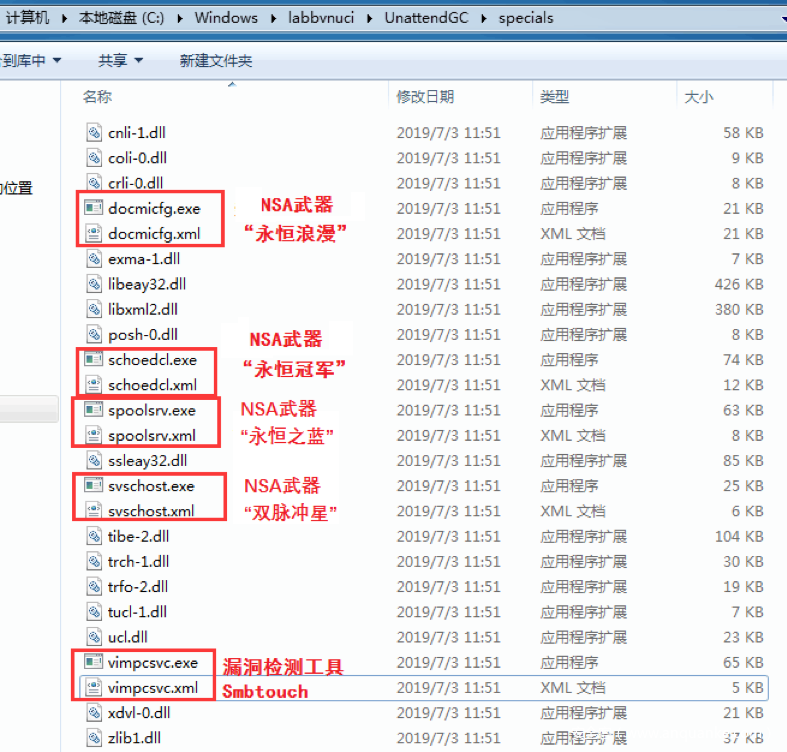

2017年4月,美国国家安全局(NSA)旗下的“方程式黑客组织”使用的部分网络武器被公开,其中包括可以远程攻破全球约70% Windows系统的漏洞利用工具。

其中,有十款工具最容易影响Windows个人用户,包括永恒之蓝、永恒冠军、永恒浪漫、永恒协作、翡翠纤维、古怪地鼠、爱斯基摩卷、文雅学者、日食之翼和尊重审查。黑客只需利用现成的攻击包程序,对网络上所有的IP地址进行扫描攻击,然后在目标机器执行自己构造好的攻击载荷,就可达到快速传播木马的目的。

由于挖矿木马的特点是利用快速控制大量肉鸡组建挖矿网络进行计算,而不需要选取特定的目标,因此利用NSA武器进行批量漏洞扫描攻击几乎成为最佳选择。目前NSA武器中被挖矿木马使用最多的是“永恒之蓝”、“双脉冲星”、“永恒冠军”、“永恒浪漫”,虽然大多数用户已经修复了Windows相关漏洞,但是还有一部分未修复漏洞的用户面临被攻击的危险。

5.2 弱口令爆破

由于部分IT管理人员缺乏安全意识,在使用MsSQL、IPC$、SSH、VNC等服务的过程中,使用简单的弱口令(弱口令指的是仅包含简单数字和字母的口令,例如“123”、“abc”等,这样的口令很容易被别人破解)。而这些弱口令几乎全部被黑客所掌握,针对特定端口,利用大量的”密码”进行登录尝试,使用弱口令的系统很快就被爆破登录成功,攻击者可以任意进行植入木马、控制服务器等操作。

5.3 “无文件”挖矿

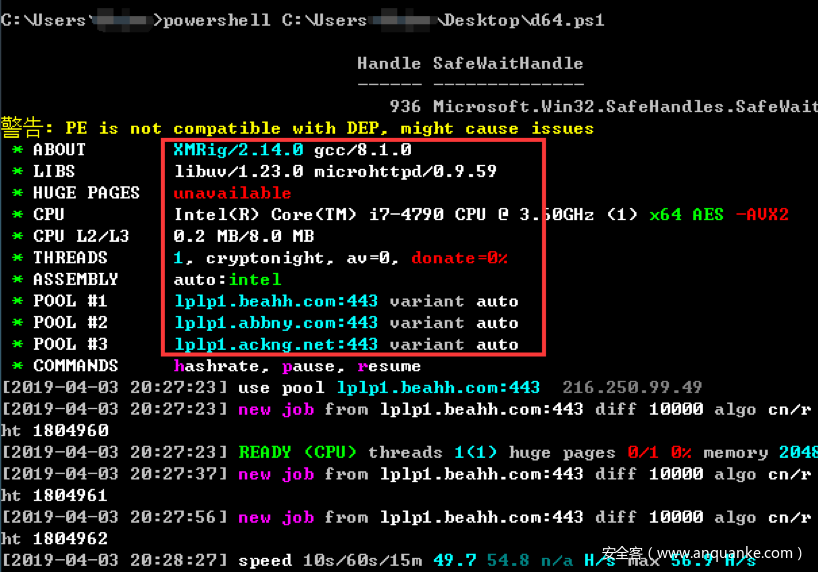

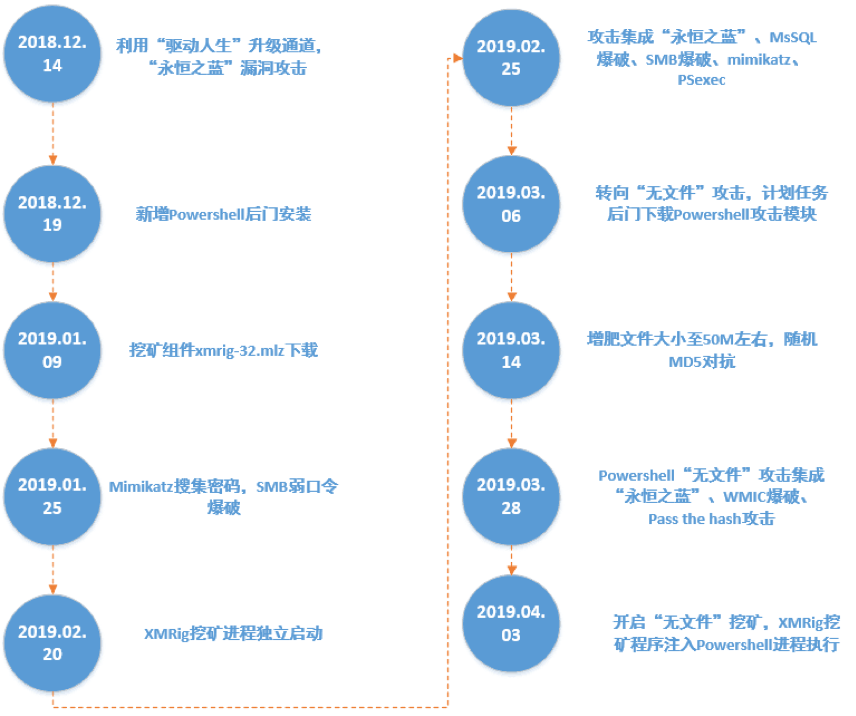

2018年底出现的“永恒之蓝”下载器木马,持续活跃到2019年上半年。该木马起初利用某款软件的的升级渠道下载,并通过“永恒之蓝”漏洞在内网中横向传播,然后在感染机器上植入门罗币挖矿程序。

腾讯安全御见威胁情报中心在2019年4月3日检测到“永恒之蓝”下载器木马更新,在该次更新中改变了原有的挖矿木马执行方式,通过在Powershell中嵌入PE文件加载的形式,达到执行“无文件”形式挖矿攻击。新的挖矿木马执行方式没有文件落地,直接在Powershell.exe进程中运行,这种注入“白进程”执行的方式可能造成难以检测和清除恶意代码。这也是首次发现的,大规模利用“无文件”形式执行的挖矿木马。

因传统安全软件大多基于文件落地来检测威胁,恶意代码若仅在内存中被调用时,容易绕过传统安全软件的防御。这类攻击手法,被业内称为“无文件“攻击。

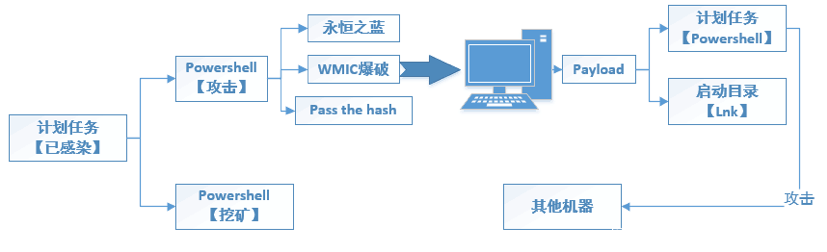

“永恒之蓝”下载器木马变种后期,在攻击手法上也逐渐转向“无文件”攻击。首先在感染机器上安装计划任务,通过计划任务启动Powershell攻击模块(无文件落地),Powershell攻击模块包含利用 “永恒之蓝”漏洞攻击、弱口令爆破+WMIC、 Pass the hash攻击代码。在攻陷的机器上执行Payload安装计划任务,上传文件到启动目录,相应的Payload执行后继续进行下一轮感染。

5.4 “交叉感染”

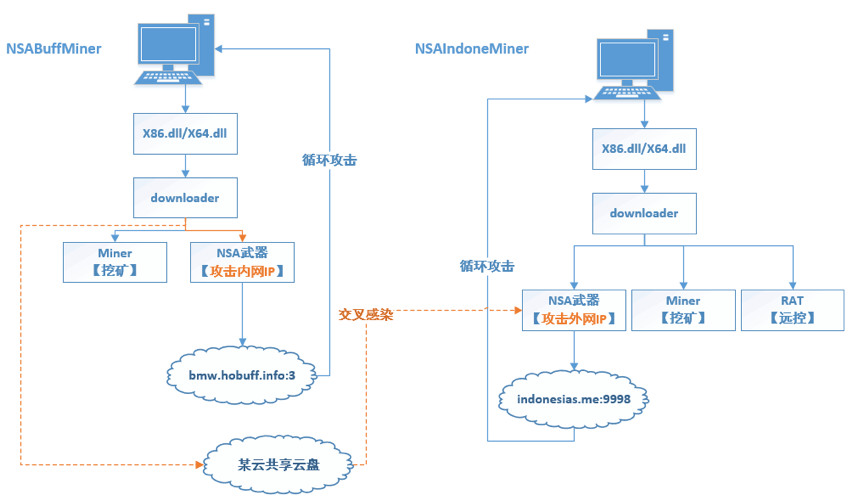

NSABuffMiner是腾讯安全御见威胁情报中心在2018年9月发现的一个挖矿木马家族,因其主要C2域名中包含“buff”特征字符而命名;IndoneMiner是腾讯安全御见威胁情报中心在2019年1月发现的挖矿木马家族,因其使用的主要C2域名中包含“indonesias”而命名。两个家族各自利用NSA武器进行漏洞攻击,传播自己的挖矿木马。

而在2019年4月,我们惊奇的发现两个家族开始出现交叉感染。因为在NSABuffMiner在最新更新的母体样本中,新增了一个下载模块,用来同时下载NSABuffMiner与IndoneMiner两个家族的NSA武器攻击包,然后使用NSABuffMiner的攻击模块攻击内网IP,使用IndoneMiner的攻击模块攻击外网IP,然后从各自不同的服务器下载的Payload注入执行。这样一来,一旦攻击开始,两个家族的木马会同时开始扩散传播,造成更大面积的感染。

进一步分析发现,原来两个家族的最早出现时间十分相近,都为2018年7月。并且各自的C2域名中包含一个指向湖北武汉的地址(t.honker.info:8与indonesias.me:9998),各自的矿池中包含一个指向韩国的地址(x.csrss.website:80与indonesiasgo.website:1236)。据此来看,两个木马家族可能出自同一个团伙,前期作为两个部分独立发展,到了后期合二为一交叉感染扩大传播速度。

5.5 跨平台攻击

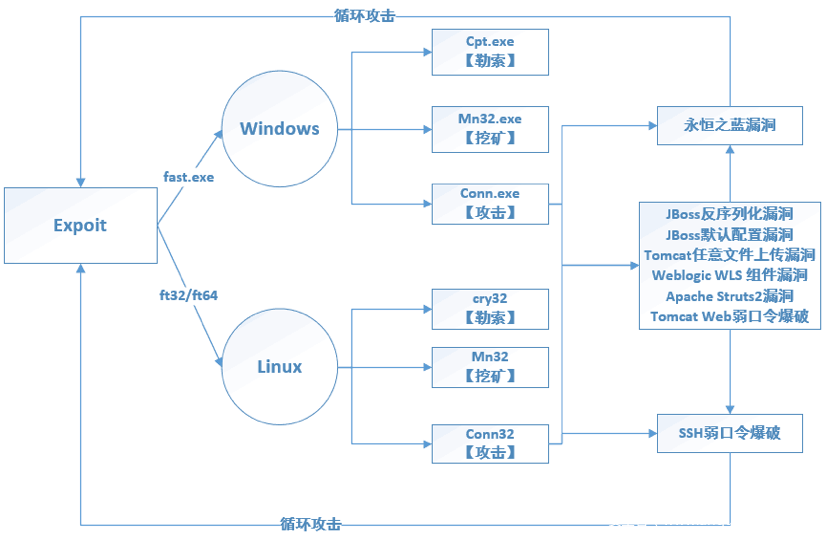

2019年3月腾讯安全御见威胁情报中心发现Satan病毒最新变种,该变种病毒针对Windows系统和Linux系统进行无差别攻击,然后在中招电脑中植入勒索病毒勒索比特币、同时植入挖矿木马挖矿门罗币。

病毒攻击双平台容易理解,在入侵系统之后,同时植入勒索病毒和挖矿病毒,有点儿让人匪夷所思:挖矿病毒需要较长时间潜伏,生存时间越长,收益越大;而勒索病毒一旦加密用户数据,便会很快被用户注意到。用户一旦发现系统中了勒索病毒,往往会检查系统进行病毒查杀,或者将系统从网络断开,挖矿病毒便会难以藏身。

5.6 最“勤奋”矿马

从更新频率来看,2019年上半年最新“勤奋”的矿马前三名分别为:“永恒之蓝”下载器、BuleHero蠕虫、“匿影”挖矿木马。

1)“永恒之蓝”下载器

该木马在首次利用某软件的升级通道进行大规模感染之后,又在短短几个月之内进行了10余次更新。为了提高自己的挖矿收益,不断变换攻击手法,与安全软件厂商斗智斗勇。该木马更新时间线如下:

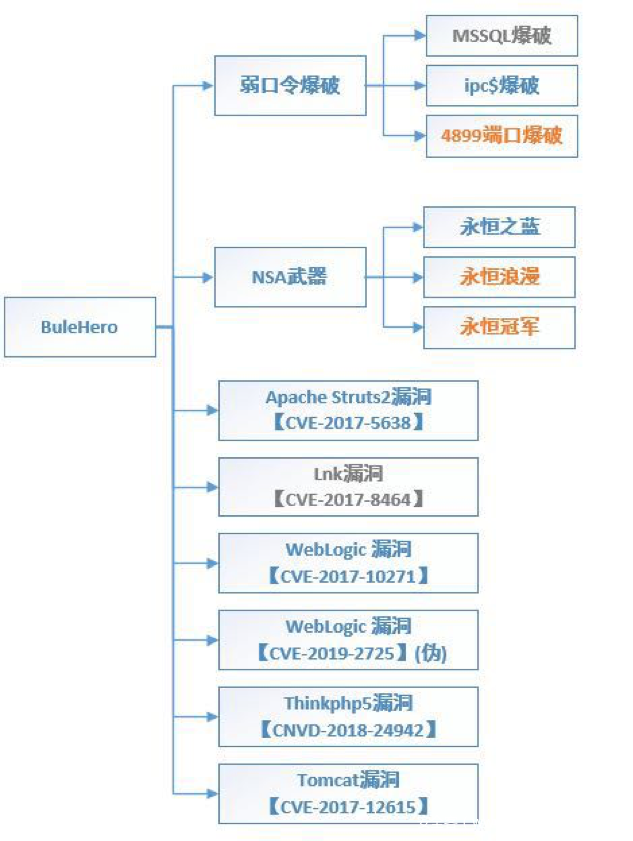

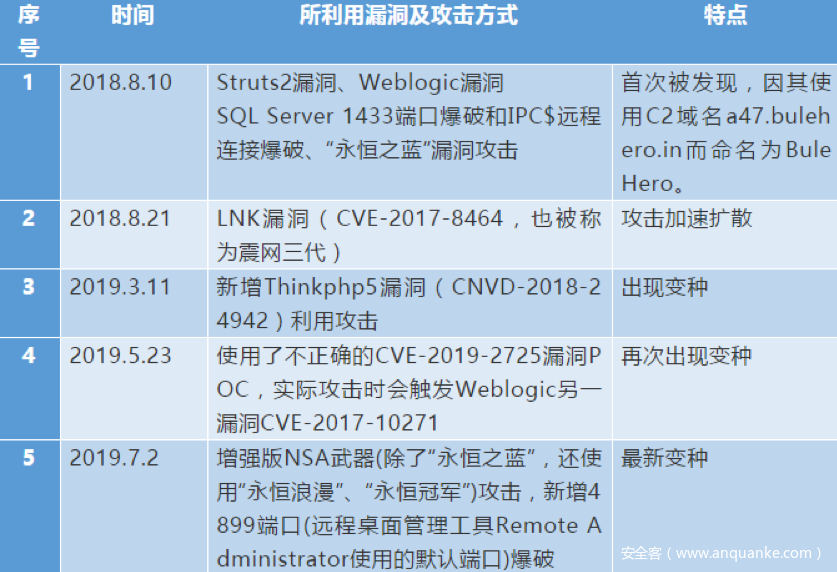

2)BuleHero挖矿蠕虫

BuleHero蠕虫病毒虽然没有“永恒之蓝”下载器木马更新频率快,但是其活跃的时间更长,首次被发现是2018年8月,之后直到2019年7月一直处于活跃状态。木马在利用各类攻击方法上面可谓全面而清晰,主要分为Windows系统漏洞、Web组件漏洞、各类弱口令爆破攻击三种攻击类型。木马不断更新和改进版本,及时将黑产界最新爆出的安全漏洞收入到自己的武器组合当中。

腾讯安全御见威胁情报中心监测到的BuleHero发展时间线:

3)“匿影”挖矿木马

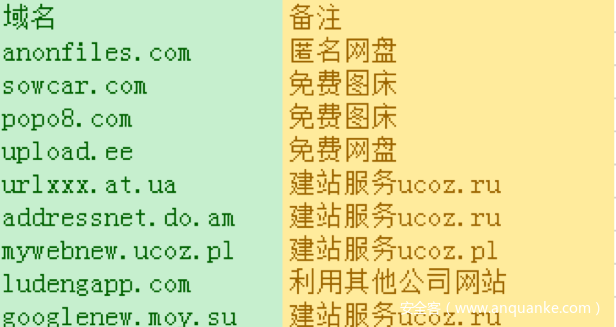

“匿影”挖矿木马是2019年3月初出现的挖矿木马家族,该木马大肆利用功能网盘和图床隐藏自己,并携带NSA武器库具备在局域网横向传播的能力。

腾讯安全御见威胁情报中心监测到的“匿影”挖矿木马时间线:

2019年3月28 “匿影”基础设施、牟利手段均有较大更新,新变种增加了挖矿币种、钱包ID、矿池、安装流程、代理等。

2019年4月15”匿影”挖矿木马更新基础设施、简化攻击流程、启用最新的挖矿账户挖PASC币,通过Invoke-ReflectivePEInjection在Powershell进程中执行挖矿程序。

2019年5月17更新基础设施,通过计划任务持久化,同时开挖PASC币、门罗币等多种数字加密货币。

“匿影”所使用大量的公共服务:

六、挖矿僵尸网络

6.1 Mykings

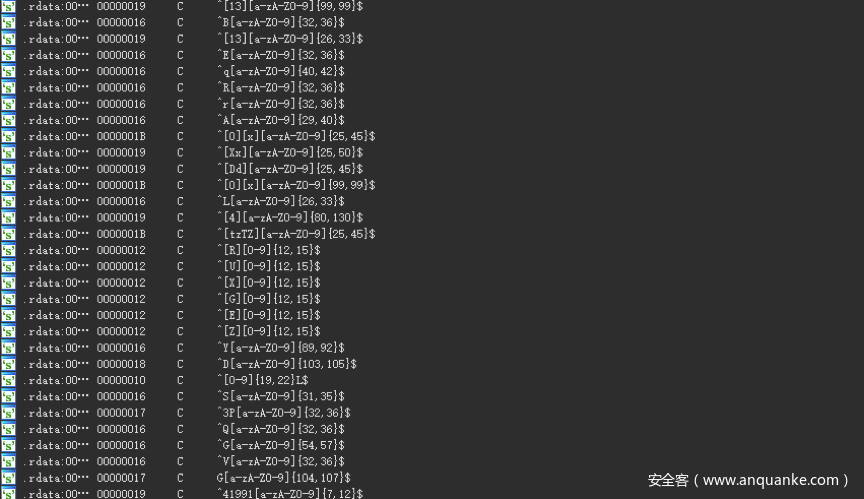

Mykings挖矿木马2019年2月更新了劫持剪切板功能,盗取数字加密货币、WebMoney、YandexMoney、stream充值信息等、木马添加计划任务,每隔1小时启动一次,通过正则表达式匹配剪切板内容,匹配比特币、门罗币、以太坊等25种数字加密货币钱包地址。用于转账的黑客钱包被加密存储在PE中,且每次获取剪切板数据后才会动态解密一次,解密算法是把密文-1。

6.2 WannaMiner

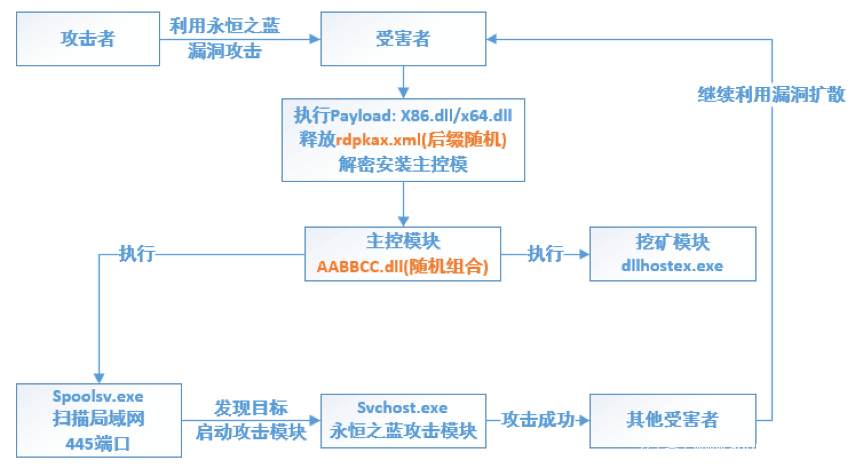

2019年3月WannaMiner出现新的变种攻击,该变种病毒利用永恒之蓝漏洞在企业内网快速传播。变种的主要变化为,漏洞攻击成功后释放的特殊格式加密的母体文件变为rdpkax.xls,文件后缀从特定列表中随机选取(xml、log、dat、xsl、ini、tlb、msc),感染后安装在机器上的主服务模块DLL文件名由三组字符中每组选取一个组成,例如WindowsUpdateService:

1组:Windows、Microsoft、Network、Remote、Function、Secure、Application

2组:Update、Time、NetBIOS、RPC、Protocol、SSDP、UPnP

3组:Service、Host、Client、Event、Manager、Helper、System

同时,由于选取的字符会硬编码到生成的DLL文件中,导致每次生成的木马DLL的hash可能也不一样,这些特点增加了杀软的查杀难度。

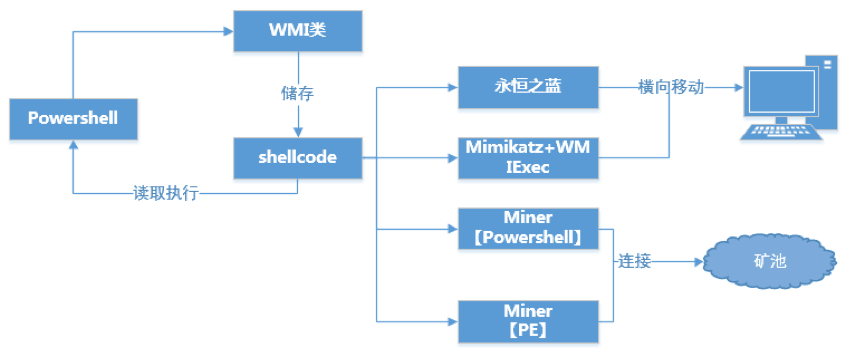

6.3 WannaMine

WannaMine(区别于以PE文件攻击为主的WannaMiner) ,是最早在2017年底被发现,采用“无文件”攻击组成挖矿僵尸网络,攻击时执行远程Powershell代码,全程无文件落地。为了隐藏其恶意行为,WannaMine还会通过WMI类属性存储shellcode, 并使用“永恒之蓝”漏洞攻击武器以及“Mimikatz+WMIExec”攻击组件进行横向渗透。

2019年4月腾讯安全御见威胁情报中心检测到该挖矿僵尸网络更新了基础设施,启用了新的C2地址存放恶意代码,变种放弃了通过Powershell内存注入执行挖矿程序的单一方法,改为同时释放PE木马挖矿。这种策略增大挖矿程序执行成功概率,同时也增加了僵尸网络暴露自身的风险(无文件攻击->有文件攻击),这种变化表明木马团伙可能急于变现而舍弃了原有的隐藏策略。

七、2019上半年挖矿典型事件

八、挖矿木马2019年下半年发展趋势

数字加密货币在2018年-2019年经历了过山车行情,先是爆跌,之后爆涨。比特币已从2017年底的2万美元,跌至最低点不足4000美元,本以为数字加密货币已经没有未来,但峰回路转,币圈在2019年上半年再次迎来暴涨。

不断升温的交易量,持续上涨的数字货币价格像一剂强心针,令挖矿木马跟着疯起来,多个古老的已趋沉寂的挖矿木马重新变得活跃。由于控制肉鸡电脑挖矿是0成本,参与到挖矿木马制作与传播的黑客团伙越来越多。

从2019年上半年的挖矿木马事件中发现,虽然新的挖矿木马家族出现数量不及2018年,但是某些家族出现了快速、持续更新版本的现象,这表明黑产人员并不是着眼于做“一锤子”买卖,而是转向持续运营和改进木马、快速迭代的思路。

我们观察到挖矿木马的功能设计越来越复杂,在隐藏手法、攻击手法方面不断创新,与杀软厂商的技术对抗不断增强。我们认为2019年下半年大型已知的挖矿木马家族仍会持续出现变种,而新的挖矿木马也会不断出现。

九、针对挖矿木马的应对措施

1、不要下载来历不明的软件,谨慎使用破解工具、游戏辅助工具。

2、及时安装系统补丁,特别是微软发布的高危漏洞补丁。

挖矿木马常用Windows系统漏洞修复建议:

1)MS010-17 “永恒之蓝”漏洞

服务器暂时关闭不必要的端口(如135、139、445),方法可参考:https://guanjia.qq.com/web_clinic/s8/585.html

下载并更新Windows系统补丁,及时修复永恒之蓝系列漏洞

XP、WindowsServer2003、win8等系统访问:http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012598

Win7、win8.1、Windows Server 2008、Windows 10,WindowsServer2016等系统访问:https://technet.microsoft.com/zh-cn/library/security/ms17-010.aspx

2)CVE-2017-8464 LNK 远程执行代码漏洞

参考微软官方公告安装补丁:

https://portal.msrc.microsoft.com/zh-cn/security-guidance/advisory/CVE-2017-8464

3、服务器使用安全的密码策略 ,使用高强度密码,切勿使用弱口令,防止黑客暴力破解。

挖矿木马常用爆破类型为:MsSQL爆破、IPC$爆破、SSH爆破、SMB爆破、WMIC爆破。如果用户机器上需要用到以上类型的相关服务,务必对登录使用的弱口令进行排查。

4、企业用户及时修复服务器组件漏洞,包括但不限于以下类型:

Apache Struts2漏洞、WebLogicXMLDecoder反序列化漏洞、Tomcat任意文件上传漏洞、Drupal的远程任意代码执行漏洞、JBoss反序列化命令执行漏洞、Couchdb的组合漏洞、Redis未授权访问漏洞、Hadoop未授权访问漏洞;

挖矿木马常用的服务器组件漏洞修复建议:

1) Weblgoic

CVE-2019-2725补丁包

补丁包下载地址如下:

https://www.oracle.com/technetwork/security-advisory/alert-cve-2019-2725-5466295.html?from=timeline

CVE-2017-10271补丁包

补丁包下载地址如下:

https://www.oracle.com/technetwork/security-advisory/cpuoct2017-3236626.html

2) Apache Struts2(S2-045)

建议通过升级修复

受影响用户可升级版本至Apache Struts 2.3.32 或 Apache Struts 2.5.10.1以消除漏洞影响。

3) ThinkPHP漏洞CNVD-2018-24942

ThinkPHP厂商已发布新版本修复此漏洞,建议用户立即升级至最新版本:

https://blog.thinkphp.cn/869075

5、监测设备的CPU、GPU占用情况,发现异常程序及时清除,部署更完善的安全防御系统。推荐在Windows服务器部署腾讯御点终端安全管理系统,个人电脑使用腾讯电脑管家防止挖矿木马感染。

发表评论

您还未登录,请先登录。

登录