引言

卡巴斯基报告中的金融威胁是指主要针对在线银行、电子货币、加密货币等服务的用户的恶意程序,以及试图入侵金融机构及其基础设施的威胁。为了研究针对金融行业的威胁图景,卡巴斯基研究人员分析了卡巴斯基用户遭遇的恶意活动案例。为了跟踪恶意软件的发展趋势,这些数据被与2018年的相同时期进行比较。卡巴斯基研究人员将这些季度性的统计数据划分为两大类 – 企业用户和个人用户。一般而言,第二季度和第三季度的数据与第一季度和第四季度的数据差异较大,因为后两者期间人们往往出去度假并且企业财务活动较少。报告中还分析了最为活跃的恶意软件家族。

主要发现

- 在2019年上半年,超过43万个不同的用户遭到金融威胁攻击 – 比2018年同期增长了7%。

- 2019年上半年金融攻击的数量是10,493,792次 – 比2018年同期增长93%。

- 卡巴斯基检测到的金融威胁样本是5,242,462个 – 比前一年增长74%。

- 遭受金融威胁攻击的用户比例最大的国家是中国和白罗斯(二者都是2.3%)。第二名和第三名分别是委内瑞拉(2.2%)和韩国(2.1%)。

- 2019年上半年卡巴斯基共阻止了339,000个伪装成银行的钓鱼网站的跳转请求

- 438,709个不同的用户遭遇移动金融威胁攻击 – 比2018年同期减少了23%。

- 移动金融威胁攻击的数量是3,730,378 – 比2018年同期增长107%

PC威胁:银行木马和钓鱼攻击

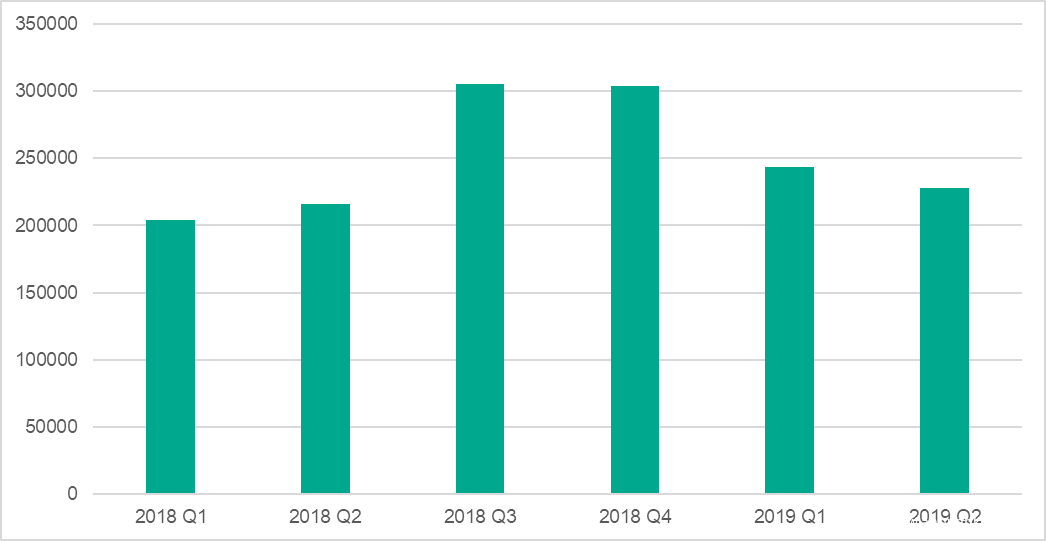

在2019年上半年,卡巴斯基共检测到431,088个用户遭到银行木马的攻击(旨在窃取资金和财务数据),比2018年同期(400,830)增长7%。

2018 Q1 – 2019 Q2,遭受攻击的用户数量

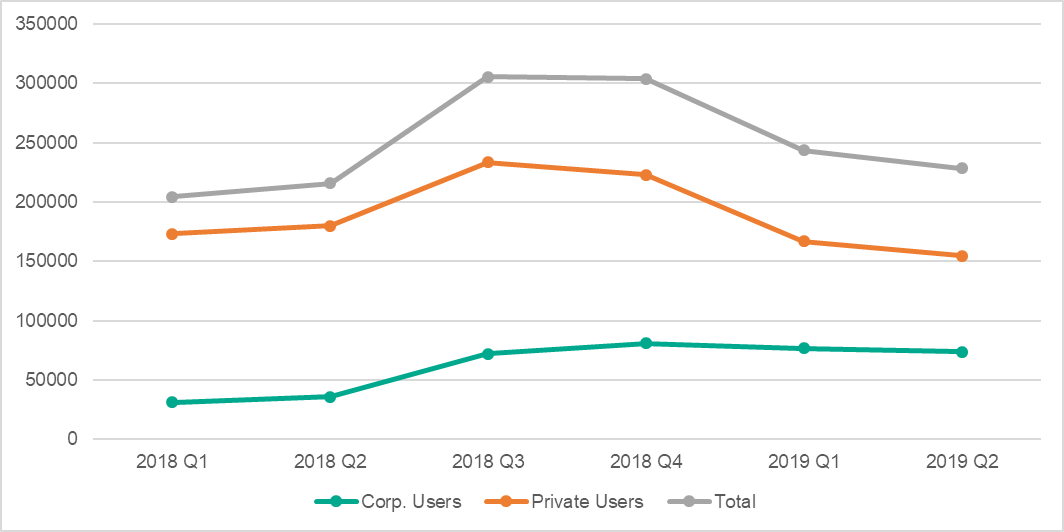

2018 Q1 – 2019 Q2,遭受攻击的用户类型的分布

在同一期间,遭受攻击的企业用户的比例达到了30.9%,而在2018年同期,这一数字仅为一半(15.3%)。

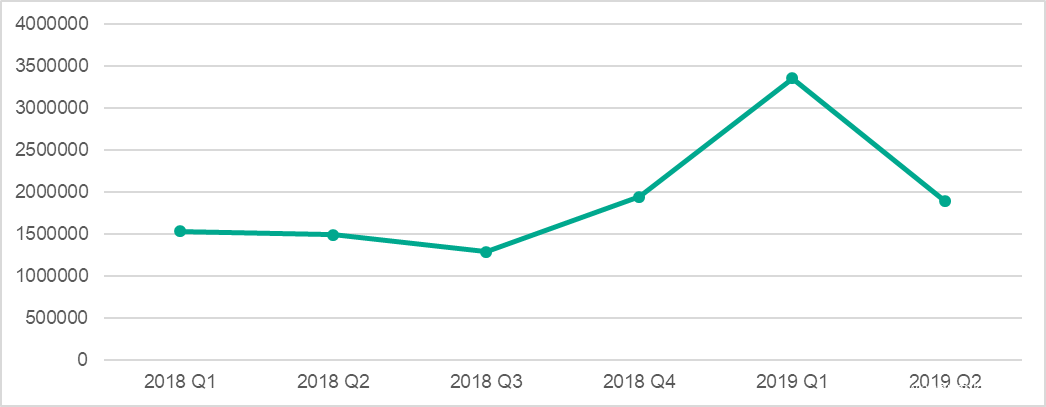

此外,研究人员还注意到了2019年恶意文件数量的增长。在第一季度,恶意样本的数量达到了335,000,是2018年同期的一倍还多,但到了第二季度,这一增长趋势变缓了。

2018 Q1 – 2019 Q2,新金融恶意软件样本的数量

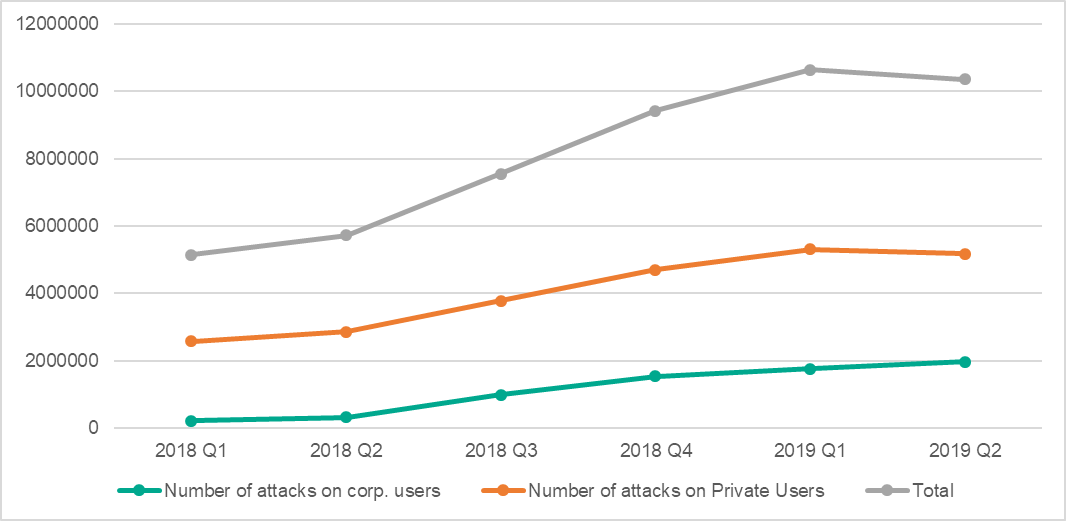

攻击频率也在增长:在2019年第一季度和第二季度,攻击次数分别超出了2018年同期的51%和27%。

2018 Q1 – 2019 Q2,金融威胁攻击次数的变化

为了更为全面地分析金融威胁图景,安全专家们编制了2019年第一季度和第二季度最为活跃的银行木马列表,并按受该威胁攻击的用户数量进行排序。其中,39.50%的企业用户遭到RTM木马的攻击,该木马是去年最为常见的恶意软件样本之一。第二名是Emotet(14.90%),它可以在受感染的设备上加载其它恶意软件,例如Trickster 木马,它在排名中位列第三。

|

企业用户 |

个人用户 |

||

|

Trojan-Banker.Win32.RTM |

39.50% |

Trojan-Banker.Win32.Zbot |

25.50% |

|

Trojan-Banker.Win32.Emotet |

14.90% |

Trojan-Banker.Win32.RTM |

24.50% |

|

Trojan-Banker.Win32.Trickster |

12.30% |

Trojan-Banker.Win32.Emotet |

6.40% |

2019年上半年,金融恶意软件Top3

对于个人用户而言情况有些不一样:上述的RTM和Emotet分别只排在了第二(24.5%)和第三(6.4%)。第一名是Zbot,它同样是2018年最为常见的木马之一。该恶意软件通常通过钓鱼邮件或钓鱼网站传播。在2019年上半年,卡巴斯基阻止了超过339,000个将用户重定向至伪装成大型银行的钓鱼网站的攻击尝试。

地理分布

受金融恶意软件攻击的用户比例最大的十个国家并不具有地缘上的相似性,并且也没有特定的区域性。第一名是中国和白罗斯(2.3%),其次是委内瑞拉(2.2%)和韩国(2.1%)。

|

国家* |

%** |

|

中国 |

2.30 |

|

白罗斯 |

2.30 |

|

委内瑞拉 |

2.20 |

|

韩国 |

2.10 |

|

塞尔维亚 |

1.80 |

|

希腊 |

1.70 |

|

喀麦隆 |

1.60 |

|

印度尼西亚 |

1.50 |

|

巴基斯坦 |

1.50 |

|

俄罗斯 |

1.40 |

* 排名中不包含卡巴斯基用户数量少于1万的国家.

** 该国家卡巴斯基用户中遭受攻击的比例

遭受金融威胁攻击的用户比例最高的国家Top10

移动威胁

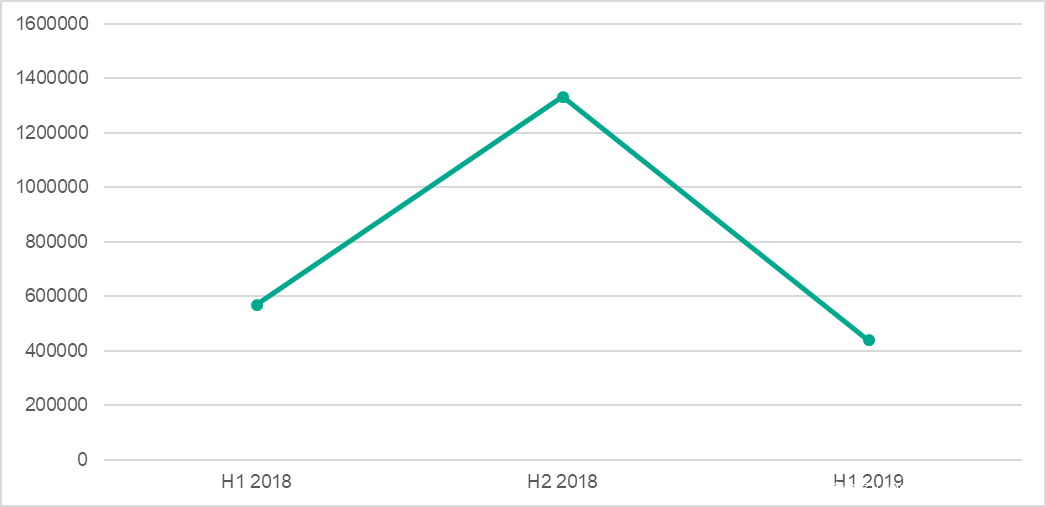

在2019年上半年,攻击者积极利用大型金融服务和银行机构的名称来攻击移动用户。共有438,709个不同的用户遭到移动银行木马的攻击。与2018年上半年相比,受攻击的用户数量是569,057,下降了23%。

2018 H1 – 2019 H1,受金融威胁攻击的移动用户数量

在同一时期内,移动平台上的总攻击数量的情况也差不多。

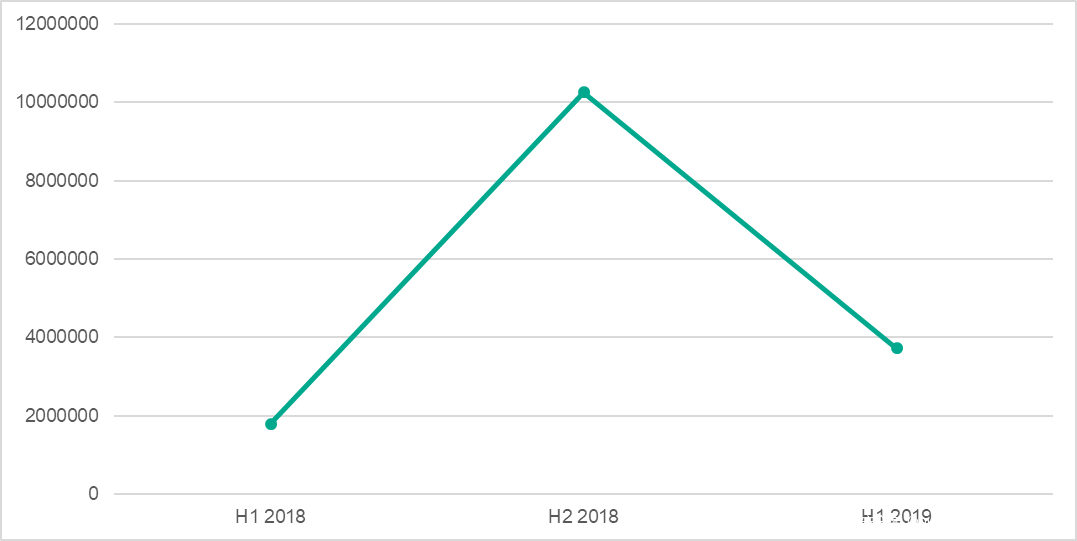

2018 H1 – 2019 H1,移动平台上的金融威胁总攻击数量

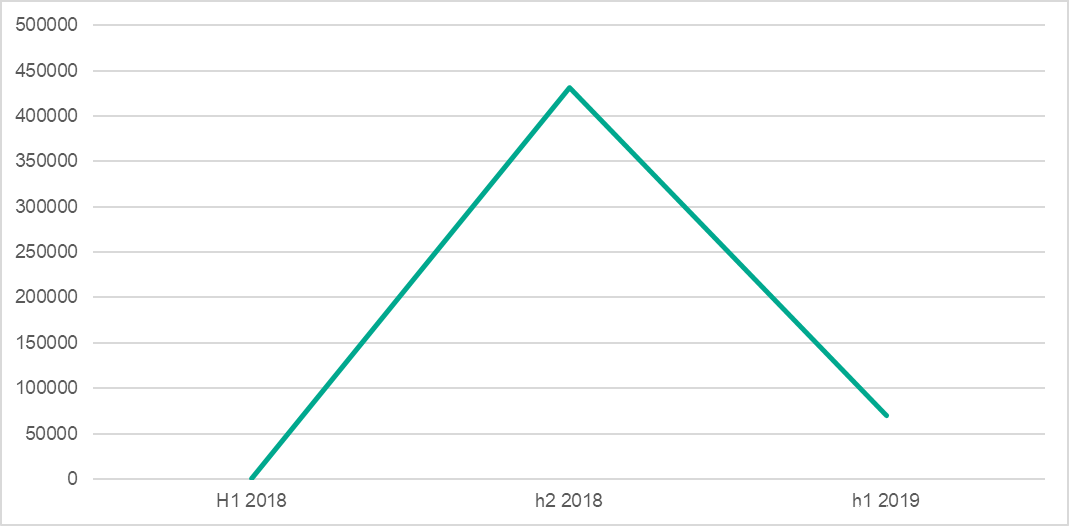

在2018年下半年,受攻击的用户数量和检测到的总攻击数量都迅速达到了高峰,共有1,333,410个用户遭到攻击,共检测到10,256,935个攻击。这一迅速增长的原因是银行木马Asacub的活跃以及Svpeng的积极分发。通过卡巴斯基的数据可以看到,与2018 H1相比,2018 H2 Asacub木马的攻击数量近乎增长了1000倍。但到了2019 H1,这一情况变得平静下来。

|

H1 2018 |

h2 2018 |

h1 2019 |

|

|

Trojan-Banker.AndroidOS.Asacub.a |

476 |

431036 |

69704 |

|

Trojan-Banker.AndroidOS.Asacub.snt |

182 |

341726 |

92483 |

|

Trojan-Banker.AndroidOS.Asacub.ce |

0 |

196479 |

34211 |

|

Trojan-Banker.AndroidOS.Asacub.ci |

0 |

194564 |

3101 |

|

Trojan-Banker.AndroidOS.Asacub.cg |

0 |

152011 |

2893 |

|

Trojan-Banker.AndroidOS.Svpeng.q |

84268 |

126316 |

35400 |

Asacub对整体统计数据的影响可以从下图中清楚地看到。

2018 H1 – 2019 H1,受银行木马Asacub攻击的用户数量

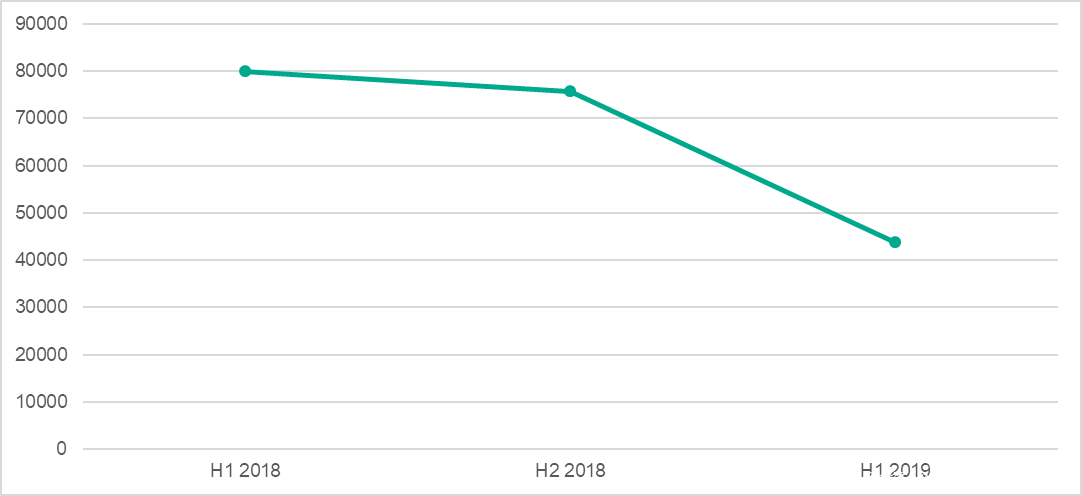

自从2018年上半年以来,卡巴斯基检测到的恶意文件(安装包)的数量一直在下降:2019年上半年下降了43%。与此同时,研究人员检测到攻击数量增长了107%。

2018 H1 – 2019 H1,针对移动平台的恶意文件数量

2019年上半年针对移动平台的恶意软件家族Top5与2018年的整体排名近乎一致。

超过一半的用户(51.39%)遭受到了Asacub 的威胁,该恶意软件在去年强势增长。在其顶峰阶段,该恶意软件每天攻击的用户数量达到了4万人。这或许与该木马的传播方式有关:当它感染用户的手机时,它会向所有的联系人发送包含恶意软件下载链接的短信。

紧随其后的是Agent家族(16.75%)。这一类代表了无法被归类为特定家族或只有单一样本的木马。

14.91%的用户遭到Svpeng木马的攻击。与大多数银行木马一样,Svpeng向用户显示一个虚假的登录页面,并拦截用户输入的登录凭据。

|

银行木马家族 |

%* |

|

Trojan-Banker.AndroidOS.Asacub |

51.39 |

|

Trojan-Banker.AndroidOS.Agent |

16.75 |

|

Trojan-Banker.AndroidOS.Svpeng |

14.91 |

|

Trojan-Banker.AndroidOS.Faketoken |

7.56 |

|

Trojan-Banker.AndroidOS.Hqwar |

2.56 |

* 遭受该银行木马家族攻击的用户比例

2019 H1,银行木马家族Top5

Anubis木马尤为有趣:它拦截用户访问大型金融服务的凭据及双因素认证数据(通过短信发送的验证码)。它是少数通过即时聊天应用(例如WhatsApp)传播的银行木马之一(即通过联系人列表发送恶意链接)。它还是首个将YouTube上的评论作为命令中心的威胁之一:这种工作方式为,攻击者首先在YouTube上上传一个视频,然后添加描述或评论,并在其中隐藏命令,恶意软件将访问此页面并读取描述或评论中的命令然后执行。

由于Youtube是一个公共资源,因此当有人发现受感染设备上的流量访问了YouTube的链接时,即使是安全专家也可能会认为这只是一个正常访问。他们甚至可能意识不到这些请求并不是由用户发出的,而是恶意软件发出的。更有甚者,这种通信是无法屏蔽的,因为可能导致用户无法访问整个YouTube网站。

结论和建议

在2019年上半年,遭受金融恶意软件攻击的个人用户数量与2018年同期相比有所增长,但在针对移动平台的犯罪活动方面有所下降。

2019年主要的金融恶意软件家族保持不变:对于移动平台,领头羊是Asacub家族;对于PC而言,则是RTM(针对企业用户)和Zbot(针对个人用户)。

很难说哪个地理区域的金融威胁最为活跃,因为所有地区的威胁水平都差不多。

对于个人用户,卡巴斯基建议:

- 仅从可信来源安装软件 – 例如官方商店

- 检查APP所要求的访问权限 – 如果它们与程序的设计不符,则该行为很可疑

- 不要打开垃圾短信/垃圾邮件中的链接,也不要打开它们的附件

- 使用可靠的安全解决方案,包括在移动设备上也使用它们

对于企业用户,卡巴斯基建议:

- 为员工(尤其是负责会计的员工)进行网络安全意识培训,教他们如何识别网络钓鱼攻击:不要打开附件或点击来自未知或可疑地址的链接

- 为使用的所有软件安装最新的更新和修复补丁

- 禁止安装来自未知来源的程序

- 对于终端检测、事件调查和及时恢复方面,建议实施卡巴斯基终端检测和响应等EDR解决方案。它们甚至可以捕获未知的银行恶意软件

- 将威胁情报集成到您的SIEM和安全控制中,以便访问最具相关性和最新的威胁数据

发表评论

您还未登录,请先登录。

登录