你好呀~欢迎来到“资讯充电站”!小安就是本站站长。今天第63期如约和大家见面了!如果您是第一次光顾,可以先阅读站内公告了解我们哦。

【站内公告】

本站主要发布时下最火热最新鲜的网安资讯,不同于正儿八经的权威消息。本站的资讯内容可能会更富趣味性、讨论性,工作劳累之余给大家来点趣闻,唠唠嗑,也可以一起充电涨姿势~目前暂时只在每周二营业。欢迎各位新老顾客前来拜访,在文章底部时常交流、疯狂讨论,都是小安欢迎哒~如果对本小站的内容还有更多建议,也欢迎底部提出建议哦!

风中有朵英特尔送的锅,企图降落

上周,英特尔首席财务官乔治·戴维斯(George Davis)称,公司还未发布的季度财报被“黑客”率先获取,因此英特尔被迫在周四股市休市之前提前把它们公开了。

此前,他们原本打算在华尔街收盘之后才公布季度业绩。

黑客从哪里泄露了马脚,为什么会被英特尔扣上这口锅?《纽约时报》的报道中援引了戴维斯的原话,这位财务官表示,财报中的一张信息图表原本在公司公关网站上待得好好的,但却莫名其妙地被泄露了出去。另外一位内部人员补充道,大家注意到公司外部也流传起了这张图表的身影。

提前获得这些信息可能对股票交易员有利,所以他们觉得是某一并不神秘的外界力量做了这件成人之美的好事。换言之,也就是黑客。

不过周五,英特尔的对外口径发生了变化。重新发表的声明中称,经过一番调查,他们确定之前的信息泄露是一场乌龙,和黑客没有关系。

季度财报之所以被提前公开,是因为公司内部出现了失误,不小心泄露了财报的URL,并且被第三方提前造访。英特尔好比还没做好营业准备却不小心接了单的餐馆,既然没办法退单,索性开门提早干活。

声明进一步保证,英特尔的网络没有受到损害,公司已经调整了流程,以防止将来再次发生这种情况。

谋财不够戏耍来凑,IObit沦为勒索软件组织鱼肉

IObit是一家知名软件公司,目前在全球拥有数百万活跃用户。

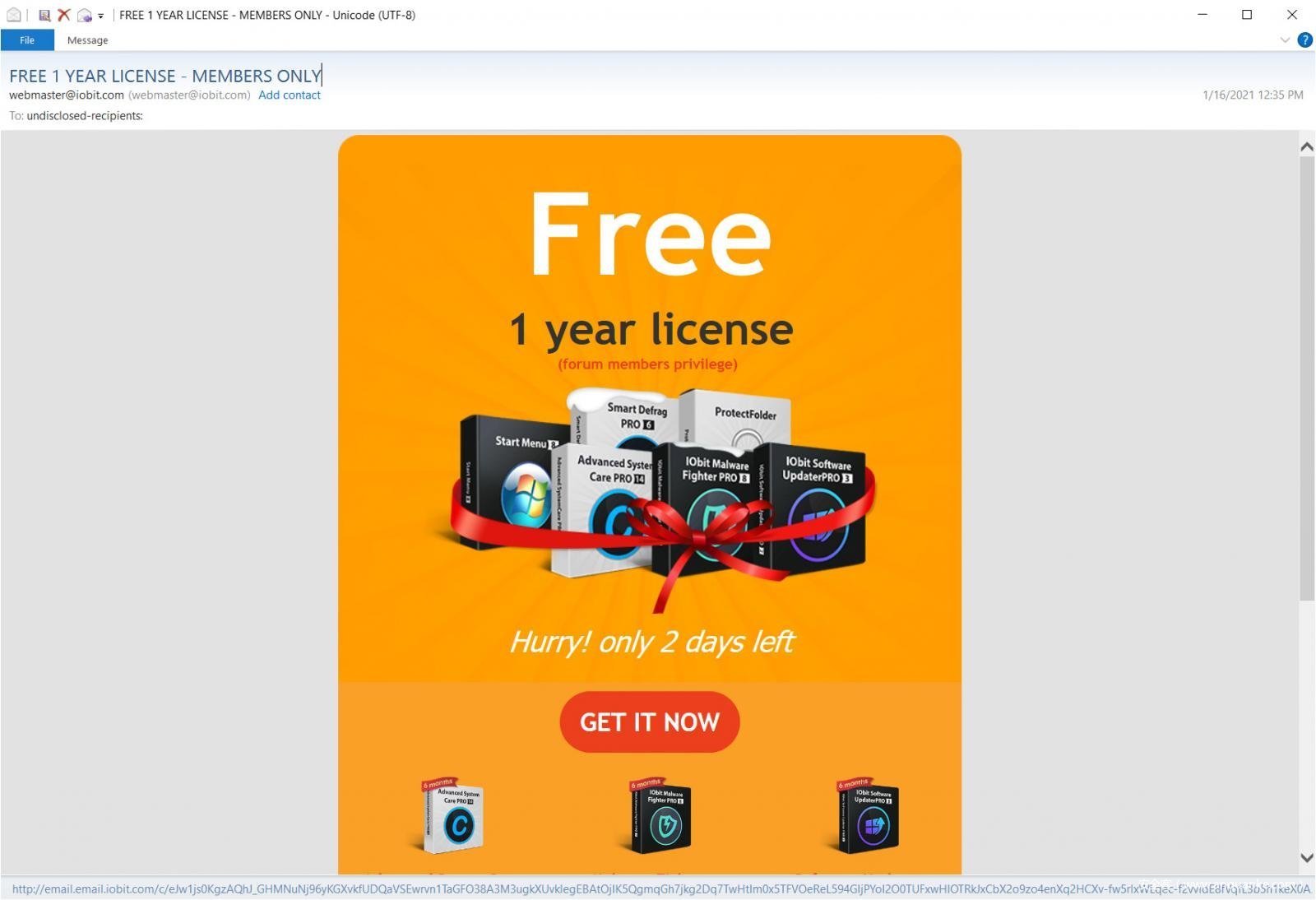

1月16日,IObit论坛遭到黑客攻击,攻击者给IObit论坛的所有用户发了一封免费软件推广邮件,链接到IObit论坛上的一个勒索软件安装程序。

一旦收件人下载了假的IObit安装程序,他们便会感染DeroHE勒索病毒。如果想要解密,受害者需要支付给DeroHE运营商100美元的酬劳。或者,DeroHE运营商也提供了一个打包价格——IObit可以选择出10万美元,一次性解密所有受害者的电脑。

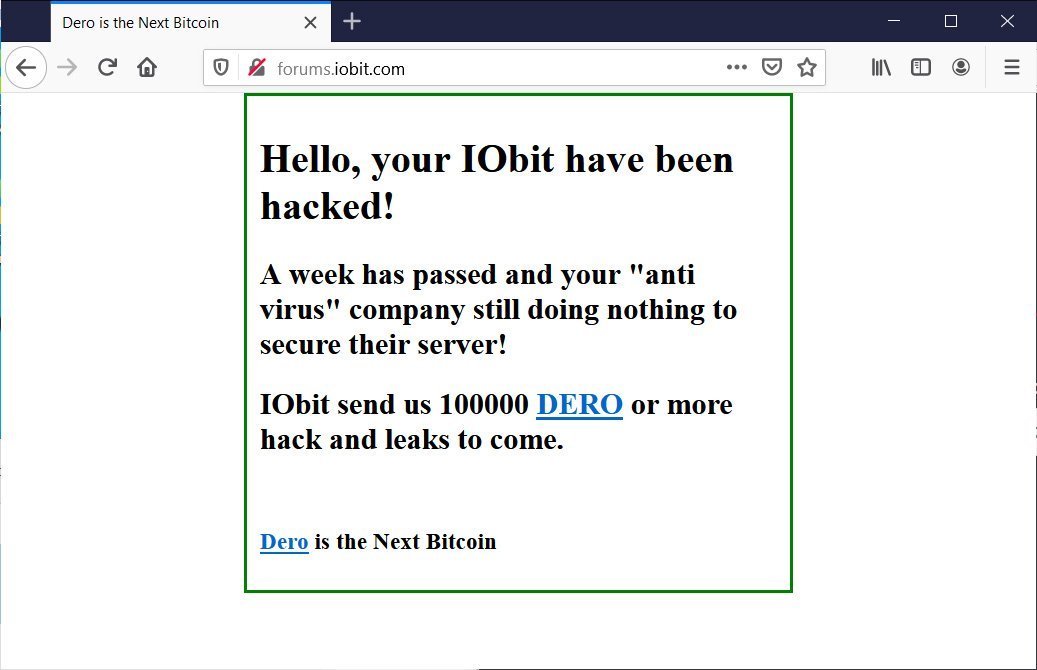

迄今为止,IObit还没有支付赎金。在此期间,DeroHE运营商先是持续使用广告软件脚本入侵IObit论坛,将点击该链接的用户定向到成人网站。后来,DeroHE运营商再次发力,侵占了IObit论坛主页,并发布了如下告示:

“hello,IObit被黑了。一周过去了,这个“抗病毒”的公司依然无所作为,放任自己的服务器暴露在危险中。

奉劝IObit,识相的话就赶快付了这10万,不然接下来的一波波攻击有它好受。”

目前,IObit还没有做出任何回应。一个又坏又有能力和耐心的勒索软件,确实让人头疼。

新行动上线,专钓安全研究员

螳螂扑蝉,黄雀在后(字面意思)。在过去的几个月里,一个有政府撑腰、总部位于朝鲜的机构,针对专门进行漏洞研究和开发的安全研究人员展开了攻击。这一行动最近被谷歌威胁分析小组截获了。

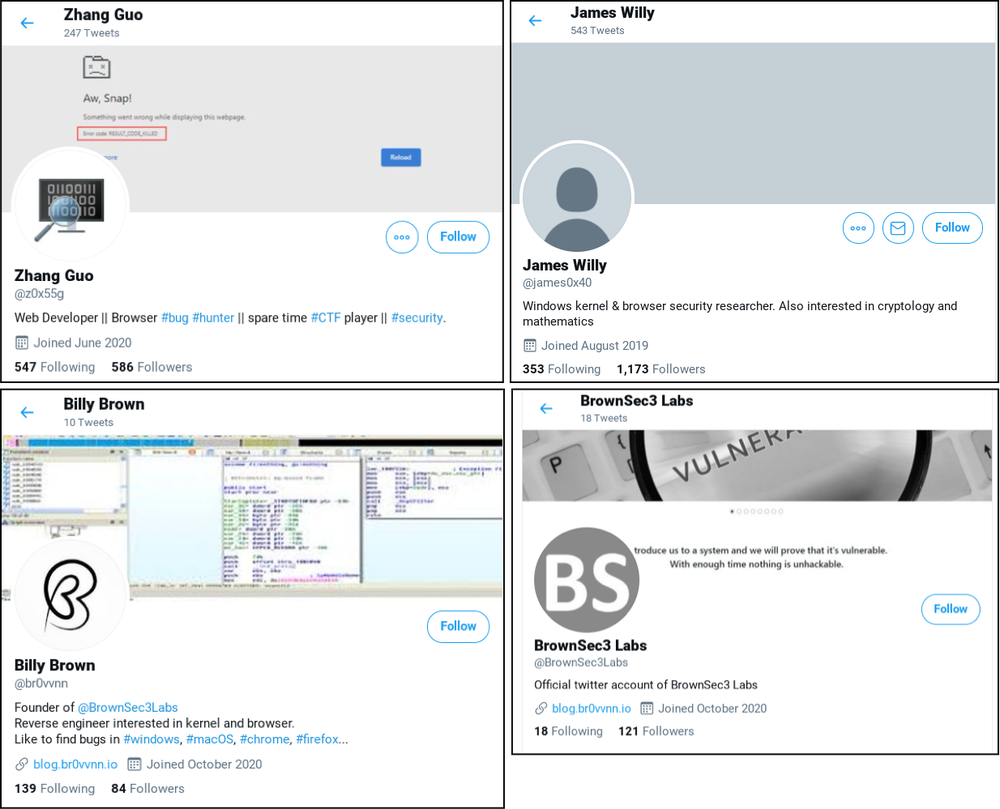

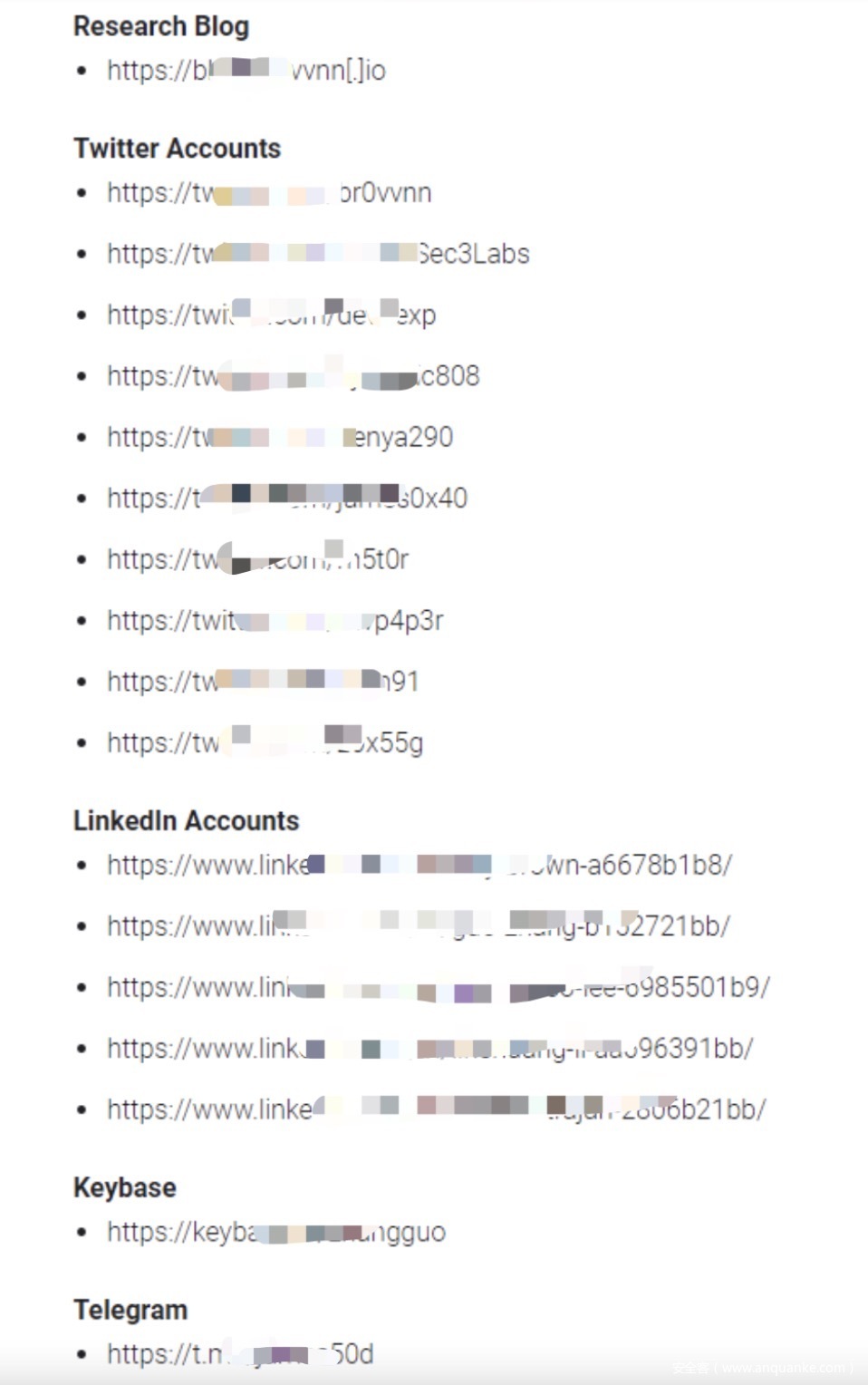

打着与潜在目标进行互动、赢得研究人员信任的算盘,攻击者专门建立了一个研究博客和多个Twitter账户。

为了包装这个博客,攻击者在里面发表了一些已公开漏洞的分析文章,也会打着一些安全研究员的幌子,搬来他们的文章来这个博客上客串一把,让他们为自己背书,尽管这些真实存在的安全研究员本人并不知情。可见,为了让这场骗局更加真实接地气,攻击者付出了不少努力。

除此之外,LinkedIn、Telegram、Discord、Keybase和邮箱也是这些攻击者钓鱼的平台。

最新公开的鱼饵如下,希望大家不要被钓到。

(为避免敏*锐*信息,已打码处理,大家如遇可疑网址可自行对比)

发表评论

您还未登录,请先登录。

登录