以子之矛,攻子之盾,何如?

两败俱伤,还是相得益彰?

在长亭,矛与盾有着不一样的新解。

过年前夕,长亭科技的年度保留项目拉开帷幕。一场关乎着尊严与荣誉的“攻防内卷”悄然上演。

序章:磨刀不误砍柴功,先来一场攻击热身赛吧

在长亭科技内部,有一群号称最接近黑客角色的安全服务团队,他们有时会扮演黑客穿梭于企业内网找出漏洞,有时会直面黑客攻击为企业张开防护之盾。

而这次,一年仅此一次的撸起袖子爽快攻击自家系统的机会,让无数师傅心中暗爽,还等什么,必须要干一票大的呀~

与往年内部攻防比赛不同的是,本次增加了一场优中选优的攻击队晋级厮杀赛,报名的30支3人小队将对无防守状态下的比赛环境进行渗透,在16小时的持续攻击下按照得分高低从中选拔出11支队伍进入最后的攻防比赛中。

1月29日10点,内部群中一条低调的吆喝,拉开了本次攻防比赛的序章。

然后极其不低调的,仅仅11分钟,就有攻击队伍“咸鱼队”率先拿下Firstblood,充分验证了“咸鱼也有翻身的一天”。

随后,有暴打资本主义不甘心被割的韭菜队、上班时间光明正大摸鱼的摸鱼队、发出灵魂拷问的太霸气会不会被打哭队……异军突起,你争我夺。虽然是无防守状态,但是拿下目标夺取flag,也充分考验了每一支队伍在渗透测试过程中发现及利用漏洞从而模拟入侵的能力,而这也是一名网络安全服务人员必备的基本功。

16小时,30支队伍,在看不见硝烟的战场上厮杀迭起、战火纷飞。比赛结束前一个小时就一直领先的咸鱼队丝毫没有放松,最后30分钟提交flag后稳稳的锁定第一名宝座。而其他战队的争夺也异常激烈,直到结束前的最后10秒钟,第四名的韭菜队以一道flag的提交实现超大逆袭,位居第二。

晋级赛最后成绩

策略篇:你有张良计,我有过墙梯

攻防实战演练,顾名思义一是攻防,一是真实。

为了更加贴近实战中真实环境的攻防,比赛环境设置为包含多台主机的综合网络环境,其中包括有漏洞的应用程序,同时贴合当前多数企业的网络安全能力,部署了部分软件安全产品,包括雷池(Safeline)、谛听(D-Sensor)、牧云(CloudWalker)等,另外作为防护惊喜大礼包,还随机在其中3组环境中布置了全流量产品和长亭即将发布的神秘新品,比赛环境、攻击队伍和防守队伍均通过抽签的规则来一一对应进行。

在比赛中,对于攻击队伍,多注重寻找漏洞单点突破的爆破能力,讲究的是快狠准;而防守队则多考察整体防御能力,不止是安全软件产品的部署策略,更是与技术人员协同作战构建防御体系的能力。

因此在第二轮的对抗中,为应对手段老道经验丰富的攻击方,防守方糅合了技术支持中心、产品研发中心和部分弃攻从守的安全服务中心成员,集结了真实攻防对抗中可以团结的一切力量。

这不仅对于攻击方是一次磨刀亮剑的过程,对于防守方更是一场检验自我的高压考核。

在比赛的8小时攻防中,攻击队要尽可能多的拿下靶机目标,找到Flag并提交,同时还要尽可能避开防护产品的拦截或检测;而防守队则主要放在对攻击行为的监测与分析上,以测试产品,收集信息,完善提升为重。

经过一周的准备,万事具备,只欠东风。

2月5日10点,一场到底是矛尖还是盾硬的对抗终于到了见证奇迹的时刻。

攻击篇:说一千遍不如打一遍

实战的魅力恐怕就在于不管多少次的理论推演,可能都没有一次实战演习让人更加热血澎湃,攻防亦如此。

真实攻防中永远出乎意料之外的挑战才是让人肾上腺素飙升的兴奋剂。虽然有了之前晋级赛作为热身,但是在增加了防守,尤其是某些防守团队“暗搓搓”进行了安全产品策略调优的环境中,攻击方的很多师傅还是在心里忍不住感慨:好虐,但是又真的好爽哦~

开赛十五分钟

仅十五分钟就有4支队伍率先攻破防守,成功夺下100分。果然都是“身经百战”的老司机,一出手就知有没有。

开赛五小时

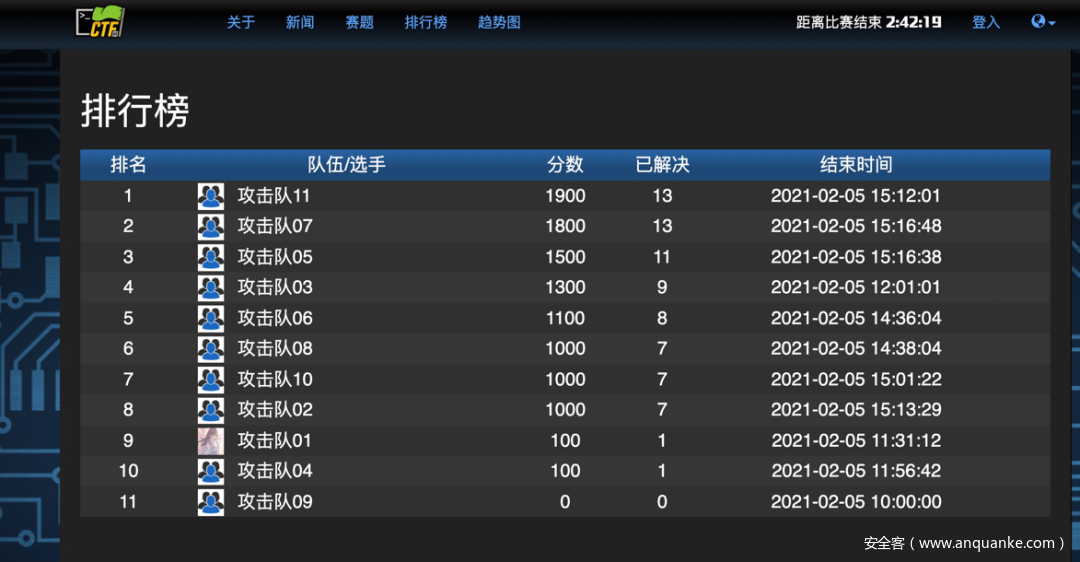

攻击队11势如破竹,一路领先,其他队伍也紧随其后,暂列第二的攻击队07,解题数量相同,分数也仅差100分。

开赛六小时

就在众人以为在攻击队11和07之间必将有着一场龙争虎斗的恶战之时,攻击队5突然逆风翻盘,一跃成为最新的冠军争夺热门。

比赛结束前十五分钟

三方争霸的局势下,赛况一度火爆到仅仅是一个刷新就有新的排名,尤其在比赛结束前的15分钟,攻击队11骤然发力,从第三名跃居第二,与第一名的攻击队5也仅有一题之差,极有可能出现赛前的最后逆转。

然而现实再一次让人惊呼,在比赛结束的前十分钟,攻击队7和5陆续又提交一题,最终锁定胜局。

当然,如此超高反转激动人心的比赛又怎么少得了比赛的保留项目“不记名投票下注”呢?比赛一开始,长亭内部群中就开启了投票通道,pick自己看好的队伍投票打call。

对于安全服务团队的其他师傅和防守队来说,攻击队你争我夺的激烈背后还隐藏着更多的技术沉淀和行业积累,正如本次比赛的总裁判杨坤评价道:本次攻击队的表现都可圈可点,成功晋级的11支攻击队在选拔赛中全部都突破到了第三层网络,可见渗透攻击能力之强;在第二轮的攻防赛中,攻击流量也一直都非常迅猛,甚至还受到“对手”防守队的一致认可,直呼让暴风雨来的更猛烈吧。本次比赛对于攻击队的攻击预期基本甚至超常实现。

防守篇:杀不死的必将使其更加强大

在攻击队步步紧逼,侵入内网走来走去的“挑衅”中,防守队伍同样也开启了“火眼金睛”,对异常行为抽丝剥茧,还原真相。

对于防守方来说,赛前防守策略的制定就如同战场上的排兵布阵,如何将安全产品与技术人员进行高效的协同作战能力整合,从而发挥最大效用,对于实战中的防护也有着决定性的作用。

兵来将挡水来土掩的被动式防御已不合时宜,制定防护策略并进行主动防御才是防守方的最佳选择。

而在此次的内部攻防比赛中,防守方的主要得分点也以防守策略为重,包括对安全产品进行策略调优的思路和具体配置细节,以及对于攻击过程的详细分析。

同时,所有防守队提前2天,也就是在2月3号的10点开始调整防护策略,既不能过度防御,导致攻击信息收集的不全面,也不能过轻防御,起不到检测作用,这一切既要求防守方对于安全产品功能有着全面深入的了解,又对于攻防之道有着实际的经验与理解。

据某位参加过两届防守队的成员透露:和上次防守相比,本次比赛在防守策略的制定上投入了更多的精力与细节,比如我们在开赛前对于雷池进行了一些规则上的限制;同时在准备的过程中发现了靶场环境后台的一些新命令,并据此做了一些限制;当然对于安全产品的策略调整也是必不可少,包括检测的策略、日志的对接等。将人员与产品的能力有效协同,城墙已垒好,坑也挖好,就等着攻击队来啦~

同时据某位不愿意透露姓名的防守队大佬透露:第一道防线雷池阻拦起到了很大作用;在进入内网后新秀产品牧云也很让人惊喜,发现很多攻击行为,同时布置的蜜罐溯源也是攻击队踩雷比较多的,对于防守队来说,进行溯源分析并成功获取攻击者真实身份的,还可有额外加分,据可靠小道消息,最少5个队伍已经成功进行了溯源。

在本次的防守中,部署在环境中的安全产品可谓是经受了暴风雨般的侵袭,近距离聚焦放大了所有产品的防护效果,更加真实也更具参考性。

某位产品经理直接下场为自己产品“带盐”:在这次对抗中,我们的产品基本完整记录了全链攻击路径,其中还可以分辨出中高危的部分并进行标记,检测的查询率在对抗中是非常高的,通过WebShell监控,反弹Shell监控,恶意文件检测,异常文件操作、蜜罐联动安全检测等持续识别网络攻击,在本次的防守中表现不俗。(潜台词:快来买,快来买哦~)

赛后复盘:每一次对抗都是经验和能力的提升与完善

经过8个小时的激烈对抗,实战阶段正式结束,各队分别提交报告,裁判组进行评判后,在2月8日下午本次的最终结果正式揭晓。

以子之矛,攻子之盾本是故事笑谈,但在攻防中却有着新的体现。自己打自己,既是矛的一次磨练与提升,也是对盾的整体检验与完善。

以长亭内部安全服务中心、技术支持中心、产品研发中心的一次技术团建为媒,这次攻防演练的每组对抗都会在后续沉淀为宝贵的经验与知识,对于每一位参与技术人员都会是经验能力的提升与完善。

网络安全的攻防是一场不断变化着的拉锯战,对于企业来说需要有着长期作战的坚持,而这也要求安全防护产品必须与时俱进,安全服务也要贴合实际,不积小步无以至千里,发现产品的问题与弱点,并进行快速优化与迭代,方能始终保持着产品的内部生长力。

数字化浪潮正以一种迅猛的姿势席卷着我们生活的方方面面,新技术、新功能、新场景带来网络空间的极速新融合,网络安全防护上升为国家安全,成为博弈的主战场。长亭科技将继续坚持“技术实力才是硬通货”,以自身实力的不断提升来输出更加具有竞争性的安全产品与服务,在一次次实战的千锤百炼中,与企业共同提升网络安全防护能力,构建网络安全新生态,打造数字安全新态势。

发表评论

您还未登录,请先登录。

登录