一、背景介绍

随着已公开漏洞的数量逐年增加,以及企业的软硬件资产体量增大,这直接导致安全团队经常被源源不断的漏洞警报所淹没,这些漏洞警报必须得到妥善处理。然而,安全团队不可能在第一时间修复所有问题。

一旦发现漏洞,安全团队需要找到一种方法来确定这些漏洞的优先级。那么,最棘手的问题是:哪些安全漏洞构成最大风险?如何有效判断漏洞优先级?如何确保在有限的时间里解决最大的漏洞威胁?

二、漏洞优先级技术介绍

为了有效应对漏洞处置中面临的问题,漏洞优先级技术(Vulnerability Prioritization Technology ,简称VPT)应运而生。

2020年,Gartner将“Risk-Based Vulnerability Management”(基于风险的脆弱性管理)项目评价为2020年十大安全项目之一。次年,在Gartner发布的“Market Guide for Vulnerability Assessment”(漏洞评估市场指南)和“Hype Cycle for Security Operations, 2021”(2021安全运营技术成熟度模型)中,VPT技术被认为是一个新兴的巅峰技术,对企业安全漏洞管理具有重要意义。

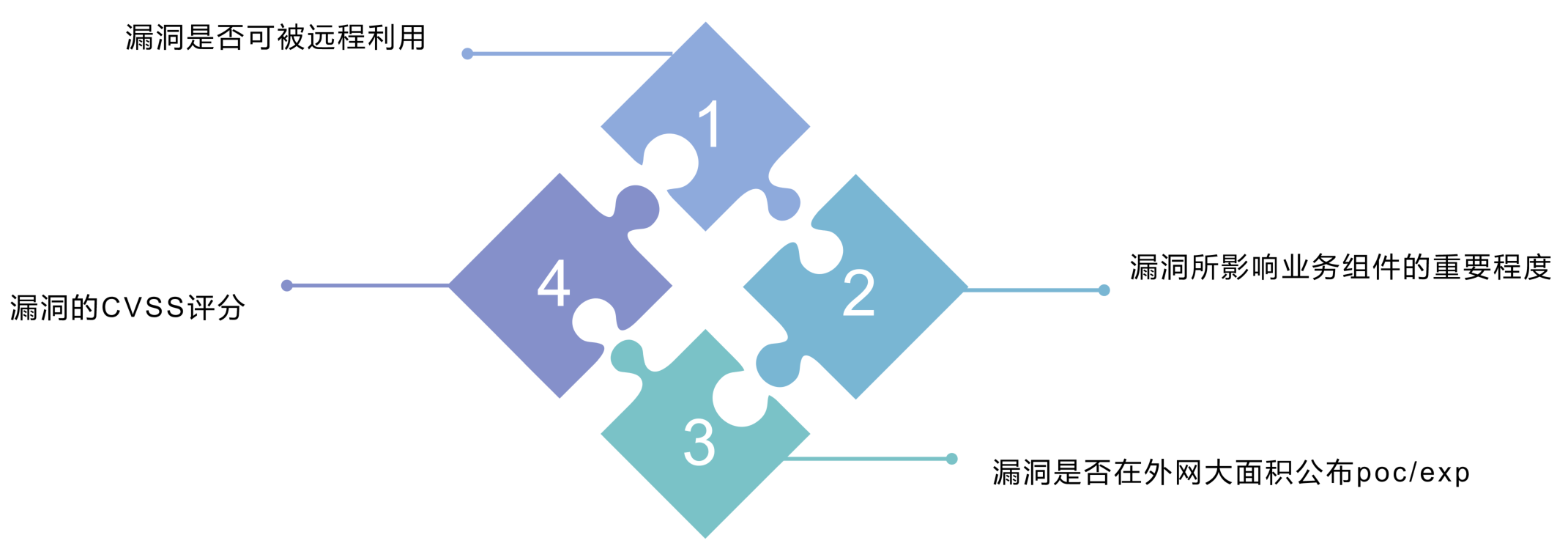

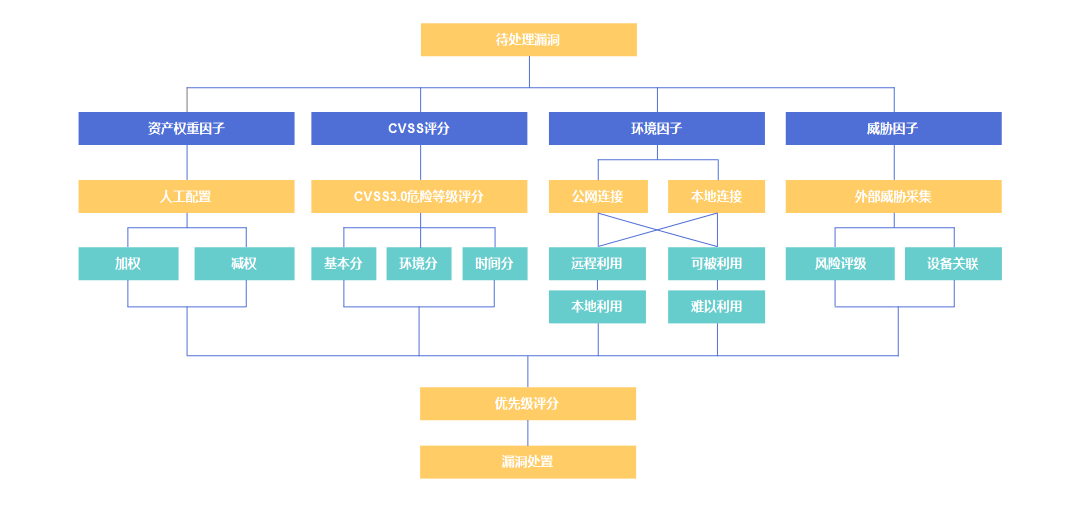

VPT技术的重要意义体现在,在真实的漏洞处置过程中,传统的通过CVSS(通用漏洞评分系统)判定漏洞修复顺序的方式并未考虑到实际IT环境中漏洞的可利用性和业务关键性等因素。由于其无法反映业务环境的真实安全情况,安全团队难以准确判断可被攻击的关键漏洞,从而导致“抓小放大”。为此,有效的漏洞优先级评估技术需要结合外部威胁及业务环境等多种因素,智能评估出真正的关键漏洞,帮助用户聚焦真正的风险。从真实的业务环境角度考虑,漏洞优先级技术需要综合评估漏洞是否可被远程利用、漏洞所影响业务组件的重要程度、漏洞是否在外网大面积公布poc/exp(验证程序/利用程序)以及漏洞的CVSS评分等,结合可靠的优先级算法,最终识别构成最大风险的安全漏洞,帮助软件开发团队和安全维护团队高效完成漏洞处置工作。

三、漏洞管理工作简介

传统的漏洞处置工作,往往是通过定期的漏洞扫描,以及根据扫描结果指派对应的技术人员对漏洞进行修补,这往往面临着漏洞处置工作不可追溯、漏洞修复进度无法追踪以及海量漏洞基数和技术人员不匹配等诸多问题。

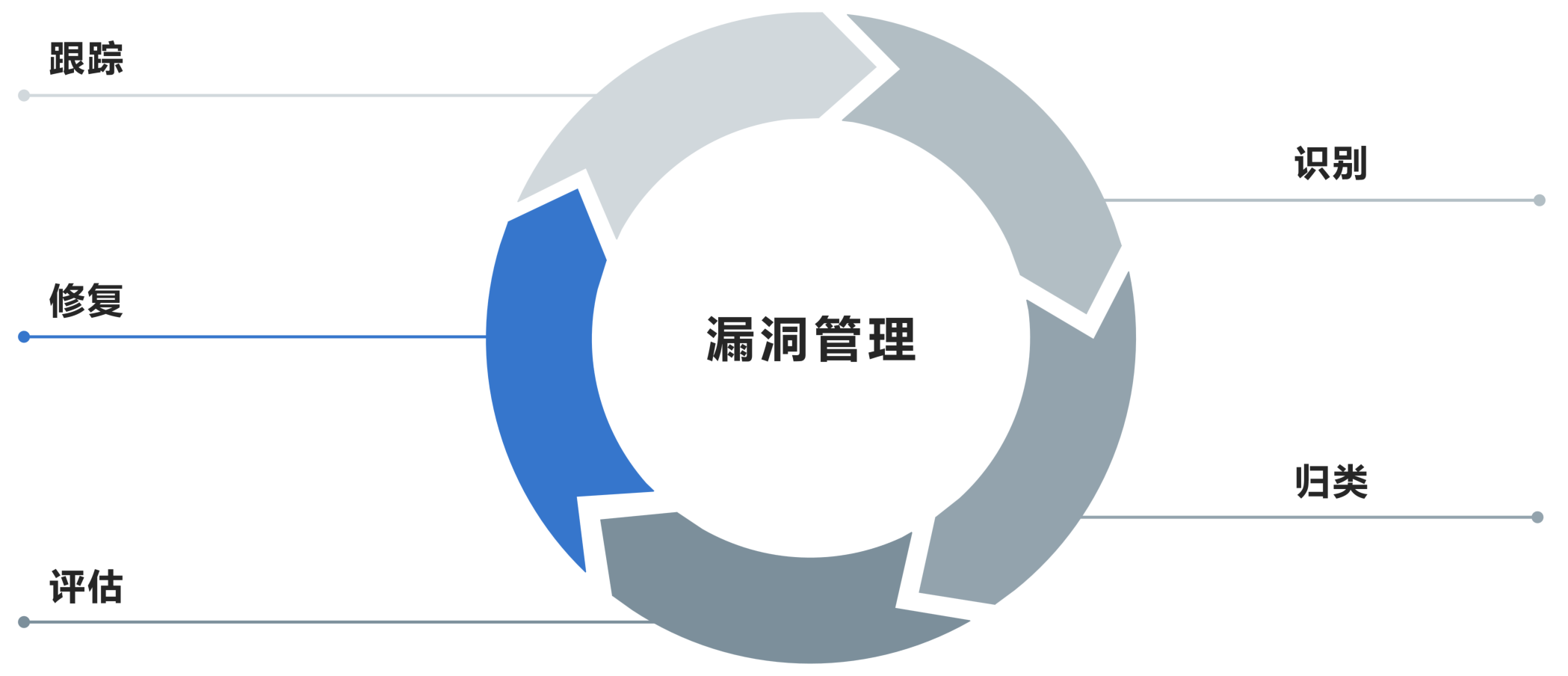

为更好进行漏洞处置工作,企业往往需要对漏洞进行完善的管理。通过专业的漏洞管理平台,从识别、归类、评估、修复和追踪五大流程对漏洞实现全生命周期的闭环管理,实现更早发现漏洞,更快完成漏洞修复工作。

我国为了推动网络产品安全漏洞管理工作的制度化、规范化、法治化,提高相关主体漏洞管理水平,引导建设规范有序、充满活力的漏洞收集和发布渠道,防范网络安全重大风险,保障国家网络安全,工业和信息化部、国家互联网信息办公室、公安部联合制定《网络产品安全漏洞管理规定》,并于 2021 年 9 月 1 日施行。这是我国第一次将漏洞管理和法律责罚结合在一起发布的文件,这也体现了网络安全中进行高效漏洞管理的重要性,标志着我国在漏洞管理方面将进行强力度的整改。

有关该规定的详细解读,请参考往期文章:如何解读《网络产品安全漏洞管理规定》

四、漏洞优先级技术在漏洞管理工作中的应用

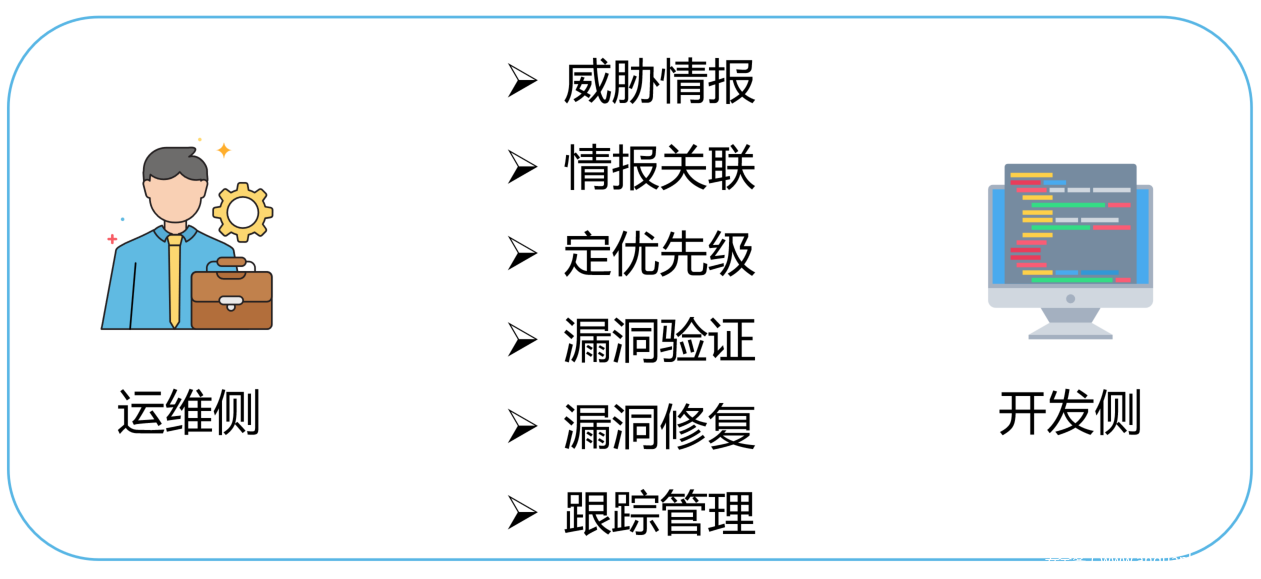

漏洞管理工作包括开发侧和运维侧,在开发侧,开发团队需要及时感知所开发系统中存在的漏洞情况,并且将其有效的管理起来,才能避免产品交付后发生安全事故;在运维侧,安全团队更加要实时掌握外部安全威胁,并对内部资产进行联动,以在安全漏洞爆发的第一时间检查内部资产的安全状况,通过漏洞管理工作,将海量漏洞智能评定优先级,聚焦高风险漏洞,并优先解决高风险漏洞问题。

将漏洞优先级技术应用在漏洞管理工作中,应该做到以下几点:

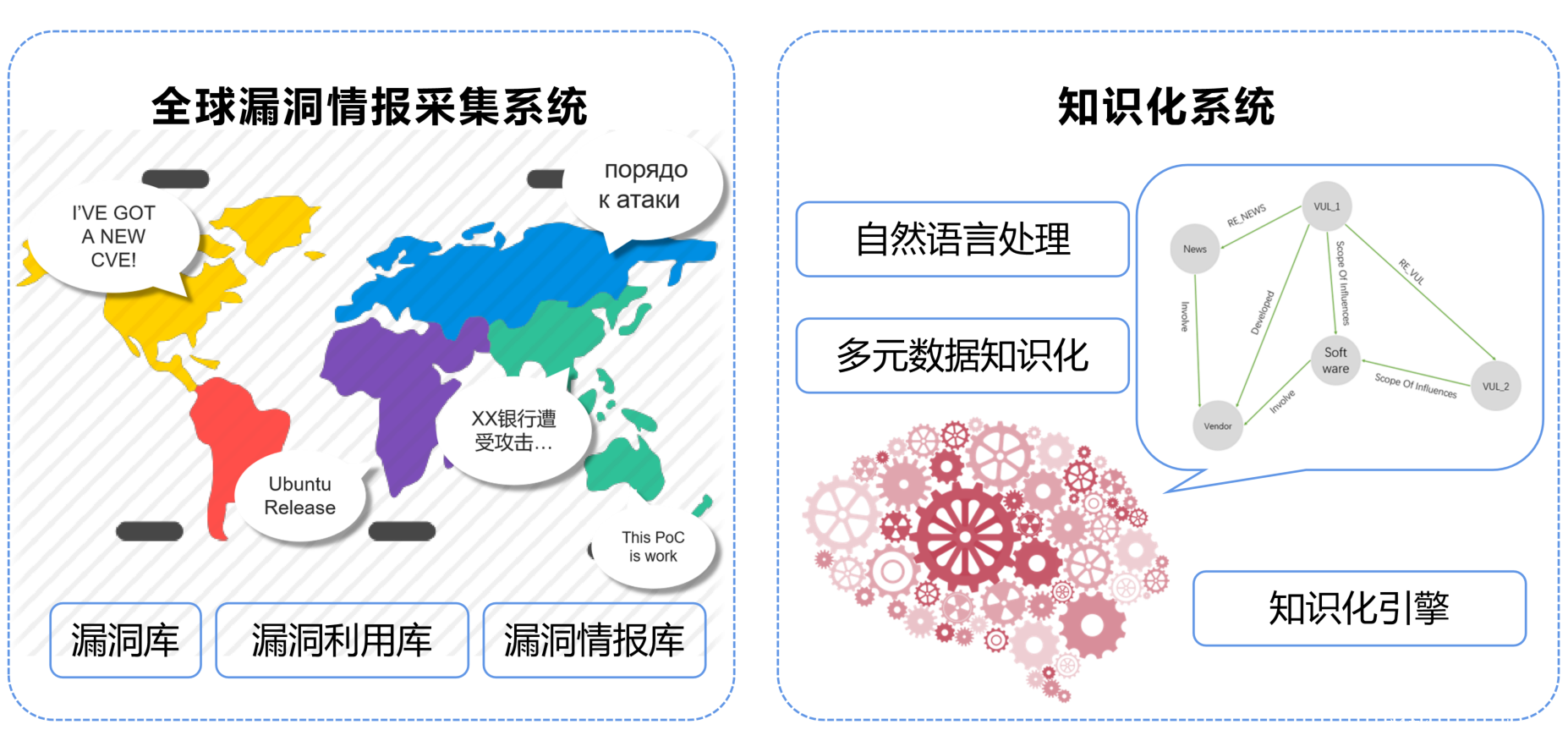

1.建立漏洞知识库

漏洞知识库应涵盖漏洞数据库、漏洞利用库和漏洞情报库。其中漏洞数据库至少应包括全量CVE数据库、CNVD和CNNVD数据库,漏洞利用库应包括漏洞的验证或利用程序数据,而漏洞情报库需要实时感知全球安全漏洞情报,并能够第一时间对安全情报进行有效预警。漏洞知识库的最重要一点,是要将已涵盖数据进行智能化关联和推理,实现1+1+1>3的效果。漏洞知识库的高质量数据是支撑漏洞优先级排序的重要保障。

根据调查发现,在每年新发现的近20000个漏洞中,即使安全团队修补了所有高危和严重漏洞,也不过只修复了24%的可利用漏洞,而这更意味着,安全团队修复的76%的漏洞是短期内几乎无风险。更糟糕的是,有44%的短期可被利用的漏洞被评为中低风险,而很可能被忽略掉。所以利用漏洞知识库实现漏洞优先级评估是至关重要的。

2.建立漏洞优先级模型

聚焦真正的高风险漏洞,是VPT技术的核心理念,而这也能帮助用户花费更少的时间和精力使安全达到一个较高的水平。

3.洞察完整的网络资产攻击面

漏洞优先级并不是针对某一部分IT资产,而应该是企业或组织内部所有管辖的IT资产,包括云环境、容器、服务器主机等,其中服务器主机更是需要覆盖到内核、软件、进程、端口和用户自部署的业务系统等一系列可利用攻击渠道。

4.具备融入用户业务工作流能力

漏洞优先级技术在漏洞管理工作中,不仅能够为用户展现真正的风险点,还需要支持接入用户的业务工作流当中,实现漏洞管理与用户现有业务工作的完美结合,以便用户能够将高效的漏洞管理工作融入到已有的高效业务工作中。

最后建议:在漏洞处置工作中,定期的漏洞扫描是无法支撑业务持续的安全性的,应当结合漏洞优先级技术,采用漏洞全流程闭环管理的理念,建立完整的漏洞管理工作,并通过AI技术实现智能化研判,聚焦真正的风险。

作者:闫志全 编辑:马程、郭维

发表评论

您还未登录,请先登录。

登录