概况说明

最近一段时间,360安全大脑已多次发布了关于“银狐”钓鱼木马的预警。而在近日,我们又监测到一批新的钓鱼木马攻击,其攻击团伙与作案手法与之前“银狐”木马有大量相似之处,但亦有所不同。

通过分析确认,本轮攻击来源为“银狐”木马的新变种分支。该变种依然是通过钓鱼网页、即时通讯工具等方式进行大范围传播攻击。利用诱骗用户点击钓鱼链接或从即时通讯工具中接收传输过来的文件,让用户下载并执行远控木马。之后攻击者利用远控木马长期监视用户对电脑的使用,还可随时控制受害者电脑并伺机骗取或盗取用户数据及财产。

木马传播

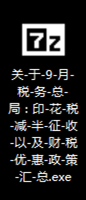

根据监控数据显示,该木马常见的传播名称包括:”关于2023企业所得税减缓最新规.exe”、”税务补贴服务端EXE.EXE”、” 2023年财务人员的中秋福利.exe”等。360安全大脑每天都会阻止上千起此类攻击。

目前发现的新变种惯用的攻击方法有两种:一种是利用二次打包的合法监控工具诱导用户安装;另一种则是直接使用远控木马进行攻击。

样本分析

利用合法远控工具进行攻击

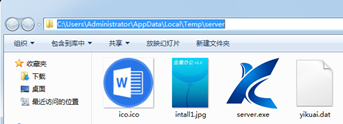

下图是我们捕获到的一个利用合法远控工具进行攻击的案例。用户一旦上当,便会下载到一个名为“票·宝.xxxxx.exe”的程序,而该程序实际是一个自解压安装包。

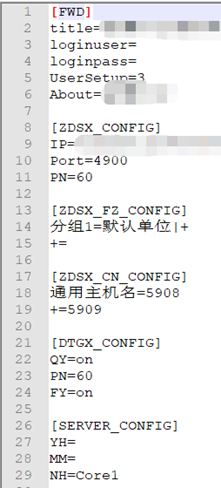

安装包执行后,会向%TEMP%\server目录下释放某款合法远控程序的受控端组件及配置文件,并对其进行注册与执行。受控端启动后会自行读取配置文件中的参数信息,这其中就包括了已被攻击者定义好的上线IP及端口等。

自行编写远控木马进行攻击

而另一种情况则更加直接,攻击者会自行编写远控木马对受害者进行监视和控制:

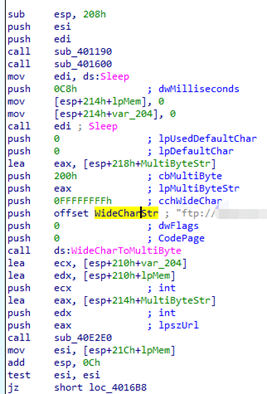

该木马自身具有远程加载执行功能。木马启动后,会通过FTP协议远程加载网络侧的攻击载荷并执行。

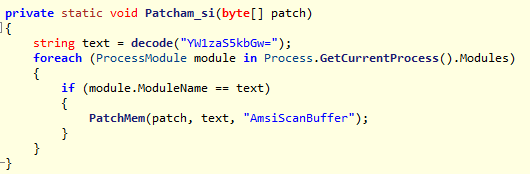

我们对攻击载荷进行解密后发现,该代码是一个用.NET编写的远控木马,并带有一系列与安全软件对抗的功能。例如:木马会判断用户机器是否处于虚拟机之中,以及对Windows反恶意软件接口(AMSI)的AmsiScanBuffer函数进行了patch

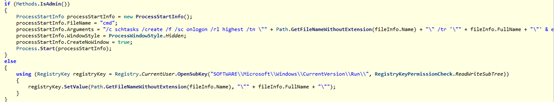

此外,其还会添加持久化驻留。

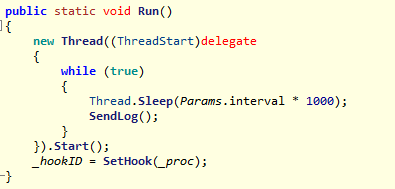

同时,木马具有键盘消息钩子功能,会将记录的键盘消息加密压缩后发送到其远控服务器。

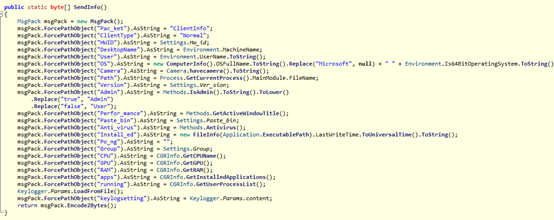

与大多数木马的基本操作相同,恶意代码也会搜集及用户的各类系统常规信息——如机器版本、CPU参数、内存等。

经分析,该远控木马根据不同指令可实现如下功能:

|

指令 |

功能 |

|

init_reg |

对相关注册表内容进行初始化,清除设备ID信息 |

|

loadofflinelog |

发送存储在%APPDATA%目录中的离线键盘记录日志 |

|

Po_ng |

通过对C2服务器发起ping指令测试网络延迟 |

|

plu_gin |

激活注册表中存储的插件 |

|

save_Plugin |

将插件保存到注册表中的设备ID子项中 |

|

HVNCStop |

结束cvtres进程 |

|

keylogsetting |

更新%APPDATA%目录中存储的密钥日志文件 |

|

runningapp |

显示当前的活动进程 |

|

filterinfo |

列出注册表中已安装的程序及当前的活动进程 |

关联分析

通过对目前捕获到的样本进行溯源发现:这一批变种最早于8月26日开始传播,攻击团伙主要集中于东南亚地区。新变种的攻击手法和样本信息均与过往“银狐”木马样本有所不同,但攻击目标重合度较高,依然是瞄准的政企财务人员。

安全防护

360终端安全产品可以防御和查杀改木马变种,已安装有360安全卫士的用户不必担心。

安全建议

• 安装并确保开启安全软件,保证其对本机的安全防护。

• 对于安全软件报毒的程序,不要轻易添加信任或退出安全软件。

• 下载软件安装包时要注意下载地址是否正常。

• 不要轻易下载并运行未知程序。

• 对于发现微信被异常控制,出现自动建群发生消息等问题的,尽快安装360终端安全产品,进行扫描查杀。

IOCs

MD5

9c911f891cb7b42dd973e3ace5ce6631

26d437b91e56ef15ceab3d1d19a26dc1

fe90bc64851add220bc63772d9b99061

26d437b91e56ef15ceab3d1d19a26dc1

515cdd7b7a55bdb49c78651f79b93f7f

IP

154.12.82.106:21

103.73.163.10:21

103.233.253.82:6604

URL

http://ccgbub296.qty592.com/

https://dianpiao4-1320808414.cos.ap-nanjing.myqcloud.com/index.html

https://dianpiao5-1320808414.cos.ap-nanjing.myqcloud.com/index.html

https://fapao-1320364328.cos.ap-guangzhou.myqcloud.com/index.html

发表评论

您还未登录,请先登录。

登录