美国联邦调查局和网络安全与基础设施安全局发布了一份关于被追踪为“分散蜘蛛”的逃避威胁行为者的公告,该组织是一个松散的黑客组织,目前与 ALPHV/BlackCat 俄罗斯勒索软件行动合作。

Scattered Spider,又名 0ktapus、Starfraud、UNC3944、Scatter Swine、Octo Tempest和Muddled Libra,擅长社会工程,依靠网络钓鱼、多工厂身份验证推送轰炸(有针对性的 MFA 疲劳)和 SIM 交换来获得初始收益。大型组织的网络访问。

该组织包括年轻的讲英语的成员(最小的 16 岁),他们拥有不同的技能,经常访问相同的黑客论坛和 Telegram 频道。

据信,其中一些成员也是“Comm”的一部分,这是一个涉及暴力行为和网络事件的松散社区, 最近引起了媒体的广泛关注。

与人们普遍认为这是一个有凝聚力的团伙相反,他们是一个由个人组成的网络,每次攻击都有不同的威胁行为者参与。这种流动的结构使得追踪它们变得困难。

然而,据路透社记者报道,FBI 知道该组织至少 12 名成员的身份,但尚未有人被起诉或逮捕。

背景

自去年夏天以来,网络安全公司 Group-IB 的研究人员发布了一份报告,报告称同年 3 月开始发生旨在窃取 Okta 身份凭证和 2FA 代码的一系列攻击,此后就记录了分散式蜘蛛攻击。

2022 年 12 月,CrowdStrike 将威胁行为者描述为一个以电信公司为目标的经济动机团体,采用高级社会工程策略、防御逆转和丰富的软件工具。

2023 年 1 月,Crowdstrike 发现 Scattered Spider 使用BYOVD(自带易受攻击的驱动程序)方法来逃避 EDR(端点检测和响应)安全产品的检测。

最近,今年 9 月,针对米高梅赌场和凯撒娱乐公司的两起备受瞩目的攻击均被归咎于 Scattered Spider,其中威胁行为者使用 BlackCat/ALPHV 储物柜来加密系统。

威胁行为者过去的活动包括对 MailChimp、 Twilio、 DoorDash和 Riot Games的攻击。

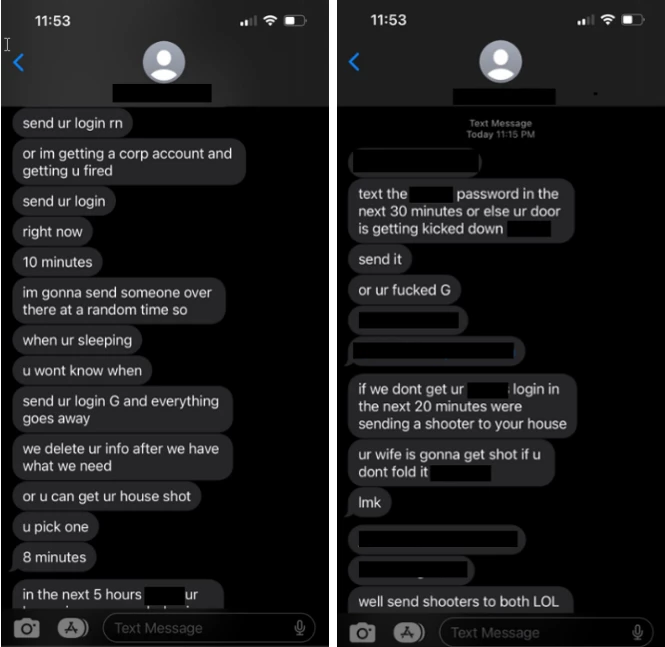

微软将其称为“Octo Tempest”,其 10 月份的一份 报告称,他们是最危险的金融犯罪集团之一,众所周知,他们会诉诸暴力威胁来实现其目标。

来源:微软

研究人员对该组织各种攻击方法的调查结果表明,其成员所掌握的知识涉及网络犯罪的不同领域,从社会工程和黑客攻击,到 SIM 卡交换、网络钓鱼和绕过登录保护。

分散蜘蛛战术

FBI 和 CISA 的警报凸显了 Scattered Spider 强大的初始访问策略,其中包括冒充 IT 或服务台员工来瞄准公司员工,诱骗他们提供凭据甚至直接网络访问。

个人策略包括电话、短信网络钓鱼、电子邮件网络钓鱼、MFA 疲劳攻击和 SIM 交换。用于电子邮件和短信网络钓鱼的域滥用 Okta 和 Zoho ServiceDesk 品牌,并结合目标名称,使它们看起来合法。

在网络上建立立足点后,分散蜘蛛使用一系列公开可用的软件工具进行侦察和横向移动,包括:

- Fleetdeck.io:远程系统监控和管理

- Level.io:远程系统监控和管理

- Mimikatz:凭证提取

- Ngrok:通过互联网隧道访问远程 Web 服务器

- Pulseway:远程系统监控和管理

- Screenconnect : 网络设备远程连接管理

- Splashtop : 网络设备远程连接管理

- Tactical.RMM:远程系统监控和管理

- Tailscale:用于安全网络通信的 VPN

- Teamviewer:网络设备远程连接管理

除了上述用于恶意目的的合法工具外,Scattered Spider 还进行网络钓鱼攻击,安装 WarZone RAT、Raccoon Stealer 和 Vidar Stealer 等恶意软件,以窃取受损系统的登录凭据、cookie 和其他在攻击中有用的数据。

在威胁组织最近的攻击中观察到的一种新策略是使用 ALPHV/BlackCat 勒索软件进行数据泄露和文件加密,然后通过消息应用程序、电子邮件或其他安全工具与受害者进行通信以协商赎金支付。

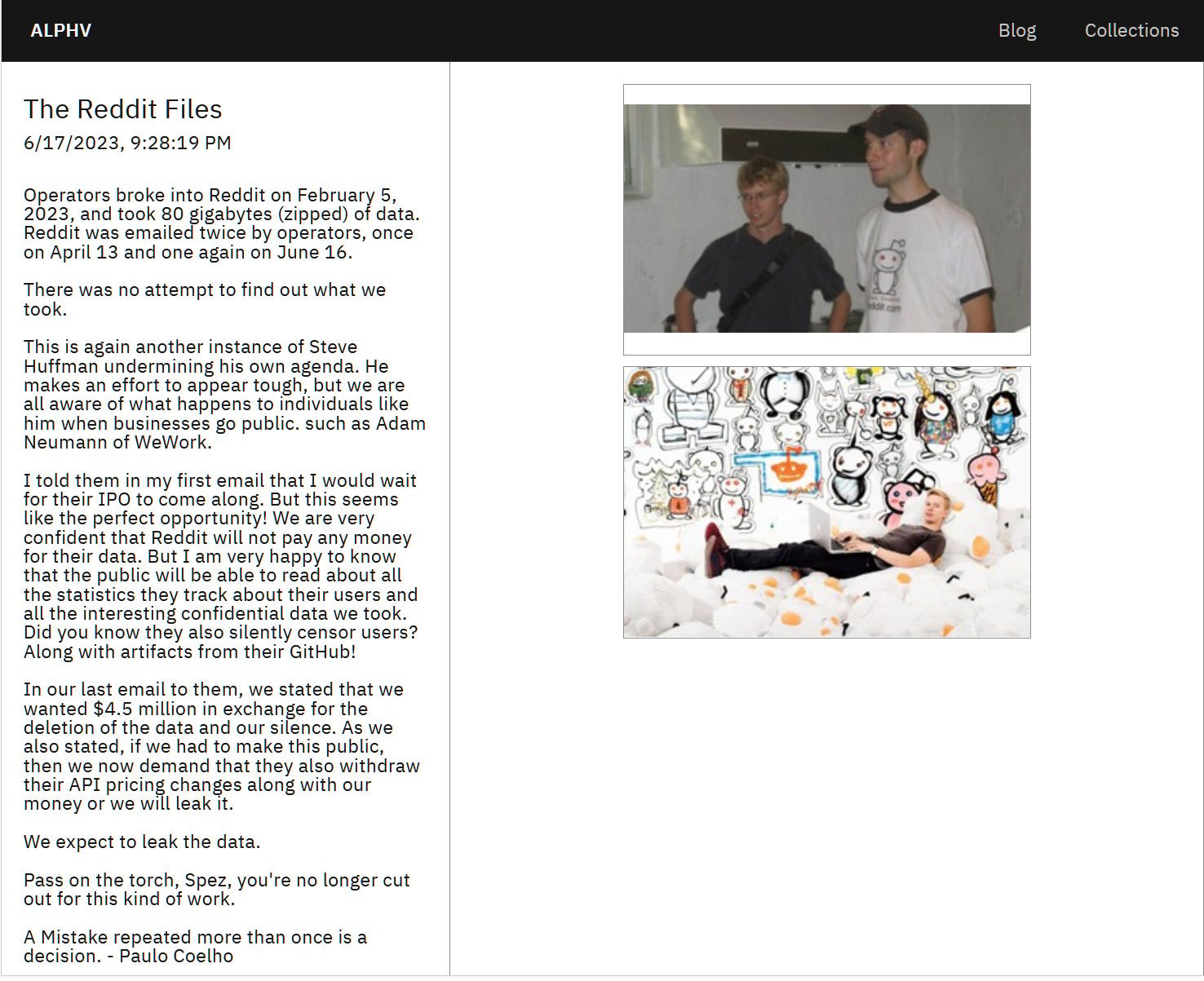

据了解,隶属于 BlackCat 的分散蜘蛛攻击者还利用勒索软件团伙的数据泄露网站作为勒索企图的一部分,他们在其中泄露数据或发布有关攻击的声明,就像他们对 Reddit 的攻击 一样。

来源:BleepingComputer

Scattered Spider 对源代码存储库、代码签名证书和凭证存储等有价值的资产表现出特别的兴趣。

此外,攻击者还密切监视受害者的 Slack 频道、Microsoft Teams 和 Microsoft Exchange 电子邮件,以查找包含任何表明其活动已被发现的迹象的消息。

“威胁行为者经常参加事件补救、响应电话和电话会议,可能会确定安全团队如何追捕他们,并主动开发新的入侵途径以应对受害者的防御” –联邦调查局

该机构补充说,网络犯罪分子“通过在环境中创建新身份”来实现这一目标,这些身份通常拥有虚假的社交媒体资料,以获得错误的合法性。

拟议的缓解措施

FBI 和 CISA 建议实施特定的缓解措施,以防范 Scattered Spider 带来的威胁。

咨询中的主要建议包括:

- 使用具有“白名单”的应用程序控件来管理软件执行。

- 监控远程访问工具并实施防网络钓鱼的多重身份验证 (MFA)。

- 通过最佳实践和 MFA 保护并限制远程桌面协议 (RDP) 的使用。

- 维护离线备份并遵守强大的数据恢复计划。

- 遵循 NIST 标准,获取强密码、不频繁更改的密码。

- 定期更新系统和软件,重点修补漏洞。

- 实施网络分段以控制流量并防止勒索软件传播。

- 使用网络监控和端点检测和响应 (EDR) 工具来检测异常活动。

- 通过禁用有风险的链接和加密备份数据来增强电子邮件安全性。

最后,建议组织针对公告中描述的 MITRE ATT&CK 技术测试和验证其安全控制。

发表评论

您还未登录,请先登录。

登录