科学家们 揭示了 一种名为“脉冲拒绝服务”(PDoS)的强大而有效的新技术的细节,该技术使用DNS查询和响应来实现 20,000 倍的攻击放大系数。

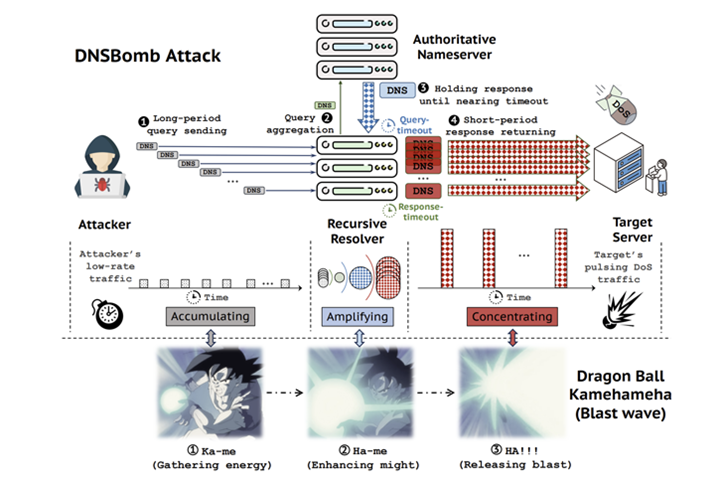

该攻击被称为 DNSBomb ( CVE-2024-33655 ), 其核心 是利用合法的 DNS 功能,例如查询速率限制、查询响应超时、查询聚合和最大响应大小设置。这些机制允许使用专门设计的权威服务器和易受攻击的递归 DNS 解析器创建同步响应流。

DNSBomb攻击机制

专家解释说,DNSBomb 使用各种广泛实施的 DNS 机制来累积以低速率发送的请求,增加响应的大小,并将所有响应集中到短而高容量的时段,以同时使目标系统超载。

攻击策略

该攻击模型涉及向攻击者控制的域发送 IP 欺骗多个 DNS 请求,并延迟响应以聚合多个响应。 DNSBomb 的目标是通过难以检测的周期性突发放大流量来压垮受害者。

发表评论

您还未登录,请先登录。

登录