ESET研究人员发现了一个名为EvilVideo的零日漏洞,该漏洞针对Android的Telegram应用程序。该漏洞从 2024 年 6 月 6 日起在地下论坛上出售,它允许攻击者通过 Telegram 共享恶意 Android 有效载荷,将其伪装成多媒体文件。

ESET 研究员 Lukas Stefanko 于 2024 年 6 月 26 日和 7 月 4 日向 Telegram 报告了零日漏洞。

该漏洞仅适用于 Telegram 10.14.4 及更早版本,该公司于 2024 年 7 月 11 日发布了 10.14.5 及更高版本,解决了该漏洞。

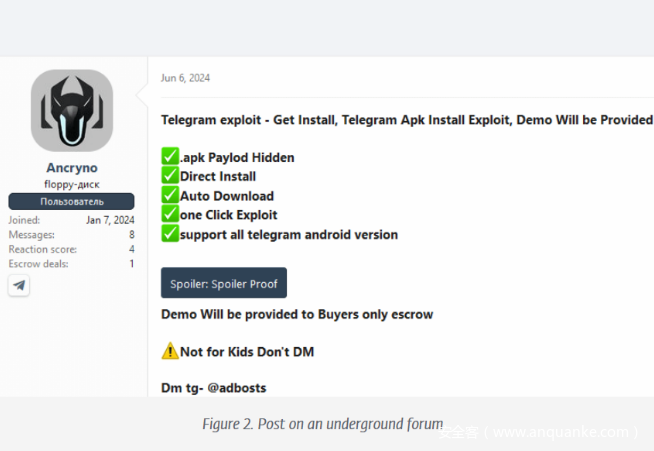

卖家使用绰号“Ancryno”,在XSS黑客论坛上宣传了该漏洞。卖家在公共 Telegram 频道上展示了测试漏洞的屏幕截图和视频。ESET 识别了 Telegram 频道,并获得了它。

利用 Telegram上的 #EvilVideo, 漏洞我们发现了一个 0day的 Android 版 Telegram 漏洞,该漏洞允许发送伪装成视频的恶意应用程序

— 卢卡斯·斯特凡科 (@LukasStefanko) July 22, 2024

该漏洞可能使用 Telegram API 上传特制的多媒体文件,使有效载荷显示为 30 秒的视频,而不是二进制附件。在聊天中共享时,恶意负载显示为视频预览。

默认情况下,Telegram 会自动下载媒体文件,使用户容易受到 EvilVideo 漏洞的攻击,该漏洞将恶意负载伪装成多媒体文件。在尝试播放虚假视频时,Telegram 建议使用外部播放器,导致用户安装恶意应用程序。该漏洞利用 Telegram 上传过程中的漏洞使文件显示为视频。

ESET研究人员在Telegram的Web客户端和Telegram桌面上测试了该漏洞,他们发现该漏洞不起作用,因为有效负载被视为多媒体视频文件。

ESET尚未确定该漏洞是否被用于野外攻击。

“我们在地下论坛上发现了一个用于 Android 的零日电报漏洞。它利用的漏洞允许通过 Telegram 聊天发送看起来像多媒体文件的恶意有效负载。如果用户尝试播放明显的视频,他们将收到安装外部应用程序的请求,该应用程序实际上安装了恶意负载。ESET总结道。“幸运的是,截至 7 月 11 日,该漏洞已得到修复第,2024 年,在我们向 Telegram 报告后。

发表评论

您还未登录,请先登录。

登录