在捷克共和国、匈牙利和格鲁吉亚的金融欺诈活动中,最近发现了一种复杂的移动网络钓鱼技术。

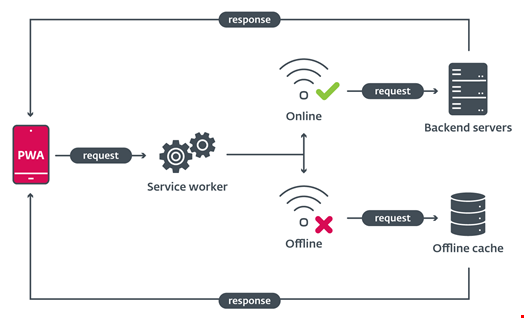

这种网络钓鱼方法利用渐进式 Web 应用程序 (PWA),这些类型的 Web 应用程序提供类似本机应用程序的体验,并且在 Android 和 iOS 设备上都越来越受欢迎。

这种技术值得注意,因为它从第三方网站安装网络钓鱼应用程序,而用户不必允许安装第三方应用程序,检测这些活动的网络安全公司ESET说。

在 iOS 和 Android 上解码 PWA 网络钓鱼

这种新的网络钓鱼技术之所以成为可能,是因为 PWA 的工作方式,绕过了用户允许第三方在其手机上安装的需要。

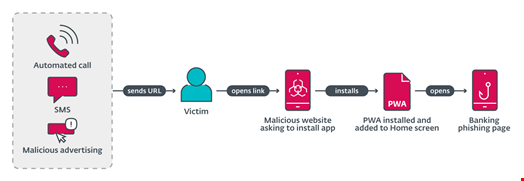

在 iOS 上,网络钓鱼网站冒充知名应用程序的登录页面,并指示受害者将 PWA 添加到他们的主屏幕。

在设置登录页面之前,威胁将目标 PWA 定义为一个名为清单的独立文件,该文件规定了 PWA 的行为方式。这导致 PWA 的行为类似于常规移动应用。

在 Android 设备上,PWA 是在确认浏览器中的自定义弹出窗口后安装的,这会导致静默安装 Web Android 包工具包 (WebAPK)。

WebAPK 是一种特殊类型的 APK,即标准的 Android 应用程序文件,可以被视为 PWA 的升级版本,因为 Chrome 浏览器从 PWA 生成原生 Android 应用程序。

ESET补充说,作为检测到的网络钓鱼活动的一部分安装的WebAPKs甚至似乎都是直接从Google Play商店安装的。

该技术于 2023 年 7 月由 CSIRT KNF 首次披露,CSIRT KNF 是一个致力于波兰金融部门的计算机安全事件响应团队。

针对捷克共和国、匈牙利和格鲁吉亚银行的金融欺诈活动

2023 年 11 月,ESET 观察到针对几家捷克银行、匈牙利 OTP 银行和格鲁吉亚 TBC 银行的移动网络钓鱼活动,将相同的技术与标准网络钓鱼传递技术一起使用。

这些网络钓鱼活动使用了三种不同的 URL 传递机制:

- 语音呼叫传送:自动呼叫会警告用户过时的银行应用程序,并要求用户在数字键盘上选择一个选项。按下正确的按钮后,将通过短信发送网络钓鱼 URL

- 短信发送:带有网络钓鱼链接的短信被不分青红皂白地发送到捷克的电话号码

- 恶意广告投放:在 Instagram 和 Facebook 等 Meta 平台上注册了包含号召性用语的广告,例如为“在下面下载更新”的用户提供的有限优惠

所有恶意链接都指向网络钓鱼网站,鼓励受害者安装银行应用程序的“新版本”。

ESET研究人员指出:“我们在2023年11月初发现了第一例通过PWA进行网络钓鱼的案例,并注意到在2023年11月中旬向WebAPKs的过渡。

“从网络钓鱼应用程序接收信息的命令和控制 (C2) 服务器于 2024 年 3 月首次被发现,其中的数据证实它们可能早些时候没有运行。”

基于这些 C2 服务器和后端基础设施,研究人员得出结论,两个不同的威胁行为者正在操作这些活动。

ESET已通知目标银行。

发表评论

您还未登录,请先登录。

登录