一场针对 “火卫一”(Phobos)勒索软件团伙的全球执法行动,在泰国普吉岛逮捕了四名黑客嫌疑人,并查封了 8Base 的暗网网站。这些嫌疑人被控对全球 1000 多名受害者实施网络攻击。

被捕的四人中有两名男性和两名女性,均为欧洲人,据报道,多年来他们从受害者那里勒索了价值 1600 万美元的比特币。

此次警方行动代号为 “火卫一行动”(Phobos Aetor),对四个地点展开协同突袭,查获了笔记本电脑、智能手机和加密货币钱包,以进行取证分析。此次逮捕行动是应瑞士当局的请求进行的,瑞士方面已要求泰国政府引渡这些嫌疑人。

据当地媒体报道,这四名黑客在 2023 年 4 月至 2024 年 10 月期间,至少对 17 家瑞士公司实施了勒索软件攻击。

在攻击过程中,这些威胁行为者入侵企业网络,窃取数据并加密文件。随后,他们索要加密货币赎金,以提供解密密钥,并承诺不会公开泄露数据。

赎金通过加密货币混币平台进行洗钱,这使得执法部门更难追踪其最终的钱包去向。

8Base 暗网网站被查封

如今,8Base 勒索软件运营的暗网网站似乎也在同一次行动中被查封。

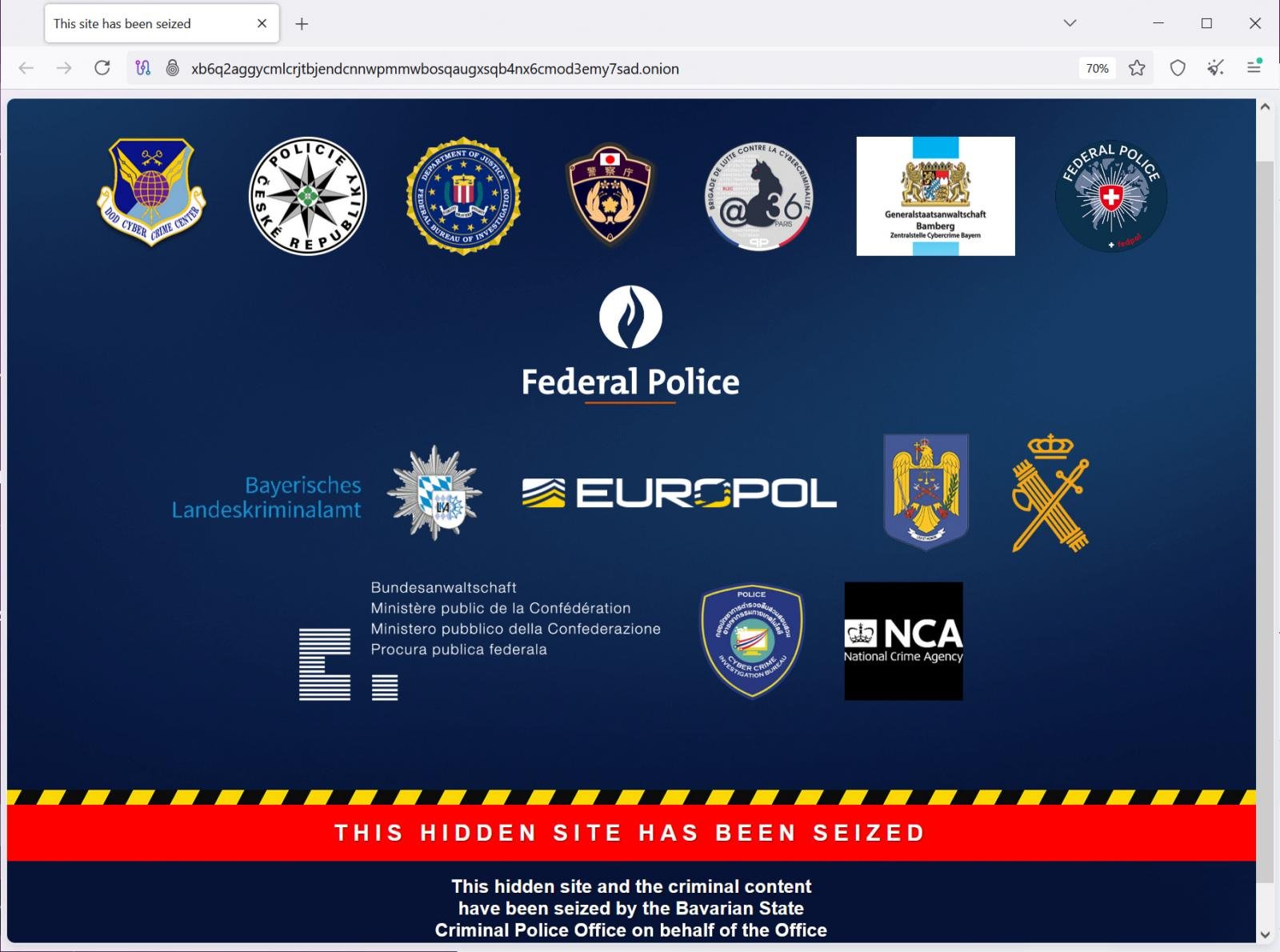

8Base 勒索软件团伙的谈判和数据泄露网站现在显示一条查封信息:“此隐藏网站已被查封。该隐藏网站及相关犯罪内容已由巴伐利亚州刑事警察局代表班贝格总检察长办公室查封。”

这条查封信息还表明,“火卫一行动” 涉及泰国、罗马尼亚、德国巴伐利亚州、瑞士、日本、美国、欧洲刑警组织、捷克、西班牙、法国、比利时和英国。

当被问及这条查封信息的真实性时,欧洲刑警组织告诉 BleepingComputer 网站:“欧洲刑警组织正在支持一场针对勒索软件团伙的国际行动。”

英国国家犯罪局(NCA)也向 BleepingComputer 网站证实,他们在此次行动中发挥了支持作用。

BleepingComputer 网站已确认,8Base 运营的数据泄露和谈判网站均作为全球执法行动的一部分被查封。

8Base 是一个勒索软件团伙,于 2022 年 3 月开始活动,在 2023 年 6 月之前相对低调,之后突然开始泄露许多受害者的数据。

这个勒索软件团伙将自己描述为单纯的 “渗透测试人员”,但其活动和复杂程度表明,他们可能是另一个组织的重新包装,或者由经验丰富的黑客组成。

VMware 公司报告称,该团伙与 “赎金屋”(RansomHouse)有许多相似之处,包括勒索信的风格和数据泄露网站,但尚未证实它们是同一团伙。

与其他勒索软件攻击一样,8Base 会入侵企业网络,并在窃取企业数据的同时,通过设备悄然横向传播。当他们获取域控制器的访问权限后,这些威胁行为者会使用 “火卫一” 勒索软件加密器对设备进行加密。

在加密文件时,勒索软件会在加密文件后附加 “.8base” 或 “.eight” 扩展名。

在此过程中,会生成勒索信,索要数十万美元到数百万美元不等的赎金,以换取解密密钥,并承诺删除且不公开被盗数据。

2023 年,美国卫生与公众服务部警告称,8Base 的运营者正在瞄准全球范围内的组织,包括医疗保健领域的机构。

美国卫生与公众服务部的公告解释称:“根据该团伙的攻击情况,8Base 主要针对美国、巴西和英国的中小企业。其他受影响的国家包括澳大利亚、德国、加拿大和中国等。值得注意的是,没有前苏联或独联体国家成为攻击目标。”

“虽然尚未发现与俄罗斯或其他说俄语的勒索软件即服务(RaaS)团伙或附属机构有已知关联,但这种地域排除模式是许多说俄语的威胁行为者的一个特征。”

这个勒索软件团伙的一些知名受害者包括日本科技巨头尼得科公司(Nidec Corporation),其年收入达 110 亿美元,以及联合国开发计划署(UNDP)。

发表评论

您还未登录,请先登录。

登录