最近360互联网安全中心监控到,一款伪装成“小马激活”的木马程序再次兴起并大量传播,运行过这款小马激活后,非但系统没有激活,浏览器的收藏夹/默认搜索引擎/主页均遭到篡改,还会被安装大量推广软件。对木马溯源发现,木马的传播源头绝大多数来自搜索引擎推广的钓鱼站。

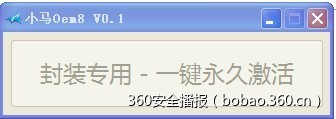

很多用户在装完系统之后,最重要的一件事当然是“激活系统”。虽然我们并不赞成大家使用盗版软件破解操作系统,但也无意干涉用户的选择。在各种各样的激活工具中,“小马激活”无疑是知名度非常高的一个。然而正如我们之前的一篇木马分析中介绍的那样(《云控攻击之“人生在世”木马分析》):小马激活工具针对Win7/Win8这两个系统的版本在2009年7月发布之后,就已经不再更新了,现在市面上所可以见到的几乎所有的“小马激活”全是假的。但就是在这样一个大前提下,在某搜索引擎搜索“小马激活”的时候我们依然得到了这样的结果:

可以看到,不仅两个钓鱼站堂而皇之被推广到了顶部,而且还都加了V,而且被发现的钓鱼站,更是V2级的大V啊!要知道在百度的认证体系中,只有像微软这样的公司才是V3级

而像苹果官网这种级别的网站,也就是和钓鱼网站一样的V2级。

进入小马激活钓鱼站之后,打开的是一个看起来还挺像回事的页面。

只是点了那个大大的下载按钮之后就不是那么个意思了……又见百度网盘。

万幸的是这个下回来的小马激活并没有我们之前的分析博客中分析的那个木马那么丧心病狂。

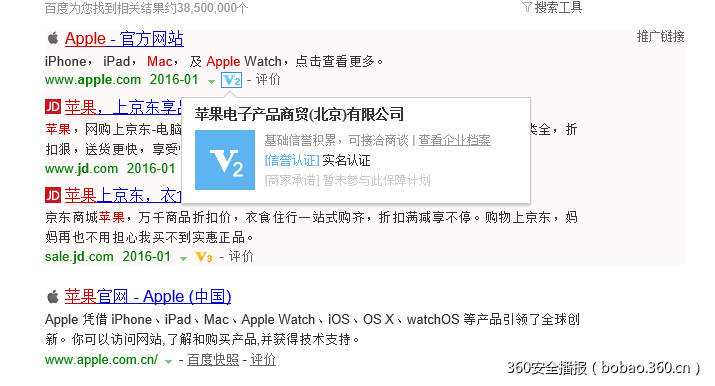

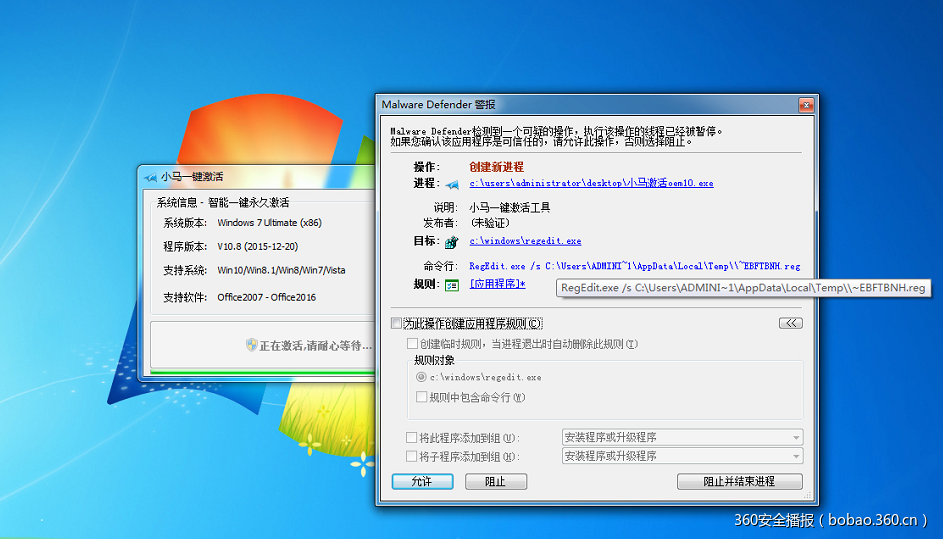

首先,如果你的机器上有杀毒软件,他会勒令你关掉。我理解大家激活系统的心情……但请大家相信,真正的小马激活是没有这个强制要求的。

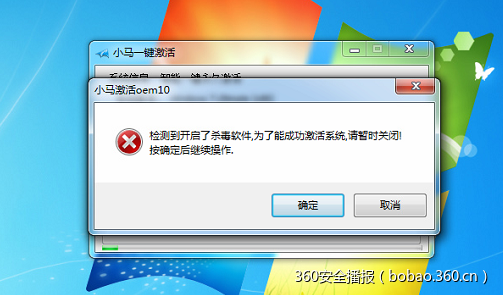

而这个“假马激活”其实主要就干了两件事:

其一是向AppData目录下的各个浏览器数据文件夹中释放各种书签和配置文件

以Chrome内核的浏览器为例,用户数据目录中均被释放了Bookmarks文件,向书签中添加了大量的广告站点:

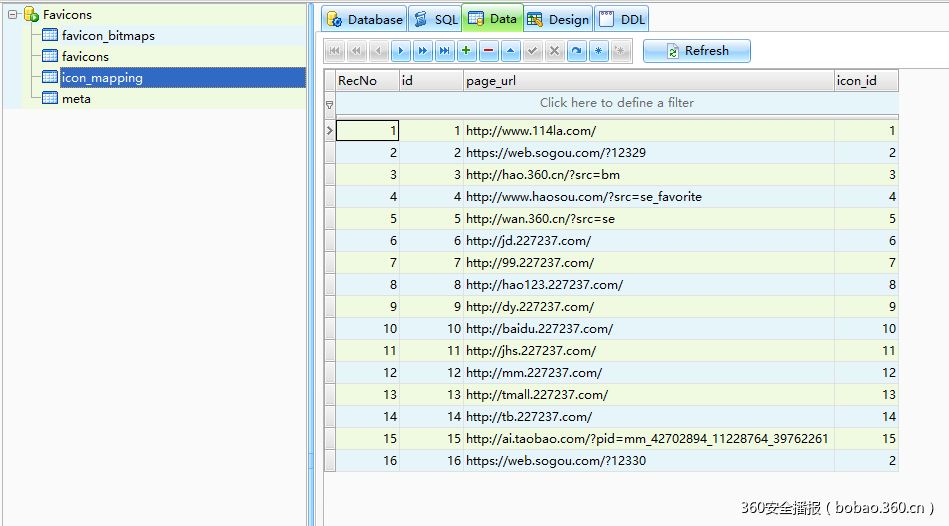

同时还有SQLite数据库格式的Favicons,里面也大量的出现了他推广的227237.com这个网址:

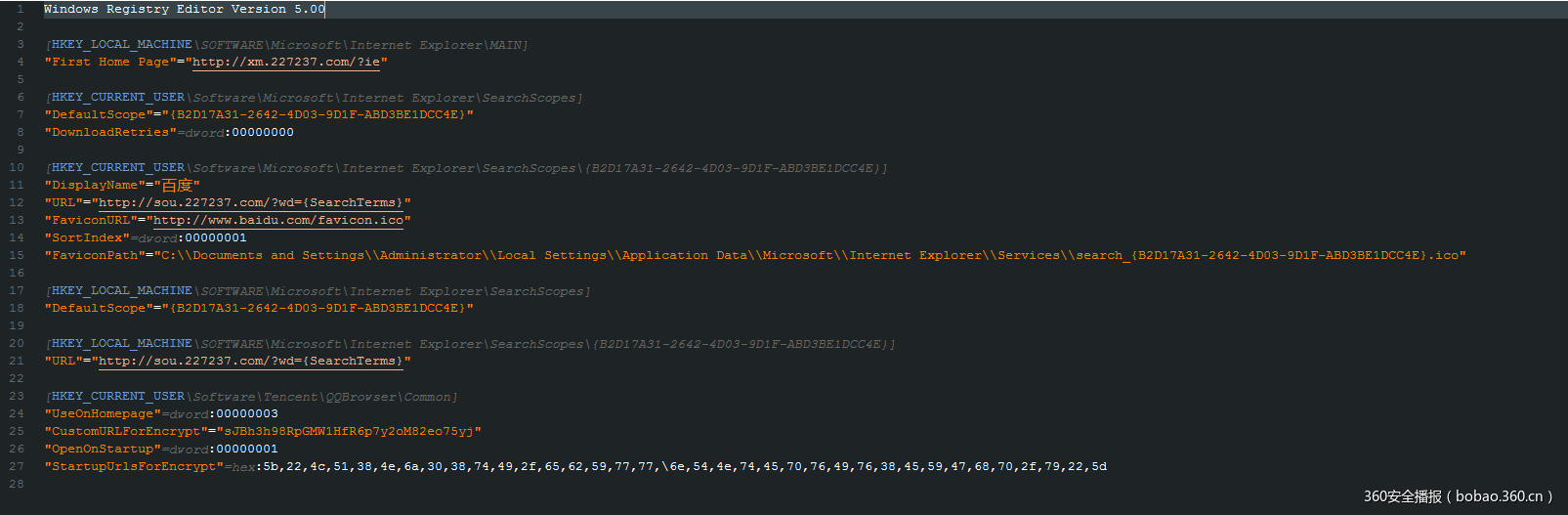

其二,就是修改注册表了:

注册表内容一目了然——修改搜索引擎和主页:

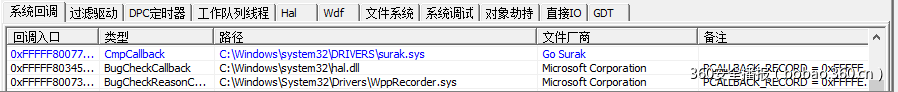

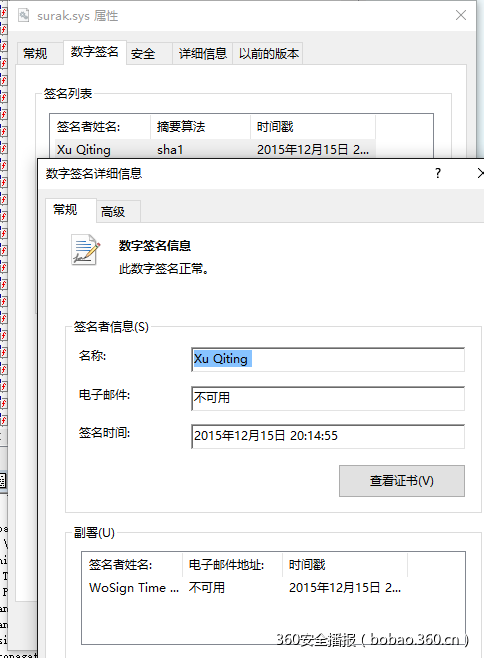

木马还会加载驱动,做首页劫持和防查杀:

注册表回调(Cmpcallback)

注册回调:

这个驱动注册了cmpCallBack , 发现操作进程为360Safe.exe 且操作注册表路径带”shell”字样的就禁止访问

最后,大家在网上查找软件时,应该格外注意搜索引擎推广的内容,被已经被杀毒软件拦截的程序,页面不要继续访问和使用。有条件的用户,建议还是使用正版软件和操作系统,谨防破解补丁中暗藏的木马。

发表评论

您还未登录,请先登录。

登录