大会官网:http://www.bagevent.com/event/395799#website_moduleId_36433

活动介绍

MOSEC移动安全技术峰会始办于2015年,由盘古团队和POC主办,至今已成功举办两届。会议立足于高质量的安全技术,覆盖iOS、Android、Windows三大移动平台,致力于分享移动安全领域前沿性的技术议题及发展趋势,曾创造了15天售空所有入场券的佳绩。峰会高质量的安全技术信息分享,赢得了与会者及业内的一致好评。

主办方介绍

盘古实验室是由多名资深安全研究人员组成的专业安全研究团队。 团队成员兼具高水平学术理论研究和丰富的工业研发能力,在主流操作系统和重要应用程序中曾发现过数百个0day安全漏洞,研究成果多次发表在极具影响力的工业安全峰会 (Black Hat, CanSecWest, Syscan, RUXCON, HITCon, PoC, XCon)和顶级学术会议 (IEEE S&P, USENIX Security, ACM CCS, NDSS) 上。团队研究范围覆盖iOS、Android、Windows三大移动平台,团队因多次发布iOS完美越狱工具而闻名,是国内首个自主实现苹果iOS完美越狱的团队,也是全球范围内第一个实现针对iOS 8和iOS 9系统完美越狱的团队。在Android研究领域也多有建树,在研究基础上,开发了包括Android安全评估检测平台、恶意检测检测平台、和移动威胁情报挖掘平台。

POC是韩国最大的安全技术峰会, 2015年已经是POC的第十届大会,2006年一群韩国黑客与安全研究专家决定以“交流技术、分享知识”为目的举办会议,并将其命名为POC(Power of Community,社区力量),它是目前互联网安全界举办历史最悠久的大会之一,时至今日,POC已经成为了国际知名的安全技术交流峰会。

精彩集锦

大会现场

会场宽敞明亮,金壁辉煌,灯光瓦亮瓦亮的。

签到处大咖美女云集

MOSEC超酷水幕

从水幕穿过的瞬间有一种很奇妙的感觉,像是魔兽里去往艾泽拉斯的黑暗之门,超炫酷!

精美签到礼物

主持人盘古团队首席科学家王铁磊开场

360首席安全官谭晓生致辞

议题:Android应用签名的枷锁与革新

演讲人:韦韬、张煜龙(百度安全实验室)

议题概要

Android生态强烈地依赖应用签名;应用商店需要通过签名来验证版本更替、应用安装时需要校验签名防止篡改、安全厂商也常常需要通过签名来关联应用开发者。总之,Android应用签名私钥具有“不可遗失”、无法更换的特点。然而,近年来Android应用签名私钥泄漏或滥用的现象层出不穷,多家互联网公司都不能幸免,因此Android生态对签名证书的固守反而成来很大的安全威胁。此外,很多公司在多年以前采用来签名算法比较弱的证书,随着破解算法和计算资源的进步,升级证书也迫在眉睫。针对这一问题,本报告将横向比较Android/IOS/Mac/Windows等平台的签名、验签机制,并提出一种简单有效、且能兼容现有Android系统和应用商店的解决方案。这一方案将为Android生态一起联手打击黑产提供重要的基石。

台下认真聆听演讲的小伙伴们

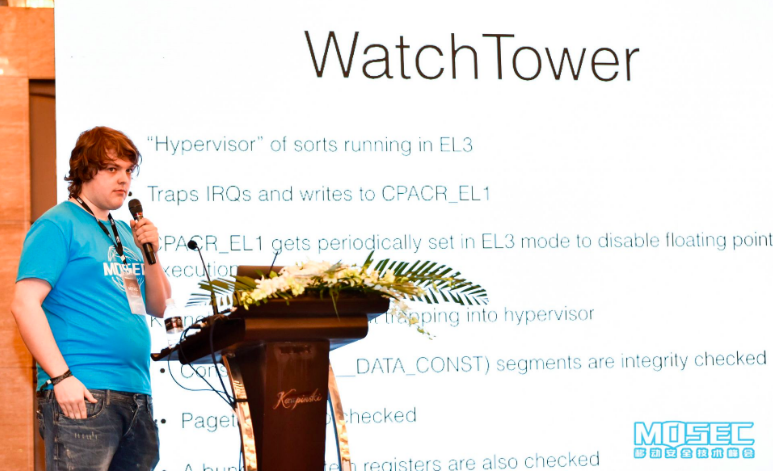

议题:现代iOS系统溢出缓解机制(A Look at Modern iOS Exploit Mitigation Techniques)

演讲人:Luca Todesco

议题概要

回顾现代iOS系统溢出缓解机制的发展历史,详细介绍一些机制:例如WatchTower和iPhone7中引入AMCC(iPhone7的硬件保护)的实现细节,并从攻击者的角度来分析这次机制的有效性。

通过分析Yalu越狱中的攻击手段来解释这些缓解机制的弱点所在。

此外,本议题还会讨论未来将会引入的溢出缓解机制,例如控制流完整性(CFI)及其在iOS系统下可能的脆弱点。

台下使用同声传译机器聚精会神听议题的小伙伴们

会场同声传译的工作人员

议题:天空之城—飞控安全攻防剖析

演讲人:张婉桥(Unicorn Team 奇虎360)

演讲议题

阐述目前民用航空器所遇到的一些安全问题,包含飞行器本身自带的薄弱技术,例如:ADS-B系统欺骗攻击,通话嗅探与语音注入攻击等民用飞行器在当今时代所面临的通信安全问题及新型威胁。针对目前“黑飞”多次干扰正常民航飞行事件,详细分析流市场上无人机通信链路的特征,揭示无人机信号的指纹特点,提出一套有效的无人机管控与打击“黑飞”策略。

PPT和演讲人婉桥一样又美又萌萌哒

议题:Pwning苹果手表

演讲人:Max Bazaliy(Lookout)

议题概要

苹果在2015年推出了智能手表,运行路修改版的32位操作系统watchOS。Max详细介绍了针对苹果手表的攻击,介绍watchOS的安全机制,例如代码签名、沙盒、内存保护等。讨论一系列的楼的及其利用细节,如从内核代码读取到沙盒绕过,内核随机化地址绕过,内核任意代码执行并最终在手表上开启SSH服务等。并且基于这些技术进一步讨论如果完整开发针对苹果手表的越狱程序,包括内核符号杰悉工具,内核补丁搜索工具及内核数据结构分析工具。

此外,手表越狱带来了一些安全问题,很容易被安装后门软件,并且不易被察觉。Max通过短消息、联系人、GPS以及在后台激活麦克风等一系列的现场演示,展示越狱的手表如何可以获取到用户的数据。

被Max的颜帅到了

议题:伤痕累累的Android Wi-Fi驱动-从本地提权到远程攻击

演讲人:陈豪(Alpha Team奇虎360)

议题概要

Android Wi-Fi驱动一直是众多安全研究院关注的重点,Android Wi-Fi驱动中曾经被发现大量root提权漏洞。但这些漏洞都是存在与WEXT(Wireless-Extensions)接口中的,WEXT是一种即将被淘汰的Wi-Fi配置接口。取而代之的是基于nl80211协议的cfg80211接口。

陈毫介绍了团队是如何在cfg80211驱动中发现大量提权漏洞的。并且介绍量Wi-Fi驱动中存在的远程攻击入口,及如何利用Wi-Fi芯片中的漏洞实现内核级别的远程代码执行。

对议题内容进行提问的眼镜小哥哥

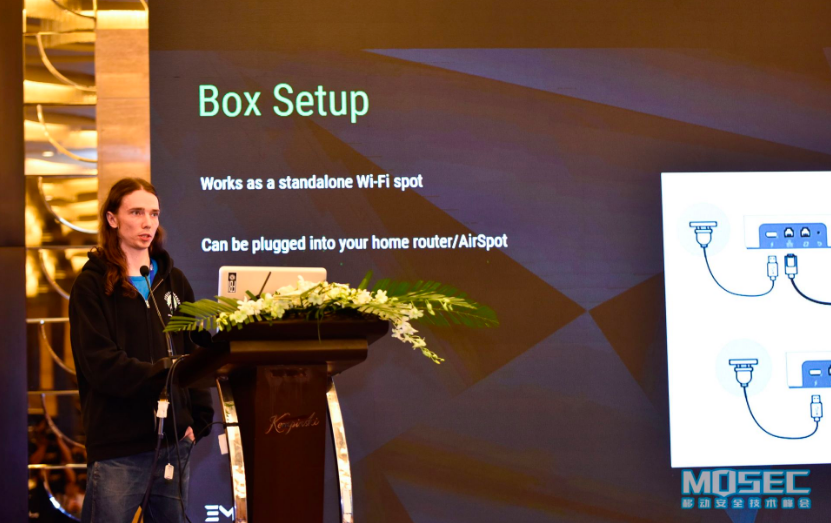

议题:幻象之盒

演讲人:Peter Kamensky(Embedi)

议题概要

很多公司正在开发针对IoT设备的安全解决方案。在众多解决方案中,一种主流的形式是开发一个专门设备,并接入其他IoT设备的网络进行对IoT进行保护。Peter以BitDefender Box为例,深入分析IoT防护方案的有效性。

轻抚长发的高高瘦瘦战斗民族小哥哥

议题:iOS内核安全漫谈

演讲人:陈良(科恩实验室 腾讯)

议题概要

iOS 10在内核安全方面较之前的版本有了很大程度的改进。之前存在已久的一大批漏洞在iOS 10发行时被悄悄取消修复、对一些关键机制的更合理处理、加上漏洞利用缓解上改进,可以看出苹果在iOS 10安全性加强上的努力。不仅如此,这些被强化的安全特性在之后的10.1-10.3x的版本演化中得以巩固和加强。

活动发布、推广及现场报道请联系安全客 duping@360.cn

发表评论

您还未登录,请先登录。

登录