2021年3月2号,Twitter上有安全研究员披露了Immunity CANVAS 7.26工具源码泄露事件,安恒威胁情报中心猎影实验室第一时间对此事进行了追踪。

Immunity CANVAS是什么?

Immunity CANVAS是Immunity公司的一款商业级漏洞利用和渗透测试工具,此工具并不开源,其中文版介绍如下:

“Canvas是ImmunitySec出品的一款安全漏洞检测工具。它包含几百个以上的漏洞利用。对于渗透测试人员来说,Canvas是比较专业的安全漏洞利用工具。Canvas 也常被用于对IDS和IPS的检测能力的测试。Canvas目前已经使用超过700个的漏洞利用,在兼容性设计也比较好,可以使用其它团队研发的漏洞利用工具,例如使用Gleg, Ltd’s VulnDisco 、 the Argeniss Ultimate0day 漏洞利用包。”

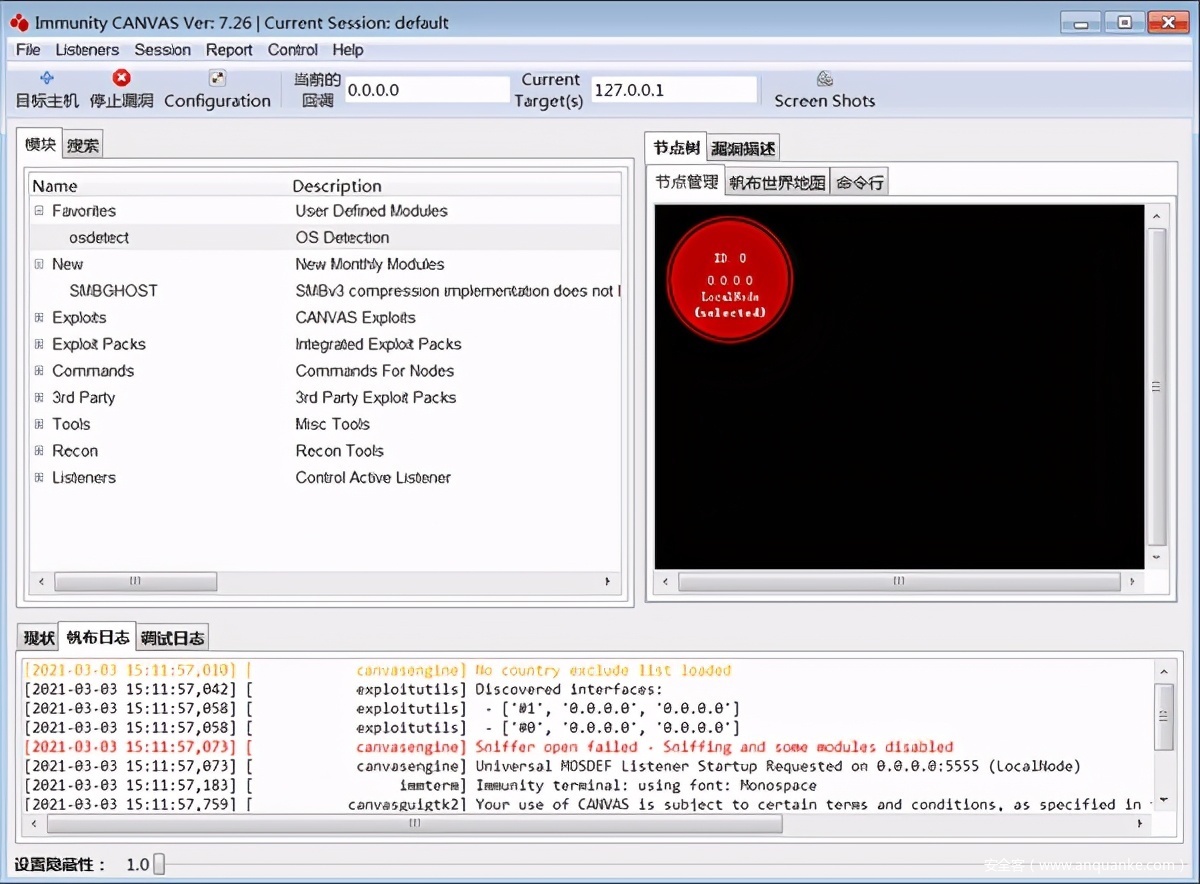

经过评估,猎影实验室认为本次泄露的应该是该工具的完整源码,泄露的版本可以直接安装在Linux平台或Windows平台,安装并启动后的界面如下:

根据官方说明,这个工具有以下几个功能特点:

- 自动攻击:可以选择自动攻击功能,软件会自动对网络、操作系统、应用软件进行攻击。攻击成功后,会自动返回目标系统的控制权;

- 漏洞攻击:该软件漏洞库每天进行更新。同时包含了大量的0day以及未公开的漏洞。可以指定漏洞对目标系统进行攻击;

- 代码开放:平台和主要攻击包代码开放,可自由组合调整重新打包自有攻击检测漏洞包,也可以基于平台研发编辑自己的攻击包;

- 集成:可集成数据库的弱点扫描探测, 渗透攻击工具, 保证数据库及其应用的安全,也可集成Web应用的弱点扫描探测, 渗透攻击工具,保证Web应用的安全。

泄露的源码概览

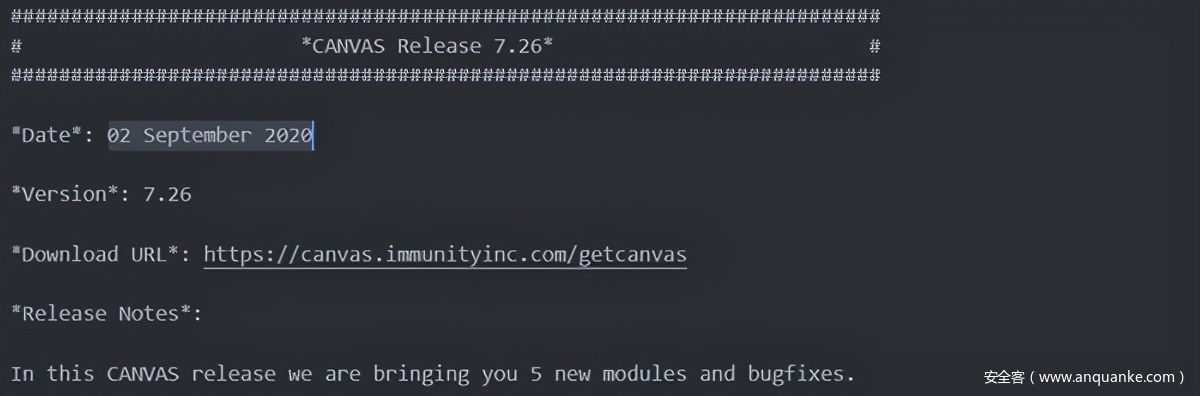

安恒威胁情报中心获得了此次泄露的Immunity CANVAS源码,泄露的版本为7.26版本,从更新日志里面可以看到,这个版本大约在2020年9月2号发布,属于该工具的近期版本。

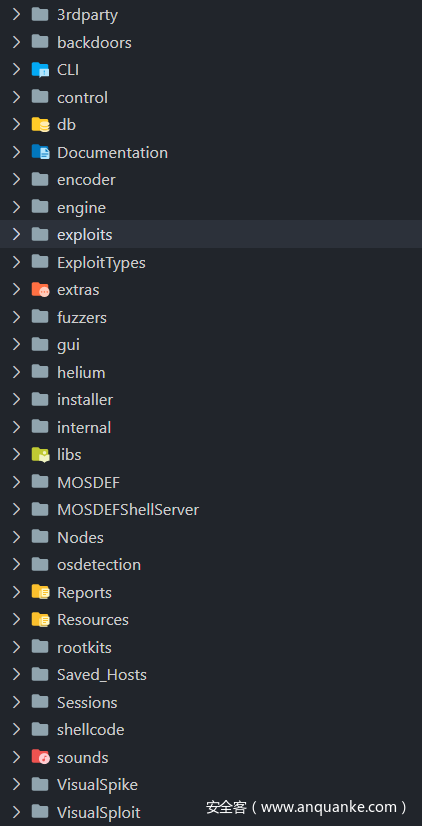

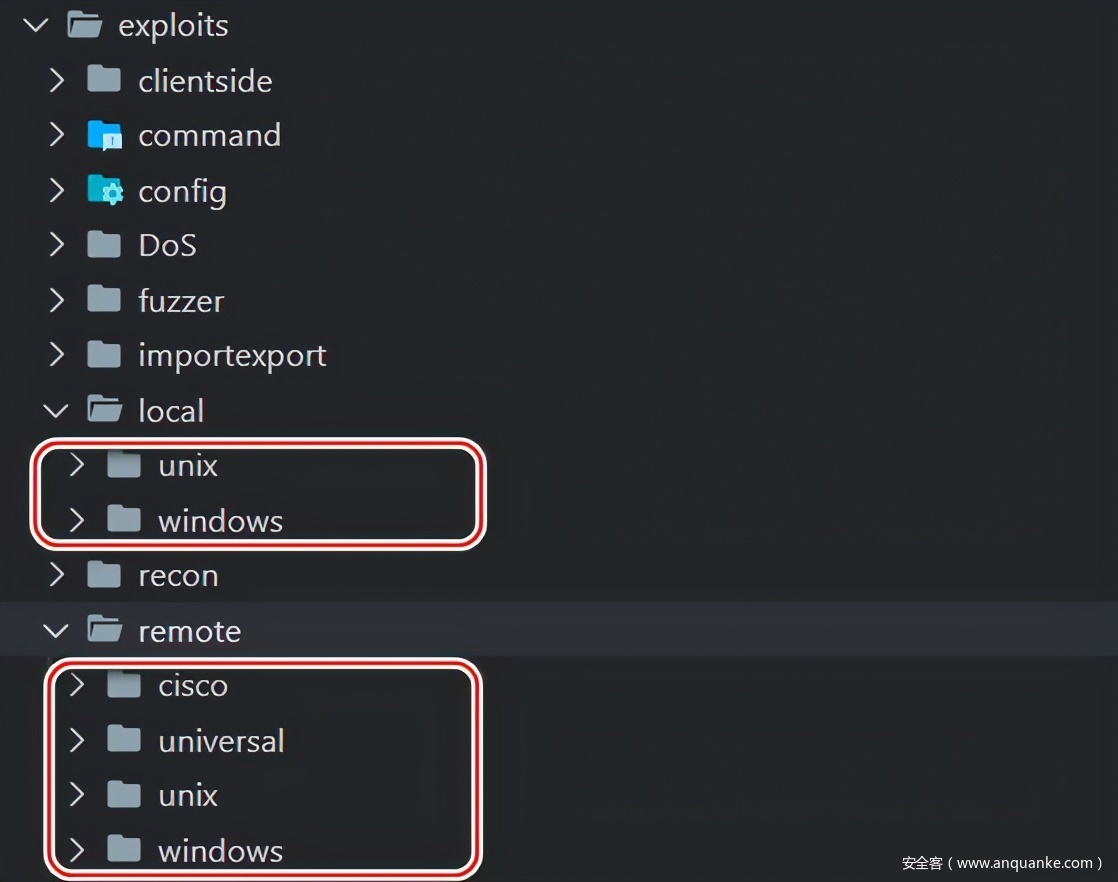

泄露的源码中有多个目录:

其中Documentation目录下是该工具的历史更新文档和安装说明文档,exploits目录下为该工具内置的漏洞利用组件,fuzzer目录为该工具自带的一些fuzz组件,其他目录可以根据目录名进行推断理解。

多个重量级漏洞利用组件遭到泄露

经过猎影实验室的分析,此次泄露中包含多个Windows、Linux及其他操作系统、商业软件的漏洞利用组件。总数多达几百个,其中不乏一些重量级的漏洞利用组件。

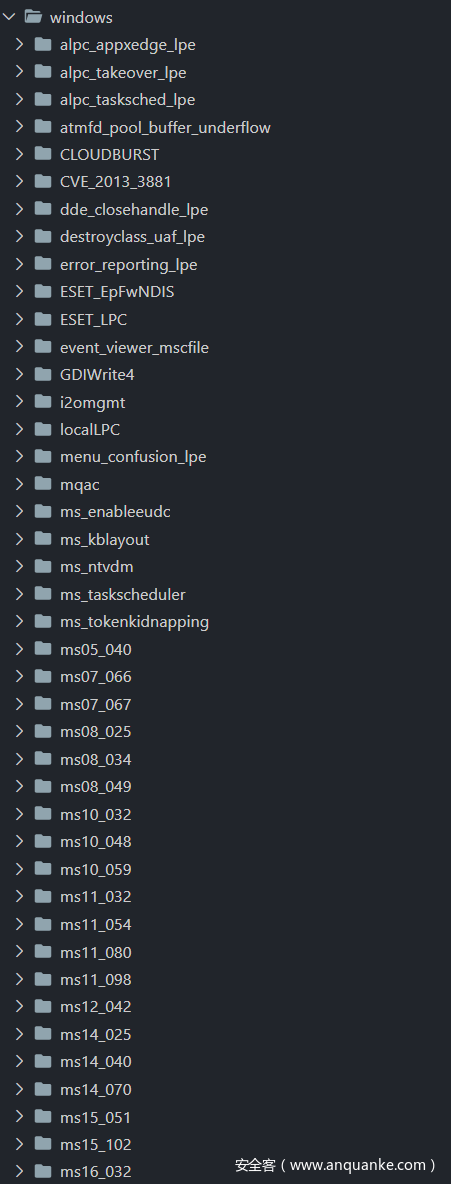

猎影实验室重点对其中的Windows漏洞利用组件进行了评估。

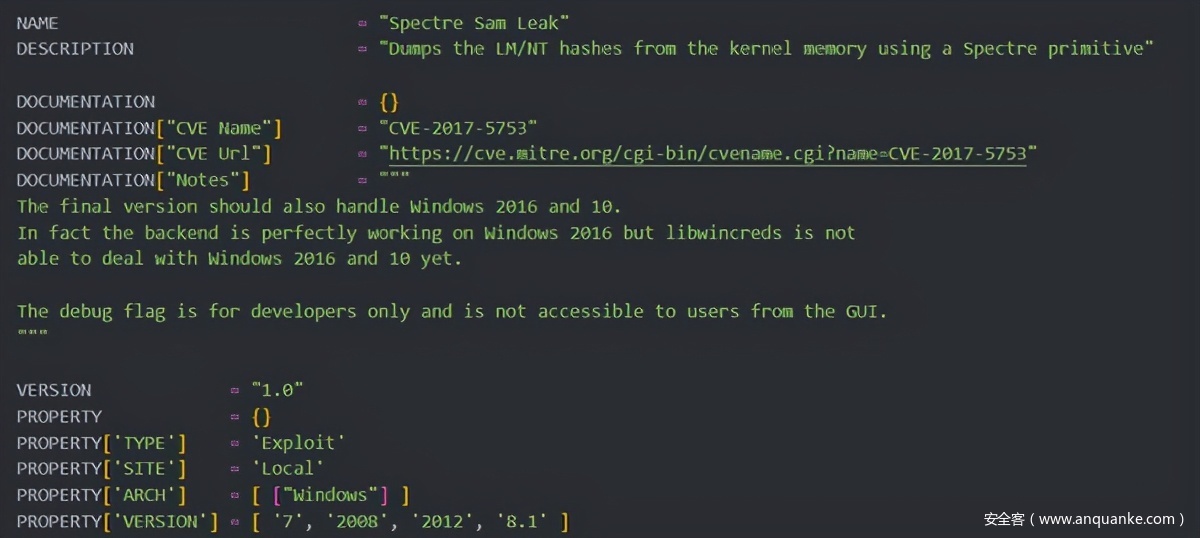

最值的注意的是一个武器级的英特尔“幽灵”漏洞(spectre)利用组件,“幽灵”漏洞是前几年披露的一个英特尔处理器的漏洞,此次泄露的源码内有一份借助该漏洞在Windows上实现信息窃取的利用代码,更新日志显示此漏洞在2018年5月23号的7.18版本中添加支持:

- spectre_file_leak (CVE-2017-5753)

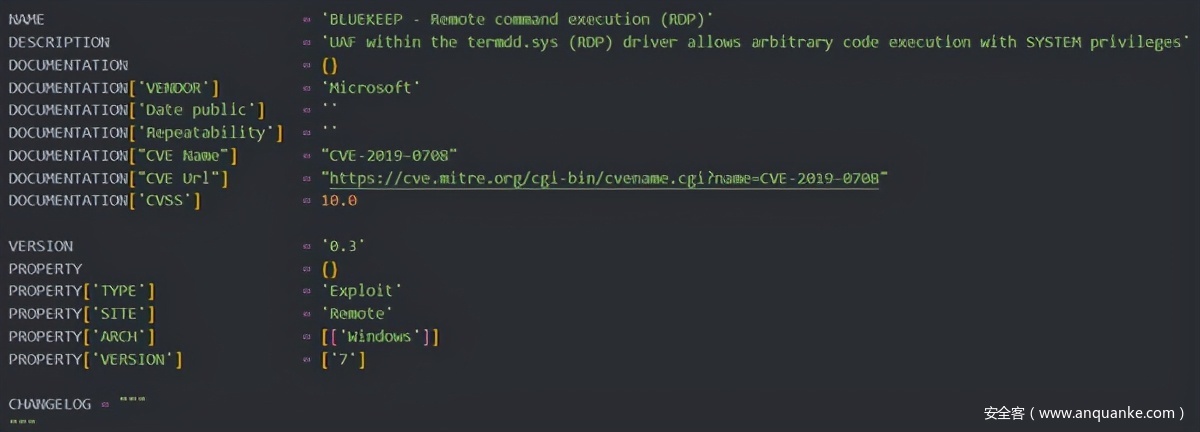

此外,本次泄露代码中包括多个较新的Windows无交互远程代码执行漏洞组件,包括以下2个漏洞利用:

- SMBGHOST (CVE-2020-0796):Windows SMB远程代码执行漏洞

- BLUEKEEP (CVE-2019-0708):Windows RDP远程代码执行漏洞

以下为BLUEKEEP漏洞利用组件的部分代码。

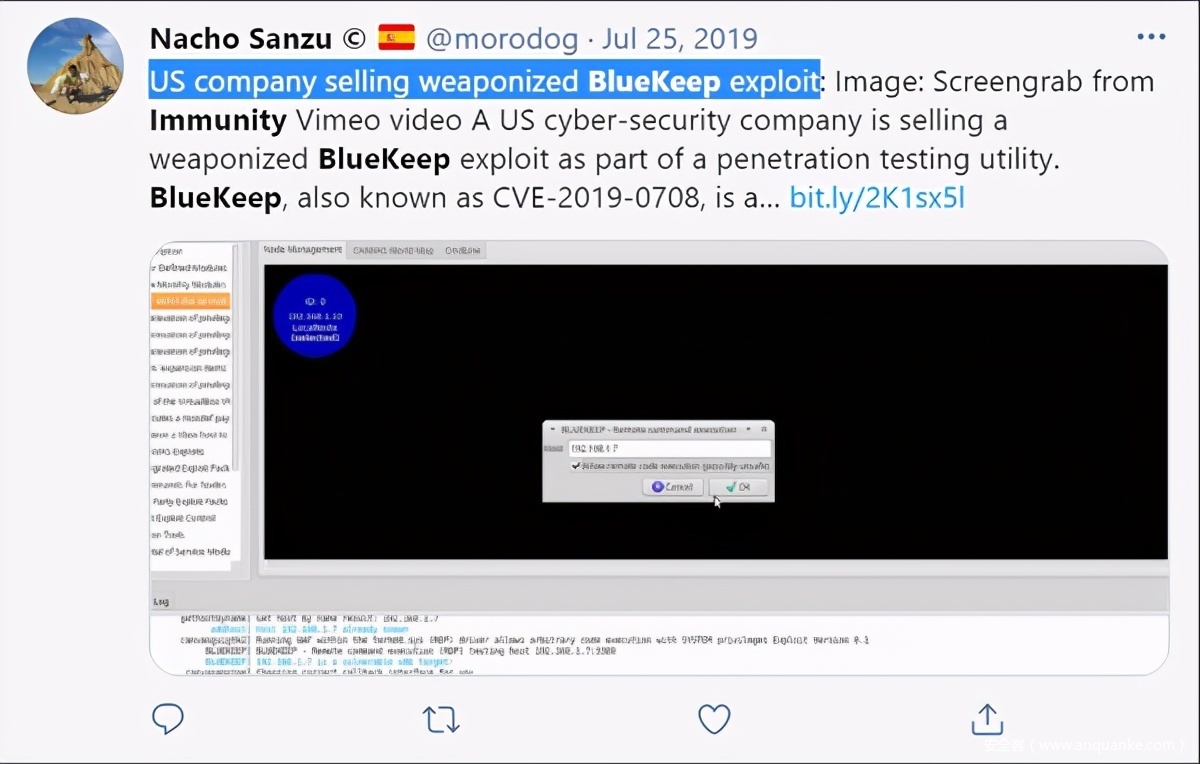

有意思的是,Immunity公司此前还因公开出售BlUEKEEP的利用代码引起安全界的广泛关注。

本次泄露中还包括多个较新的Windows本地提权漏洞利用,如下:

- smbghost_lpe (CVE-2020-0796)

- alpc_appxedge_lpe (CVE-2019-1253)

- error_reporting_lpe (CVE-2019-1315)

- dde_closehandle_lpe (CVE-2019-0803)

- alpc_takeover_lpe (CVE-2019-0841)

- destroyclass_uaf_lpe (CVE-2019-0623)

- setwindowfnid_lpe (CVE-2018-8453)

- setimeinfoex_lpe (CVE-2018-8120)

泄露工具中总共支持的Windows本地提权漏洞组件达到数十个(截图只展示了其中一部分)。

在最近的几次更新中,该工具添加的漏洞利用组件有如下一些:

- SMBGHOST (CVE-2020-0796)

- smbghost_lpe (CVE-2020-0796)

- ssrs_viewstate_rce (CVE-2020-0618)

- owa_rce (CVE-2020-0688)

- menu_confusion_lpe (CVE-2019-0859)

- netscaler_traversal_rce (CVE-2019-19781)

- curveball (CVE-2020-0601)

- rails_activestorage_rce (CVE-2019-5420)

- rails_accept_readfile (CVE-2019-5418)

- rconfig_ajaxserver_rce (CVE-2019-16662)

从上述漏洞的编号可以看到,最新的1day漏洞在被不断被加入Canvas框架,说明该漏洞攻击框架仍在不断更新中。

写在最后

猎影实验室评估此次Immunity CANVAS 7.26的泄露事件后认为:此次泄露事件非常严重,此次事件应该是继2015年HackingTeam泄露事件和2017年方程式组件泄露事件后又一严重的武器级漏洞利用组件泄露事件。截止目前,猎影实验室未发现此次泄露的组件内包含任何零日漏洞,但我们不排除泄露代码中有零日漏洞的可能。

安恒威胁情报中心强烈建议读者将个人和办公环境的电脑、服务器更新到最新版本,以免受此次泄露事件的影响。猎影实验室将持续追踪此事。

TI平台地址:https://ti.dbappsecurity.com.cn/

微信公众号:安恒威胁情报中心

发表评论

您还未登录,请先登录。

登录