官网:https://security.meituan.com

活动简介

春光渐好

正是挖洞好时光

美团SRC喊你来交洞啦

凡符合要求的漏洞

单个漏洞奖励3w起

最高奖励可达5w/个

活动时间

即日起至2021年3月31日24:00

活动地点

美团安全应急响应中心官网:https://security.meituan.com/#/home

主办方

美团安全应急响应中心

活动详情

测试范围

美团及旗下所有开放在互联网的应用系统

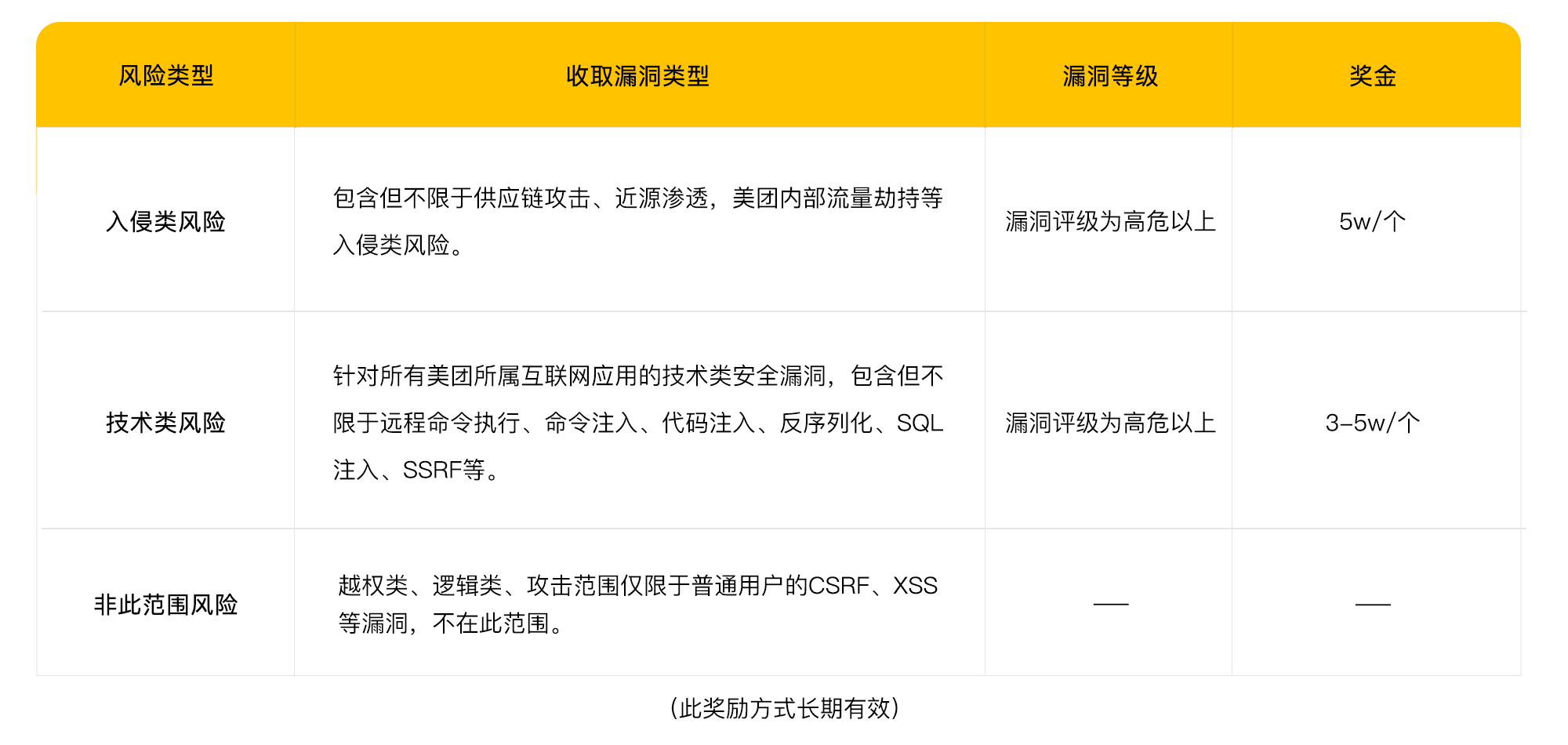

漏洞奖励

满足下方表格中条件的漏洞

将按照此表格进行单独高额奖励

测试注意事项

1.当发现入侵类风险后需周知美团,经授权后才能进行横向移动,未经授权禁止植入后门或者对内网其他主机进行测试;

2.禁止邮件钓鱼社工;

3.测试使用的非美团普通用户账号,需说明账号来源,不明来源的账号视为违规盗用或借用;

4.测试SQL注入类漏洞时,应采取手工注入,且获取的数据量不能超过10组;

5.测试命令执行漏洞时,证明漏洞即可,禁止植入文件或者对内网其他主机进行扫描测试;

6.获取网站的权限时,禁止修改代码文件或植入后门等操作;

7.禁止用扫描器或其他自动化工具,只允许手工测试;

8.参与测试的同学,需要遵守保密协定,勿将页面截图、功能模块详情等外传泄露;

9.须知:单个系统只收取前三个相同类型的漏洞;

10.须知:单独高额奖励的指定类型的漏洞,不参与首杀奖励、白帽关怀。

风险规避

1.测试过程不得损害业务正常运行。不得以测试漏洞为借口,利用漏洞进行损害用户利益、影

2.响业务运作、盗取用户数据等行为;

3.禁止盗用或借用管理账号、内部账号进行测试;

4.禁止进行内网渗透行为,如内网扫描、主机提权的行为;

5.禁止进行网络拒绝服务(DoS 或DDoS)测试;

6.严禁下载源代码。若在不知情情况下下载,应及时告知厂商并删除;

7.测试短信炸弹漏洞时,请填写自己的手机号,严禁对其他用户号码进行轰炸测试;

8.测试SQL注入、越权读取数据类漏洞时,应采取手工注入,且获取的数据量不能超过10组;

9.禁止进行物理测试、社会工程学测试或任何其他非技术漏洞测试;

10.测试验证越权增删查改时,请自行注册两个测试账号进行测试。务必控制测试范围,不得危害系统正常数据;

11.我们反对和谴责一切以漏洞测试为借口,利用安全漏洞进行破坏、损害美团系统及用户的利益的攻击行为,我们保留追究法律责任的权利。

违规处理说明

1.在测试中,若发现测试人员存在上述禁止的行为,首次发现:所涉及的漏洞积分及相关奖励不予发放;再次发现:涉及测试人员的漏洞积分及相关奖励不予发放并不得继续参与测试。

2.安全测试中,因违规测试行为造成业务损失,美团SRC保留追究法律责任的权利。

发表评论

您还未登录,请先登录。

登录