事件报道

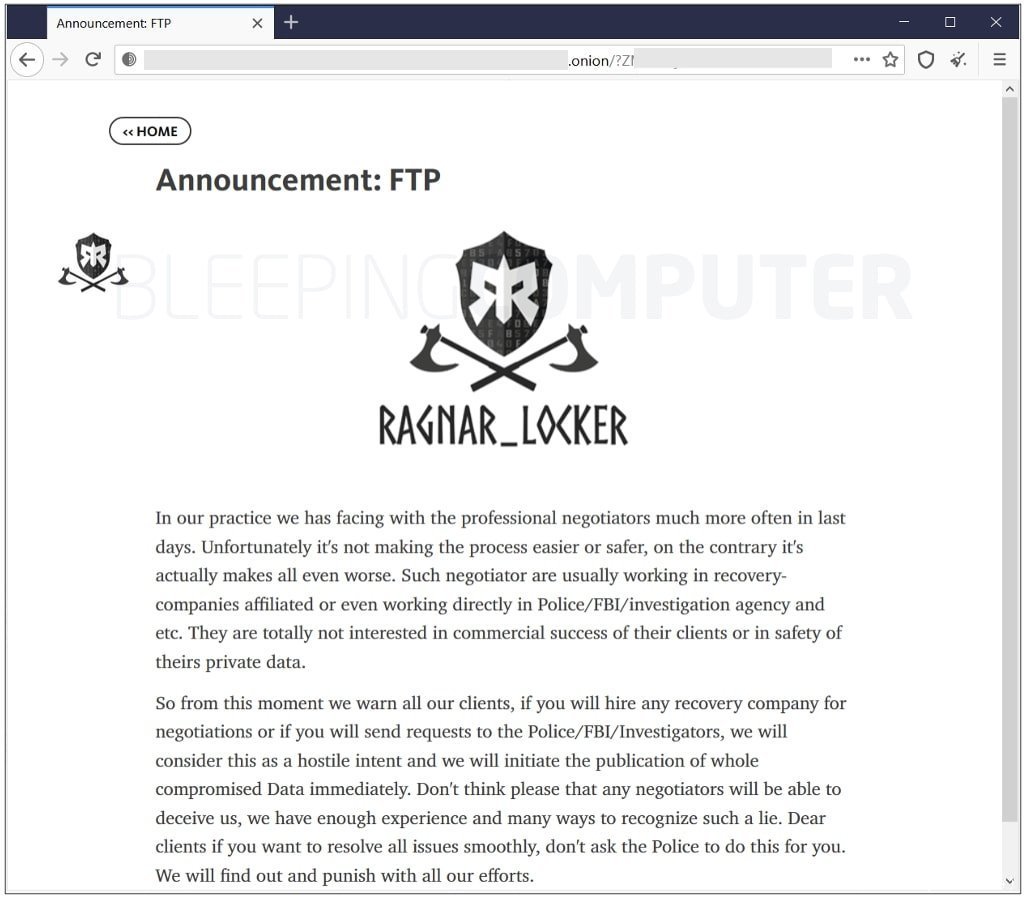

近期,Ragnar Locker勒索软件团队对外警告称,如果受害者胆敢联系美国联邦调查局之类的执法机构,他们将发布其泄露数据。也就是说,谁敢报警,Ragnar Locker团队就要“搞”谁。

Ragnar Locker勒索软件曾经攻击过很多知名的企业和组织,并要求目标用户支付数百万美元的数据赎金。

谁敢报警,我就泄露谁的数据!

除了做出公布数据的威胁,Ragnar Locker团队还表示,如果被勒索企业想要雇佣职业谈判官来跟他们交涉的话,鉴于这些谈判官通常就职于警方/FBI/政府调查部门下属的数据恢复公司,甚至本身就是政府雇员,他们的介入只会让数据恢复的过程变得更加复杂和困难。因此,一旦受害者联系数据恢复专家尝试解密数据,或试图协商赎金,他们同样会把数据泄露出来。

在此前的攻击事件中,Ragnar Locker团队都会在自己的.onion网站上公布受害企业的完整数据。

Ragnar Locker勒索软件在2019年12月底首次被发现,通常利用托管服务提供商(MSP)的常用软件,来入侵网络窃取数据文件。Ragnar Locker团队一直以来,都是通过手动方式将勒索软件的Payload部署到目标系统,并对目标系统的文件数据进行加密。他们会花费大量时间进行网络侦察活动,然后尝试识别目标用户、组织或企业内的网络资源、数据备份以及其他的敏感文件,并在窃取到这些数据之后对数据存储进行完整加密。

根据研究人员提供的信息,Ragnar Locker团队此前还曾攻击过日本游戏制造商Capcom、计算机芯片制造商ADATA和航空巨头Dassault Falcon。

后话

毫无疑问,Ragnar Locker的这份最新声明给他们的目标用户带来了巨大的压力,考虑到当前网络安全环境,以及网络攻击和勒索软件攻击的事件数量不断上升的现状,世界各国政府均强烈建议受害者不要向网络犯罪分子支付数据赎金。

英国内政大臣Priti Patel在今年五月曾对外表示:“政府坚决反对向网络犯罪分子支付赎金,而且就算你支付了数据赎金,也不一定能恢复数据。”

除此之外,FBI同样也不支持受害者向网络犯罪分子支付赎金。因为这样做既不能保证用户免受数据泄露的影响,也不能保证用户不再受到相同类型的攻击。因此,FBI强烈建议受害者积极向其寻求帮助。

当然了,如果你向网络犯罪分子支付了数据赎金,这肯定会助长他们的嚣张气焰。有了资金,他们就会将枪口瞄准更多的受害者,这也一定程度上激励了其他网络犯罪集团效仿。

发表评论

您还未登录,请先登录。

登录