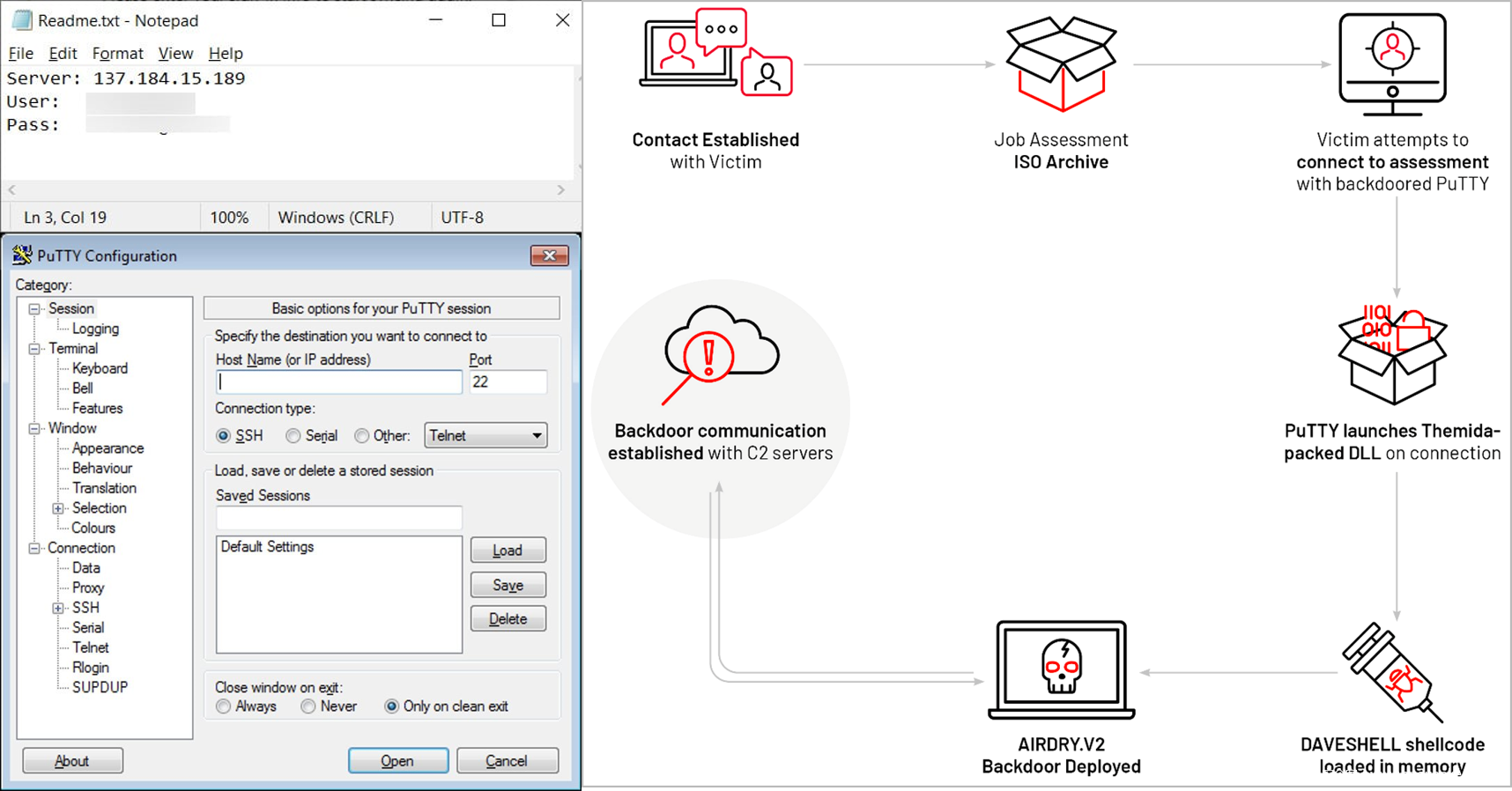

近日,有安全公司披露称,朝鲜黑客正在使用木马化版的PuTTY SSH客户端在目标设备上部署后门。

从溯源信息来看,该黑客组织被追踪为UNC4034,又名“Temp.Hermit”或“Labyrinth Chollima”。此次活动系朝鲜网络间谍活动“Dream Job”的延续,且自2020年6月以来该活动主要针对媒体组织。

在这一次活动中,一个新元素就是使用木马化版本的PuTTY和KiTTY SSH实用程序来部署后门。威胁参与者通过电子邮件接近目标开始,并宣称在亚马逊提供丰厚的工作机会,然后与 WhatsApp 进行通信,在那里他们共享一个 ISO 文件(“amazon_assessment.iso”)。ISO 包括一个文本文件(“readme.txt”),其中包含一个 IP 地址和登录凭据,以及一个非常流行的开源 SSH 控制台应用程序PuTTY (PuTTY.exe) 的木马化版本。[阅读原文]

发表评论

您还未登录,请先登录。

登录