新发现表明,威胁行为者继续滥用 CVE-2020-1380和 CVE-2021-26411 等 Internet Explorer 漏洞来安装 BLUELIGHT和 Dolphin等后门程序,后者于上月末由斯洛伐克网络安全公司 ESET 披露。

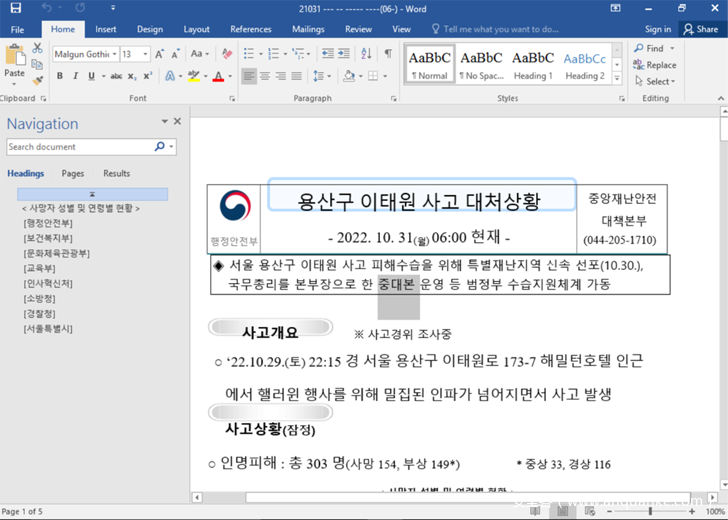

日前,谷歌威胁分析小组研究人员报告发现了ScarCruft组织 实施的最新系列攻击,该组织也称为 APT37、InkySquid、Reaper 和 Ricochet Chollima 。据悉,该组织历来将目标锁定在韩国用户、政策制定者、记者和人权活动家身上。在新发现的攻击活动中,该组织继续滥用 CVE-2020-1380 和 CVE-2021-26411 等 Internet Explorer 漏洞来安装 BLUELIGHT和 Dolphin等后门程序,后者于上个月末由斯洛伐克网络安全公司 ESET 披露。

其武器库中的另一个关键工具是RokRat,这是一种基于 Windows 的远程访问木马,具有多种功能,可以捕获屏幕截图、记录击键,甚至收集蓝牙设备信息。[阅读原文]

发表评论

您还未登录,请先登录。

登录