与 Gootkit 恶意软件相关的威胁攻击者对其工具集进行了“显著的更改”,为其感染链添加了新的组件和混淆。

谷歌旗下的 Mandiant 正在监视名为UNC2565的活动集群,并指出该恶意软件的使用是“该组独有的”。

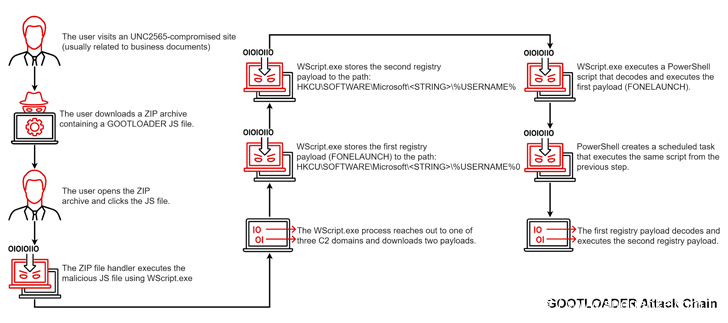

Gootkit,也称为 Gootloader,通过受感染的网站传播,受害者在通过称为搜索引擎优化 (SEO) 中毒的技术搜索与业务相关的文档(如协议和合同)时被诱骗访问这些网站。所谓的文件采用包含 JavaScript 恶意软件的 ZIP 存档形式,一旦启动,就会为Cobalt Strike Beacon、FONELAUNCH 和 SNOWCONE等其他有效负载铺平道路。[阅读原文]

发表评论

您还未登录,请先登录。

登录