勒索软件传播至今,360反勒索服务已累计接收到数万勒索软件感染求助。随着新型勒索软件的快速蔓延,企业数据泄露风险不断上升,勒索金额在数百万到近亿美元的勒索案件不断出现。勒索软件给企业和个人带来的影响范围越来越广,危害性也越来越大。360全网安全大脑针对勒索软件进行了全方位的监测与防御,为需要帮助的用户提供360反勒索服务。

2023年9月,全球新增的活跃勒索软件家族有ThreeAM、Knight、CiphBit、LostTrust等家族。

以下是本月值的关注的部分热点:

1. Cisco警告称其VPN的0day漏洞被勒索软件团伙利用

2. 凯撒娱乐确认因客户数据被盗而向勒索软件支付赎金

3. 黑客积极利用Openfire漏洞来加密服务器

基于对360反勒索服务数据的分析研判,360数字安全集团高级威胁研究分析中心(CCTGA勒索软件防范应对工作组成员)发布本报告。

感染数据分析

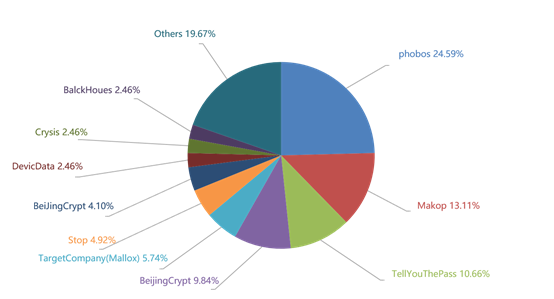

针对本月勒索软件受害者设备所中病毒家族进行统计:Phobos家族占比24.59%居首位,第二的是占比13.11%的Makop,TellYouThePass家族以15.38%位居第三。

其中位居第三的TellYouThePass持续通过web漏洞利用发动攻击。

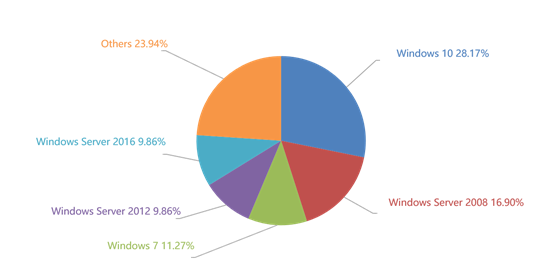

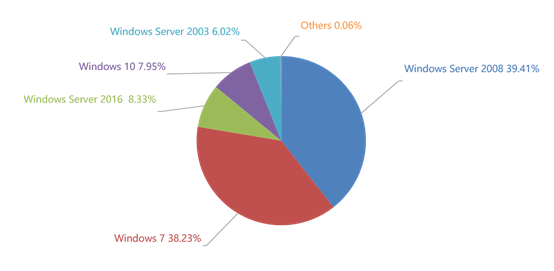

对本月受害者所使用的操作系统进行统计,位居前三的是:Windows 10、Windows Server 2008以及Windows 7。

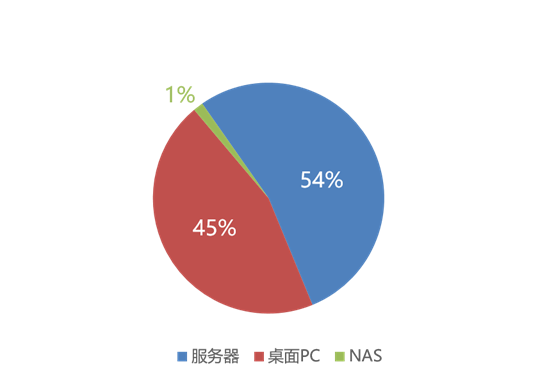

2023年9月被感染的系统中桌面系统和服务器系统占比显示,受攻击的系统类型占比基本相当,偶有NAS平台感染。

勒索软件热点事件

Cisco警告称其VPN的0day漏洞被勒索软件团伙利用

思科警告称,思科自适应安全设备(ASA)和思科Firepower威胁防御系统(FTD)中存在编号为CVE-2023-20269的0day漏洞,而勒索软件组织会利用该漏洞来获取对企业网络的访问权限。该漏洞允许未经授权的远程攻击者对现有帐户进行暴力攻击。通过访问这些帐户,攻击者可以在受攻击的网络中建立无客户端的SSL VPN会话,而根据受害者的具体网络配置差异这一攻击也会产生不同级别的威胁。

在今年8月,就有报道称Akira勒索软件团伙利用Cisco VPN设备的未知漏洞入侵企业网络。在这次攻击发生的一周后,Rapid7报告称除了Akira之外,Lockbit勒索软件也利用了Cisco VPN设备的安全漏洞。9月初,思科确认了这些勒索软件团伙利用的0day漏洞的存在,并在临时安全公告中提供了解决方法。但目前尚未发布受漏洞影响的产品的安全更新。

香港数码港遭勒索攻击致400GB数据泄露

安全内参9月8日消息,香港科创中心数码港已就网络安全漏洞向警方和香港隐私监管机构上报。勒索软件组织Trigona声称,已从数码港窃取超过400GB数据,要求支付30万美元(约合港币235万元)才能归还。

周四,一位IT专家查阅了暗网相关材料,发现包括银行账户信息和身份证复印件在内的被窃数据正在竞价售卖,起价定为30万美元。

香港网络安全公司VX Research的安全专家Anthony Lai Cheuk-tung分析称,“假设一个人的信息是1GB,那就至少有400名受害者。”

数码港商业园区有140名员工,是1900家初创企业和科技公司的运营基地。警方表示,已将此案移交网络安全及科技罪案调查科进行调查,目前尚未有人被捕。

数码港在周三发布声明,谴责未经授权的第三方攻击者入侵其部分计算机系统,并表示他们在发现入侵后迅速采取了行动。但是,声明并未点出谁是可能的肇事者。

凯撒娱乐确认因客户数据被盗而向勒索软件支付赎金

美国最大的赌场连锁品牌凯撒娱乐表示:为避免近期的一次网络攻击中遭窃取的客户数据在网上泄露,该公司已向黑客支付了赎金。

凯撒娱乐于9月7日发现有攻击者窃取了其“忠诚度计划”数据库,该数据库中存储了许多客户的驾照号码和社会安全号码。在凯撒娱乐向美国证券交易委员会提交的一份8-K表格中显示:“我们仍在调查攻击者获得的文件中包含的敏感信息的范围。”……“到目前为止,没有证据表明任何会员的密码/PIN码、银行账户信息或支付卡信息(PCI)已被攻击者获取。”

此外,表格内容中还暗示向攻击者支付赎金是为了防止被盗数据在网上泄露。据媒体透露,该娱乐公司支付了大约1500万美元的赎金,这一金额大约是攻击者最初索要的3000万美元的一半。尽管如此,凯撒明确表示,它无法就“应对事件负责的攻击者”的潜在行动提供任何保证,包括他们仍可能出售或泄露客户被盗信息的可能性。

黑客积极利用Openfire漏洞来加密服务器

黑客正在积极利用Openfire的消息传递服务器中的一个高严重性漏洞传播勒索软件用以加密服务器并部署加密挖矿程序。

Openfire是一种被广泛使用的基于Java的开源聊天服务器,此次被利用的漏洞编号为CVE-2023-32315,是一种影响Openfire管理控制台的身份验证绕过方式,该漏洞允许未经身份验证的攻击者在易受攻击的服务器上创建新的管理员帐户。攻击者通常使用这些帐户安装恶意Java插件。

该漏洞影响几乎所有当前主流的Openfire版本,从3.10.0到4.6.7,以及4.7.x中的4.7.0到4.7.4版本。尽管Openfire在5月发布的版本4.6.8、4.7.5以及最新的4.8.0中修复了该问题,根据统计:到8月中旬,仍有超过3000台Openfire服务器仍运行着易受攻击的版本。

黑客信息披露

以下是本月收集到的黑客邮箱信息:

表格1. 黑客邮箱

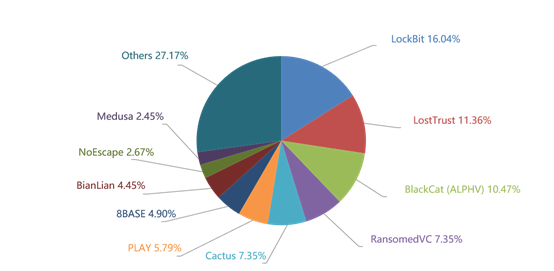

当前,通过双重勒索或多重勒索模式获利的勒索软件家族越来越多,勒索软件所带来的数据泄露的风险也越来越大。以下是本月通过数据泄露获利的勒索软件家族占比,该数据仅为未能第一时间缴纳赎金或拒缴纳赎金部分(已经支付赎金的企业或个人,可能不会出现在这个清单中)。

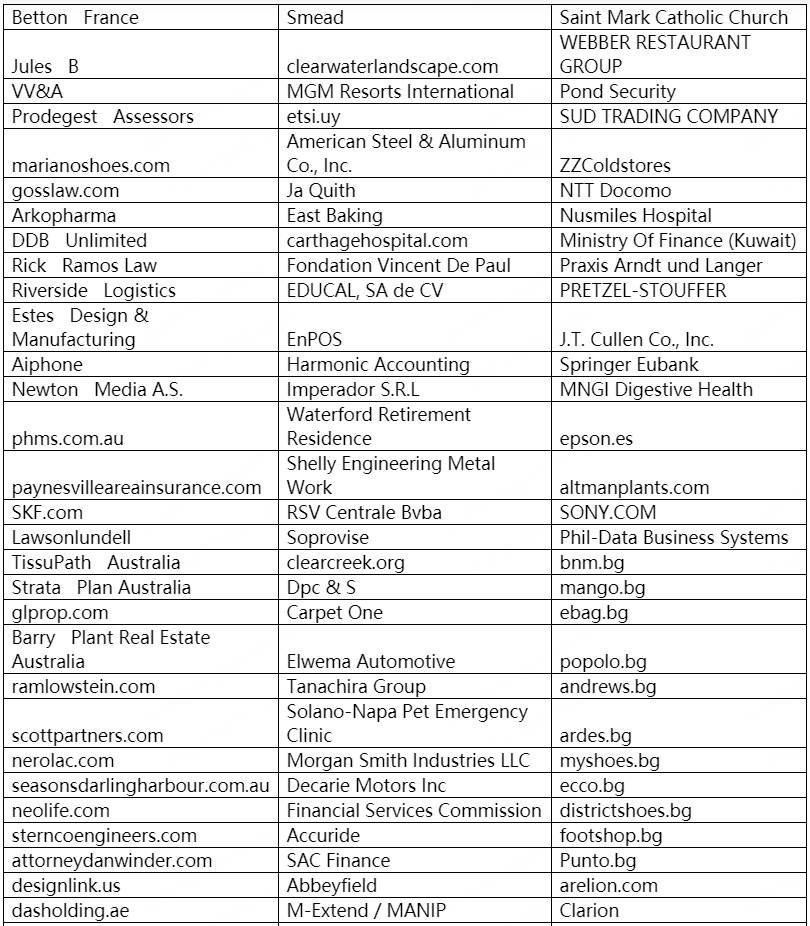

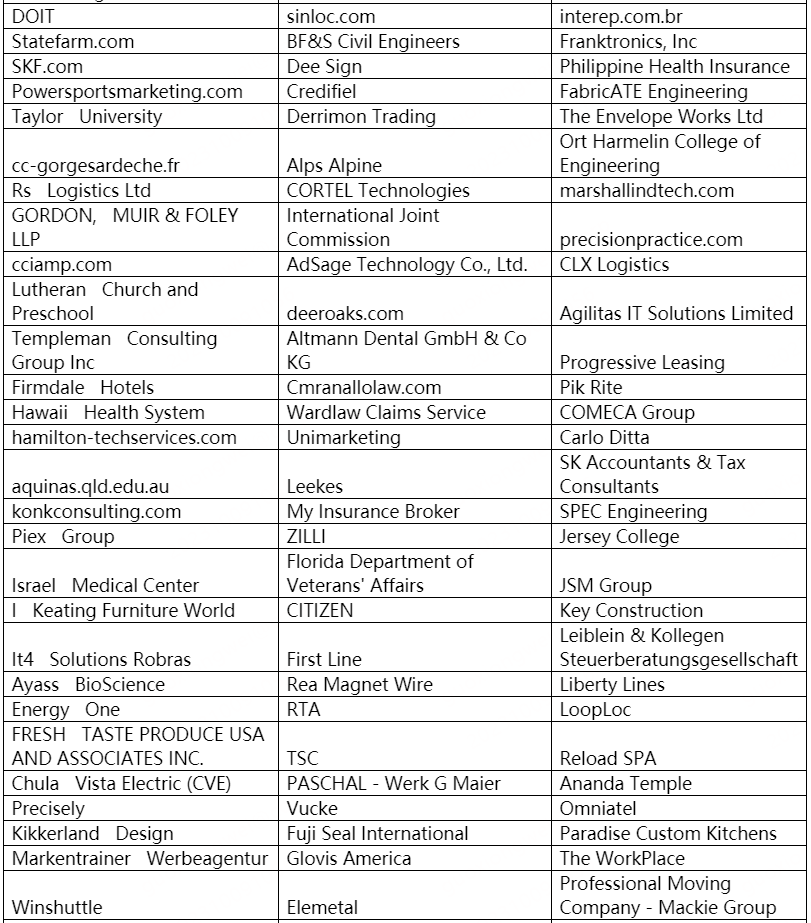

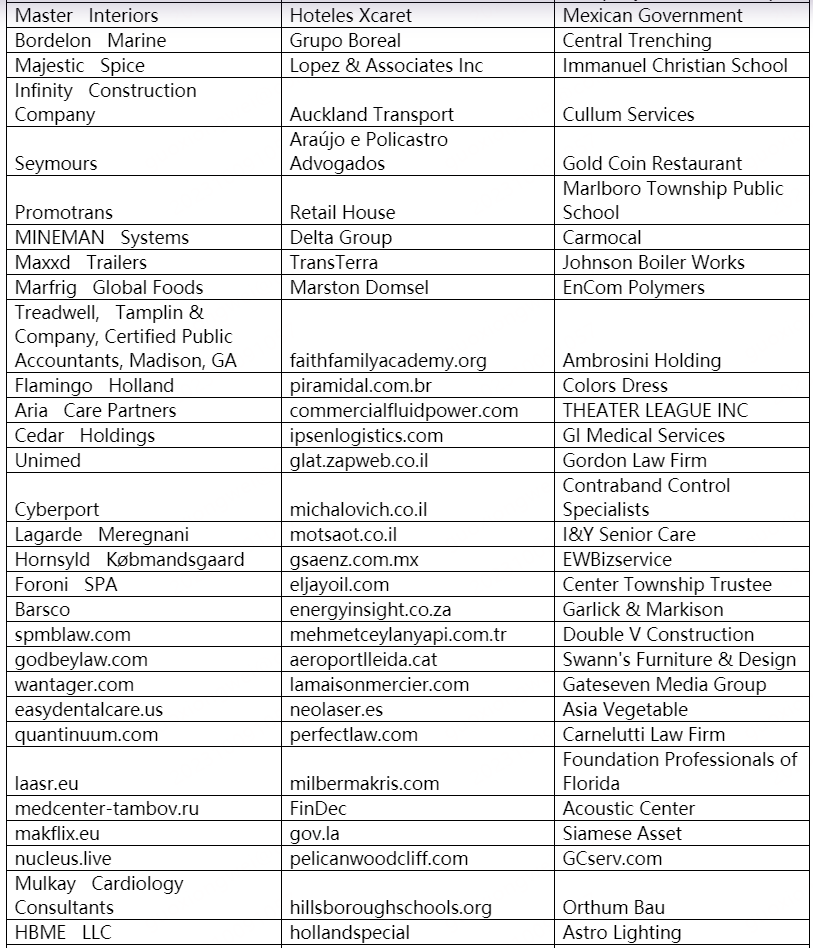

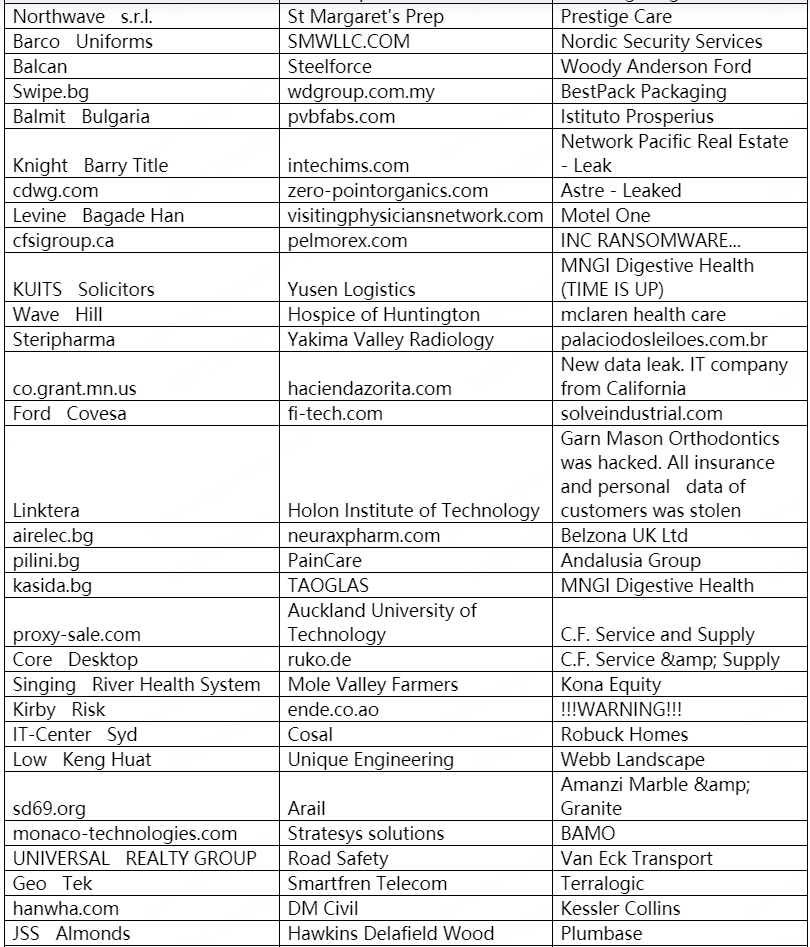

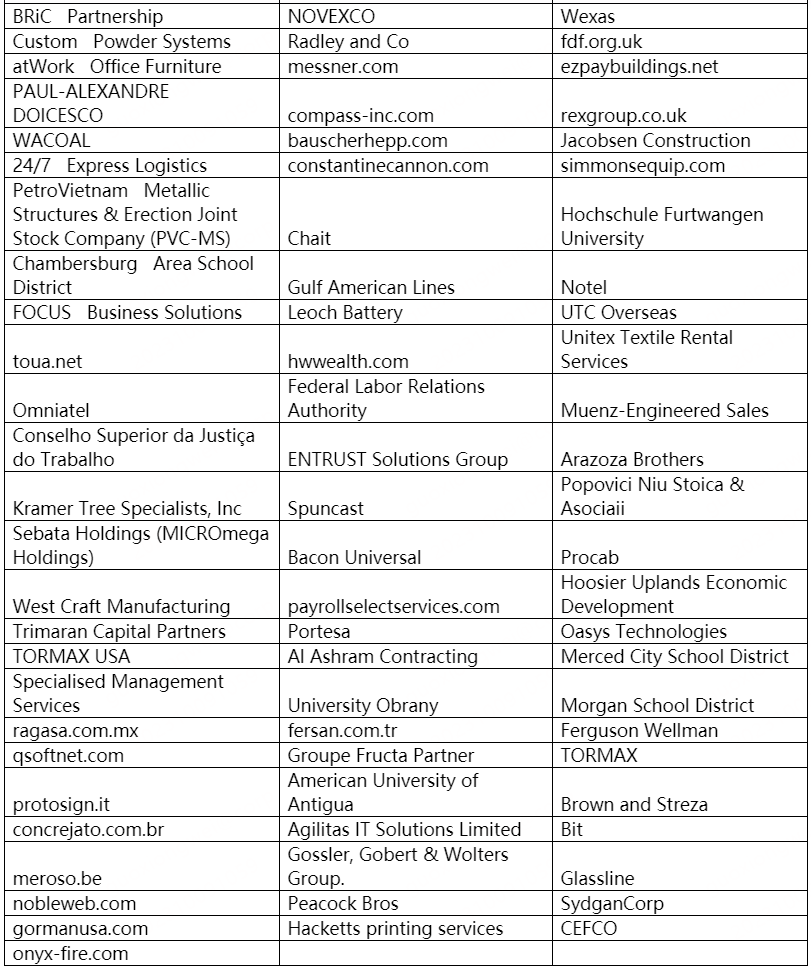

以下是本月被双重勒索软件家族攻击的企业或个人。若未发现被数据存在泄露风险的企业或个人也请第一时间自查,做好数据已被泄露准备,采取补救措施。

本月总共有449个组织/企业遭遇勒索攻击,其中包含中国7个组织/企业在本月遭遇了双重勒索/多重勒索。其中有19个组织/企业未被标明,因此不再以下表格中。

表格2. 受害组织/企业

系统安全防护数据分析

360系统安全产品,目前已加入黑客入侵防护功能。在本月被攻击的系统版本中,排行前三的依次为Windows Server 2008、Windows 7以及Windows Server 2012。

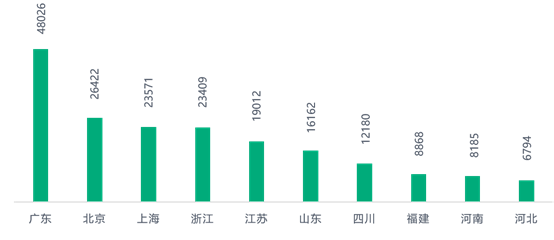

对2023年9月被攻击系统所属地域统计发现,与之前几个月采集到的数据进行对比,地区排名和占比变化均不大。数字经济发达地区仍是攻击的主要对象。

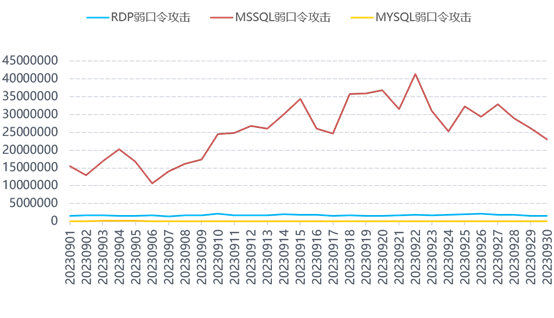

通过观察2023年9月弱口令攻击态势发现,RDP弱口令攻击、MYSQL弱口令攻击和MSSQL弱口令攻击整体无较大波动。

勒索软件关键词

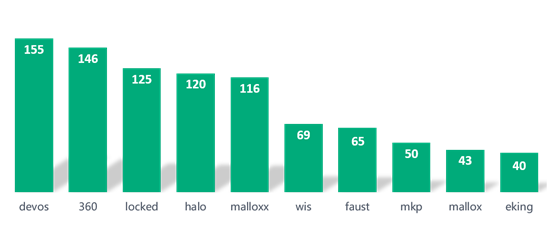

以下是本月上榜活跃勒索软件关键词统计,数据来自360勒索软件搜索引擎。

l devos:该后缀有三种情况,均因被加密文件后缀会被修改为devos而成为关键词。但本月活跃的是phobos勒索软件家族,该家族的主要传播方式为:通过暴力破解远程桌面口令成功后手动投毒。

l 360:属于BeijngCrypt勒索软件家族,由于被加密文件后缀会被修改为360而成为关键词。该家族主要的传播方式为:通过暴力破解远程桌面口令成功后手动投毒,本月新增通过数据库弱口令攻击进行传播。

l locked: 属于TellYouThePass勒索软件家族,由于被加密文件后缀会被修改为locked而成为关键词。该家族主要通过各种软件漏洞、系统漏洞进行传播。

l halo:同360。

l malloxx:属于TargetCompany(Mallox)勒索软件家族,由于被加密文件后缀会被修改为mallox而成为关键词。主要通过暴力破解远程桌面口令成功后手动投毒和SQLGlobeImposter渠道进行传播。此外360安全大脑监控到该家族本曾通过匿影僵尸网络进行传播。

l wis:属于Makop勒索软件家族,由于被加密文件后缀会被修改为mkp而成为关键词。该家族主要的传播方式为:通过暴力破解远程桌面口令成功后手动投毒。

l faust:同devos。

l mkp:同wis。

l mallox:同malloxx。

l eking:同devos。

解密大师

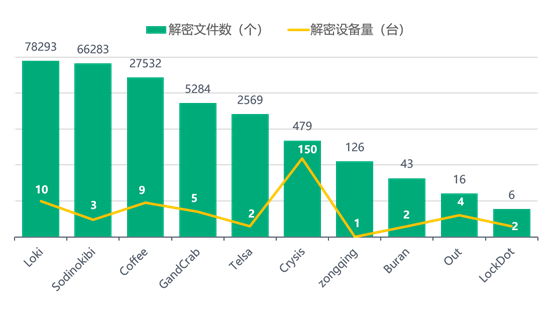

从解密大师本月解密数据看,解密量最大的是Loki,其次是Sodinokibi。使用解密大师解密文件的用户数量最高的是被Crysis家族加密的设备。

发表评论

您还未登录,请先登录。

登录