Group-IB 的研究人员发现了朝鲜 APT 组织 Lazarus 使用的一种新的隐身技术,它通过一种独特的代码走私方法攻击 macOS 系统。Lazarus 以其复杂的网络间谍行动而闻名,现在它又在自己的武器库中添加了自定义扩展属性,使恶意软件能够躲避杀毒软件的检测。

扩展属性(EA)提供了一种在文件大小或时间戳等标准属性之外附加额外元数据的方法。Lazarus 的恶意软件利用 EAs 作为隐藏点,避开了传统的检测方法。报告解释说:“在扩展属性中隐藏代码的技术有效地绕过了大多数防病毒扫描程序。”

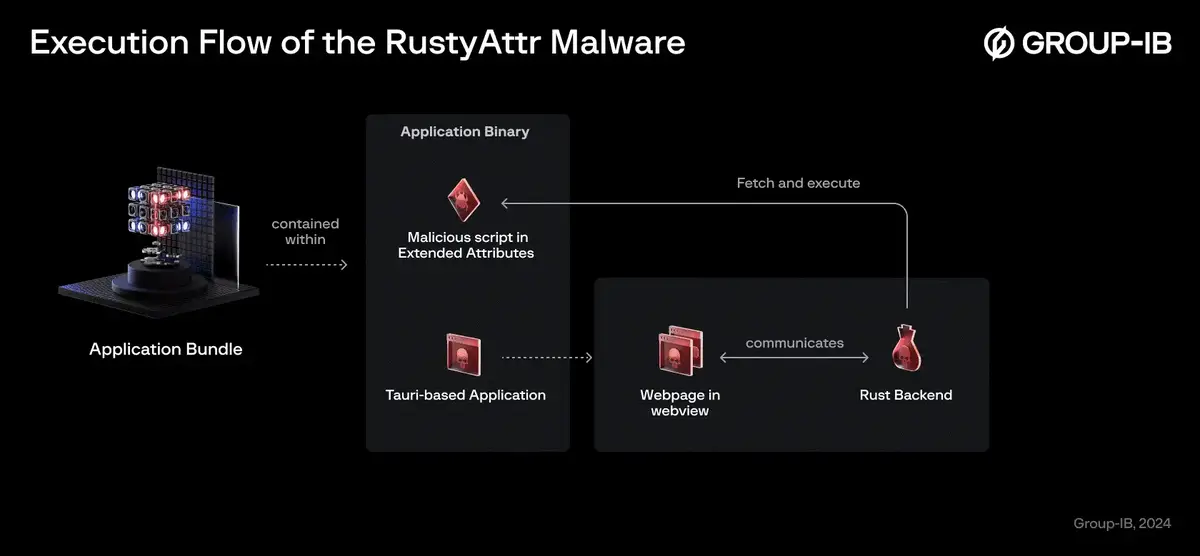

研究人员发现了一种名为 RustyAttr 的新型 macOS 木马,它是利用 Tauri 框架开发的。该框架可让桌面应用程序拥有网络前端,同时使用 Rust 完成后台任务,Lazarus 利用这种组合将恶意代码嵌入到扩展属性中。这种方法不仅可以避免被发现,而且只需要用户进行最少的交互。

为了执行恶意软件,Lazarus 采用了各种诱饵来分散受害者的注意力,同时让恶意代码在后台运行。例如,一个诱饵显示一个名为 “投资决策问卷 ”的 PDF 文件,其中的问题旨在引诱金融和技术领域的专业人士。另一种伎俩是伪造一个对话框,上面写着 “此应用程序不支持此版本”,看似无害,但会在恶意软件运行时分散用户的注意力。

当 Tauri 应用程序启动时,它会试图通过 WebView 渲染网页,同时执行隐藏的 JavaScript,访问自定义扩展属性。“报告详细指出:”如果属性存在,则不会显示用户界面;如果属性不存在,则会显示伪造的网页。

Lazarus 小组对扩展属性的使用标志着一种新颖的方法,可能会给未来的检测工作带来挑战。虽然目前的 RustyAttr 样本缺乏公证,但研究人员警告说,如果正确签名,更强大的版本可以绕过 macOS 的 Gatekeeper 保护。研究人员警告说:“很可能需要一定程度的交互和社交工程……不过,对于未来可能出现的其他样本来说,情况可能并非如此。”

发表评论

您还未登录,请先登录。

登录